ООО «КОРУС Консалтинг СНГ» — оператор электронного документооборота и аккредитованный удостоверяющий центр. Компания предоставляет организациям и индивидуальным предпринимателям услуги обмена коммерческими и юридическими значимыми документами, а также услуги передачи обязательной отчетности в государственные органы Российской Федерации. С помощью сервисов «КОРУС Консалтинг СНГ» в России ежемесячно осуществляется передача более 6 млн. электронных документов.

Страница для печати

Страница для печати

Вы можете удаленно получить у нас сертификат электронной подписи, если у вас уже есть сертификат одного из удостоверяющих центров (УЦ) из списка ниже.

Сертификат другого УЦ также должен соответствовать требованиям:

- квалифицированный;

- действует в момент, когда вы подписываете им заявление на получение сертификата в Контуре;

- ФИО, СНИЛС, ИНН в старом сертификате совпадают с данными, которые вносятся в сертификат Контура. И все сведения, вносимые в сертификат, прошли нашу проверку в государственных системах (СМЭВ)

Если все условия соблюдаются, вы можете получить у нас сертификат удаленно и не посещать наш офис. После оплаты счета мы отправим вам ссылку на личный кабинет, в нем вы внесете свои данные и имеющимся у вас сертификатом подпишете заявление на выдачу сертификата Контура.

Получить электронную подпись в Контуре

В редких случаях возможны ситуации, когда все требования выше соблюдается, но вам все-таки нужно приехать к нам в офис и удостоверить личность очно.

FYI. Статья написана в далеком 2019 году, но актуальна и на ноябрь 2021.

Каждый предприниматель и руководитель ООО пользуется электронной подписью. Помимо КЭП для ЕГАИС и облачных КЭП для сдачи отчетности, выдаваемых банками и бухгалтерскими сервисами, особый интерес представляют универсальные УКЭП на защищенных токенах. Такие сертификаты позволяют только логиниться на гос.порталы и подписывать любые документы, делая их юридически значимыми.

Благодаря сертификату КЭП на USB-токене можно удаленно заключить договор с контрагентом или дистанционным сотрудником, направить документы в суд; зарегистрировать онлайн-кассу, урегулировать задолженность по налогам и подать декларацию в личном кабинете на nalog.ru; узнать о задолженностях и предстоящих проверках на Госуслугах.

Представленный ниже мануал поможет работать с КЭП под macOS – без изучения форумов КриптоПро и установки виртуальной машины с Windows.

Содержание

Что нужно для работы с КЭП под macOS:

Устанавливаем и настраиваем КЭП под macOS

- Устанавливаем КриптоПро CSP

- Устанавливаем драйверы Рутокен

- Устанавливаем сертификаты

3.1. Удаляем все старые ГОСТовские сертификаты

3.2. Устанавливаем корневые сертификаты

3.3. Скачиваем сертификаты удостоверяющего центра

3.4. Устанавливаем сертификат с Рутокен - Устанавливаем специальный браузер Chromium-GOST

- Устанавливаем расширения для браузера

5.1 КриптоПро ЭЦП Browser plug-in

5.2. Плагин для Госуслуг

5.3. Настраиваем плагин для Госуслуг

5.4. Активируем расширения

5.5. Настраиваем расширение КриптоПро ЭЦП Browser plug-in - Проверяем что все работает

6.1. Заходим на тестовую страницу КриптоПро

6.2. Заходим в Личный Кабинет на nalog.ru

6.3. Заходим на Госуслуги - Что делать если перестало работать

Смена PIN-кода контейнера

- Выясняем название контейнера КЭП

- Смена PIN командой из terminal

Подпись файлов в macOS

- Выясняем хэш сертификата КЭП

- Подпись файла командой из terminal

- Установка Apple Automator Script

Проверить подпись на документе

Вся информация ниже получена из авторитетных источников (КриптоПро #1, #2 и #3, Рутокен, Корус-Консалтинг, УФО Минкомсвязи), а скачивать ПО предлагается с доверенных сайтов. Автор является независимым консультантом и не связан ни с одной из упомянутых компаний. Следуя данной инструкции, всю ответственность за любые действия и последствия вы принимаете на себя.

|

Lurk30 Оставлено |

|

|

Добрый день! Цитата: The certificate is not valid for the requested usage. (0x800B0110) С чем может быть связана ошибка? Адрес OCSP-службы (http://www.cryptopro.ru/ocsp/ocsp.srf) был добавлен в «Службы OCSP: адреса службы по OCSP по умолчанию». |

|

|

Павел Смирнов Оставлено |

|

|

Вы выбрали неподходящую службу OCSP. Каким УЦ выдан сертификат? |

|

|

Lurk30 Оставлено |

|

|

Цитата: Каким УЦ выдан сертификат? CN=КОРУС Консалтинг СНГ |

|

|

Павел Смирнов Оставлено |

|

|

Надо их службу OCSP использовать. |

|

|

Lurk30 Оставлено |

|

|

Цитата: Надо их службу OCSP использовать. Как ее можно узнать? Она в сертификате прописывается или лично к ним обратиться? |

|

|

Павел Смирнов Оставлено |

|

|

Если нет в сертификате, то надо к ним обращаться. |

|

|

Lurk30 Оставлено |

|

|

Судя по сертификату Цитата: The parameter is incorrect. (0x80070057) Лог файл. |

|

|

Павел Смирнов Оставлено |

|

|

Это не служба OCSP, а статический файл с сертификатом УЦ. |

|

|

Lurk30 Оставлено |

|

|

Цитата: Это не служба OCSP, а статический файл с сертификатом УЦ. Пардон, ошибся. УЦ выдал новый сертификат в котором прописан OCSP-сервис. Цитата: The revocation process could not continue — the certificate(s) could not be checked. (0x800B010E) Лог файл. |

|

|

Павел Смирнов Оставлено |

|

|

Цитата: 00000443 1.07598555 [1592] cades.dll: {1608} /COcspCheck::COcspTimeSyncHandler::OnResponse/ RevocationCheck.h(665) : stampTime >= response.get_SRThisUpdate(index) Время в OCSP-ответе сильно отличается от времени штампа. Часы служб идут с разницей почти в две минуты. |

|

|

Lurk30 Оставлено |

|

|

Цитата: Время в OCSP-ответе сильно отличается от времени штампа. т.е. время на OCSP-сервисе не соотверствует времени на TSP-сервисе. |

|

|

Павел Смирнов Оставлено |

|

|

Сначала нужно понять, чьи часы врут. Если наши — мы подведём. |

|

|

Lurk30 Оставлено |

|

|

Спасибо. Удалось создать подпись. УЦ дал свой тестовый TSP-сервис. |

|

|

Lurk30 Оставлено |

|

|

Добрый день! Цитата: Unknown error code (0xC2110128) (0xC2110128) С чем может быть связана ошибка? |

|

|

cross Оставлено |

|

|

Lurk30 Оставлено |

|

|

Цитата: 0xC2110128 Получен OCSP-ответ с ошибкой Т.е. это значит, что на OCSP-сервисе произошла какая-то ошибка? |

|

|

Voodoo Оставлено |

|

|

Ошибка при проверке цепочки сертификатов. Возможно на компьютере не установлены сертификаты УЦ, выдавшего ваш сертификат. Добрый день, уже долгое время изучаю ваш форум и нахожу вроде как ответы, но толку нет. |

|

|

two_oceans Оставлено |

|

|

Voodoo Оставлено |

|

|

Всё скачал, установил в хранилище. И по прежнему ошибка. |

|

|

Андрей * Оставлено |

|

|

Из архива — откройте сертификат и нажмите «Установить сертификат» — установите сертификат в промежуточные ЦС

После этого — откройте свой сертификат и в пути сертификации должна быть корректная цепочка.

|

|

|

Voodoo Оставлено |

|

|

Voodoo Оставлено |

|

|

Протестировал. |

|

|

Андрей * Оставлено |

|

|

1. Какая версия КриптоПРО CSP установлена (вкладка Общие)? |

|

|

Voodoo Оставлено |

|

|

Версия продукта 5.0.12330 КС1 |

|

|

Андрей * Оставлено |

|

|

Автор: Voodoo Версия продукта 5.0.12330 КС1 Отлично. |

|

|

Voodoo

оставлено 02.02.2022(UTC) |

|

|

Максим kma65 Оставлено |

|

|

У нас в компании такая ошибка возникла если на ПК для доступа в интернет используется прокси сервер. При прямом доступе в интернет все нормально. Отредактировано пользователем 2 февраля 2022 г. 18:29:07(UTC) |

|

|

Андрей * Оставлено |

|

|

Автор: Максим kma65 У нас в компании такая ошибка возникла если на ПК для доступа в интернет используется прокси сервер. При прямом доступе в интернет все нормально. gpedit.msc

|

|

|

Voodoo Оставлено |

|

|

Автор: Андрей * Автор: Voodoo Версия продукта 5.0.12330 КС1 Отлично. Спасибо! Всё помогло. Просто исправил и перезагрузил. А сколько мороки до этого было. |

|

|

Pleh64 Оставлено |

|

|

Здравствуйте. Столкнулся с аналогичной проблемой: «Ошибка при проверке цепочки сертификатов.» |

|

|

Андрей * Оставлено |

|

|

Установите цепочку. В Путь сертификации — есть корневой сертификат? |

|

|

Pleh64 Оставлено |

|

|

Сертификат был получен в личном кабинете налоговой.

|

|

|

Андрей * Оставлено |

|

|

Автор: Pleh64 Сертификат был получен в личном кабинете налоговой.

На снимках разные УЦ ФНС. Какие сборки CSP установлены (версии полностью)? |

|

|

Pleh64 Оставлено |

|

|

Изначально сертификат работал. Через полгода потребовалось им воспользоваться снова. Сайт ФНС выдал ошибку, что VipNet не установлен. При запуске VipNet’а выскакивало сообщение, что конфигурация компьютера незначительно изменена (по всей видимости из-за обновлений windows). Vipnet был переустановлен, проблема осталась. |

|

|

nepecino Оставлено |

|

|

Здравствуйте. Подскажите, что еще проверить-посмотреть, где эта ошибка? Браузер — спутник и яндекс (везде одинаковая ошибка). При этом ошибки недели 2 назад не было, работали с сертификатом и проблем не возникало. Отредактировано пользователем 25 апреля 2022 г. 11:23:36(UTC) |

|

|

Александр Лавник Оставлено |

|

|

Автор: nepecino Здравствуйте. Подскажите, что еще проверить-посмотреть, где эта ошибка? Браузер — спутник и яндекс (везде одинаковая ошибка). Здравствуйте. Вероятно, здесь аналогичная ситуация. |

|

|

nepecino Оставлено |

|

|

Автор: Александр Лавник Автор: nepecino Здравствуйте. Подскажите, что еще проверить-посмотреть, где эта ошибка? Браузер — спутник и яндекс (везде одинаковая ошибка). Здравствуйте. Вероятно, здесь аналогичная ситуация. Попробовали этот вариант, установили , компьютер перезагрузили, но ошибка так и осталась. |

|

В этой статьей расскажем, что такое корневой сертификат УЦ, для чего нужен и как его установить.

Корневой сертификат — это файл, в котором указаны данные удостоверяющего центра (УЦ). Например, название УЦ, его ИНН и адрес, срок действия сертификата, какой алгоритм шифрования использует УЦ.

К этим данным обращается криптопровайдер, когда проверяет действительность электронной подписи пользователя. Если не установить корневой сертификат на компьютер, где используется электронная подпись, то подпись не будет работать корректно.

Чтобы быстро установить корневой сертификат и настроить компьютер, используйте бесплатный сервис Контур.Веб-диск. Он скачает все плагины и файлы, необходимые для правильной работы электронной подписи.

Удостоверяющий центр использует корневой сертификат, чтобы:

- выдавать сертификаты электронной подписи (ЭП, она же ЭЦП) пользователям, например, гендиректору организации или нотариусу,

- отзывать эти сертификаты, подписывая корневым сертификатом список отозванных (аннулированных) сертификатов.

Если вы еще не получили электронную подпись, оформите ЭП в удостоверяющем центре, который прошел аккредитацию. В УЦ Контура есть подписи для сотрудников и руководителей, торгов, отчетности и личных дел.

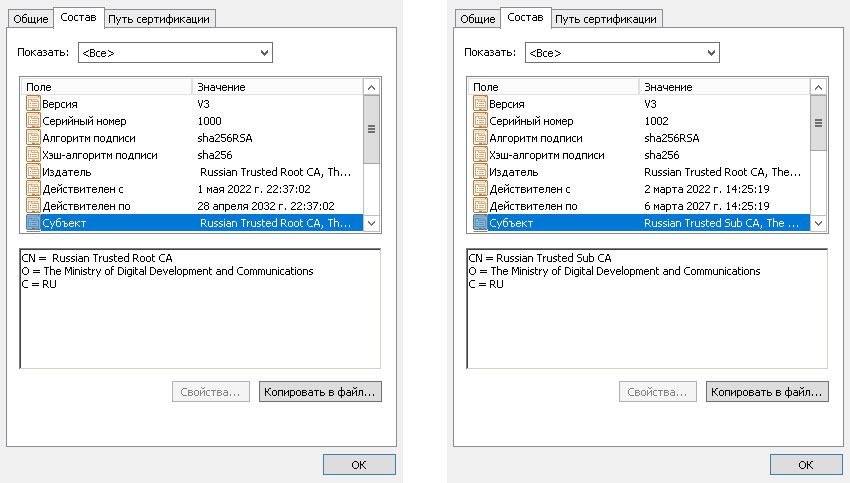

Корневой сертификат участвует в «цепочке доверия». «Цепочка доверия» — это взаимосвязь нескольких сертификатов, которая позволяет проверить, действительна ли электронная подпись и можно ли доверять сертификату ЭП.

Рассмотрим «цепочку доверия», сформированную для квалифицированного сертификата электронной подписи:

1. Корневой сертификат Минцифры РФ (ранее — Минкомсвязь РФ).

Это верхнее звено «цепочки доверия». Минцифры РФ осуществляет функции головного удостоверяющего центра в России. Оно наделяет другие удостоверяющие центры, прошедшие аккредитацию, правом выдавать квалифицированные сертификаты ЭП — выдает им собственные сертификаты, подписанные корневым сертификатом Минцифры РФ.

Например, в Windows корневой сертификат можно найти через «Управление сертификатами» — «Доверенные корневые центры сертификации» — «Сертификаты».

2. Сертификат удостоверяющего центра. Официально его называют «промежуточный сертификат», но распространено также название «корневой сертификат УЦ».

Среднее звено «цепочки доверия». УЦ получает этот сертификат от Минцифры РФ, когда становится аккредитованным. С помощью своего промежуточного сертификата УЦ выдает квалифицированные сертификаты пользователям: организациям, их сотрудникам, простым физлицам (п.2.1 ст.15 63-ФЗ).

В Windows промежуточный сертификат хранится в «Управление сертификатами» — «Промежуточные центры сертификации» — «Сертификаты».

3. Личный сертификат пользователя — квалифицированный сертификат электронной подписи.

Конечное звено «цепочки». Пользователь обращается в УЦ и получает там квалифицированный сертификат ЭП (он же КЭП, ЭП или ЭЦП). В его сертификате указаны данные «вышестоящих» сертификатов — УЦ и Минцифры.

В Windows личный сертификат можно найти через «Управление сертификатами» — «Личное».

Все сертификаты должны быть установлены в хранилище сертификатов (на компьютер) и действительны. Только тогда криптопровайдер сможет проверить доверие к сертификату пользователя и действительность электронной подписи, сформированной на основе этого сертификата.

Выше мы описали «цепочку доверия» для квалифицированных сертификатов. Поскольку такие сертификаты могут выдавать только аккредитованные УЦ, то в цепочке три звена: Минцифры — аккредитованный УЦ — пользователь. Именно такую связь можно увидеть, если открыть личный сертификат пользователя на вкладке «Путь сертификации» (см. скриншот выше).

Для неквалифицированных сертификатов ЭП «цепочка доверия» может состоять только из двух звеньев: УЦ — пользователь. Это возможно потому, что УЦ для выдачи неквалифицированных сертификатов не нужна аккредитация. Звенья такой «цепочки» будут называться: «корневой сертификат» и «пользовательский (личный) сертификат»

Программа установки всех сертификатов импортирует корневой сертификат Минцифры и промежуточные сертификаты УЦ. Подключение к интернету на момент установки не требуется.

Да, можно, но работать она не будет. Корневой и промежуточный сертификат является тем ключом, к которому обращается криптопровайдер при проверке подлинности подписи. Для признания ключа действительным в системе должен быть установлен корневой сертификат. В противном случае пользователь увидит окно с уведомлением об ошибке.

Это актуально как для ЭП, хранящейся на компьютере, так и для ЭП на токене, с небольшой разницей:

- при работе с ЭП на компьютере, корневой сертификат устанавливается один раз, обычно при первой установке ЭП,

- если ЭП хранится на токене, то корневой сертификат необходимо устанавливать на тот компьютер, с которым предстоит работать.

Корневой сертификат представляет собой файл, который содержит свойства и данные:

- серийный номер,

- сведения об УЦ,

- сведения о владельце сертификата,

- сроки его действия,

- используемые алгоритмы

- открытый ключ электронной подписи,

- используемые средства УЦ и средства электронной подписи,

- класс средств ЭП,

- ссылка на сертификат «вышестоящего» УЦ, который выдал данный сертификат (для промежуточного сертификата),

- ссылка на реестр аннулированных (отозванных) сертификатов (для промежуточного сертификата),

- электронную подпись УЦ, выдавшего сертификат.

Какой срок действия корневого сертификата удостоверяющего центра

Корневой сертификат УЦ Минцифры действует 18 лет. Промежуточный сертификат аккредитованного УЦ действует 15 лет — это дольше, чем действие любого пользовательского сертификата ЭП, который такой УЦ выдаст клиенту. Пользовательские сертификаты выдаются обычно на 12, 15 месяцев.

УЦ сам следит за сроками действия своих промежуточных и корневых сертификатов, чтобы не доставить неудобств клиентам. УЦ Контура обновляет сертификаты в среднем раз в год — это необходимо, чтобы соблюдать требования эксплуатационной документации к срокам ключей электронной подписи на сертифицированные средства УЦ и ЭП. Обновление происходит незаметно для пользователей и не влияет на их работу.

Если вы еще не получили электронную подпись, оформите ЭП в удостоверяющем центре, который прошел аккредитацию. В УЦ Контура есть подписи для сотрудников и руководителей, торгов, отчетности и личных дел.

Для начала работы с электронной подписью необходимо установить корневые и промежуточные сертификаты УЦ. У клиентов УЦ Контура установка обычно происходит автоматически — во время автонастройки компьютера. Ниже мы опишем и автоматический, и ручной способ.

Автоматическая установка — наиболее простой и быстрый способ, который не требует специальных знаний и навыков от вас:

- Откройте любой удобный браузер, это может быть Google Chrome, Mozilla Firefox, Internet Explorer или другой.

- Зайдите в сервис автоматической настройки рабочего места Контур.Веб-диск.

- Действуйте по указаниям сервиса: он продиагностирует ваш компьютер, найдет каких плагинов и файлов не хватает, предложит их установить. Вместе с ними установит необходимые корневые и промежуточные сертификаты.

- Перейдите в раздел «Корневые сертификаты». Дальше возможны два варианта.

- Скачайте все сертификаты разом. Для этого на странице с сертификатами Удостоверяющего центра нажмите на ссылку «Программа для установки всех корневых сертификатов», откройте архив и выберите один из файлов:

- Certificates_Kontur_Admin.exe — если у вас есть права администратора компьютера, сертификаты установятся для всех пользователей компьютера;

- Certificates_Kontur_User.exe — если прав администратора у вас нет, сертификаты установятся только для текущего пользователя.

- Скачайте каждый сертификат отдельно.

- Выберите год, когда был выдан промежуточный сертификат УЦ Контура. Чтобы найти дату, откройте личный сертификат пользователя, выберите вкладку «Путь сертификации» и откройте промежуточный сертификат.

- Напротив нужного сертификата нажмите кнопку «Скачать» и установите его в систему.

Если вы еще не получили электронную подпись, оформите ЭП в удостоверяющем центре, который прошел аккредитацию. В УЦ Контура есть подписи для сотрудников и руководителей, торгов, отчетности и личных дел.

Если возникли ошибки — при установке корневого сертификата или при работе с электронной подписью — обратитесь в нашу техподдержку. Специалисты помогут разобраться в проблеме. Звоните на 8 800 500-05-08 или пишите по контактам Центра поддержки, указанным в правом нижнем углу страницы.

Что нужно для работы с КЭП под macOS

- КЭП на USB-токене Рутокен Lite или Рутокен ЭЦП

- криптоконтейнер в формате КриптоПро

- со встроенной лицензией на КриптоПро CSP

- открытый сертификат должен храниться в контейнере закрытого ключа

Поддержка eToken и JaCarta в связке с КриптоПро под macOS под вопросом. Носитель Рутокен Lite – оптимальный выбор, стоит недорого, шустро работает и позволяет хранить до 15 ключей.

Криптопровайдеры VipNet, Signal-COM и ЛИССИ в macOS не поддерживаются. Преобразовать контейнеры никак не получится. КриптоПро – оптимальный выбор, стоимость сертификата в себестоимости от 500= руб. Можно выпустить сертификат с встроенной лицензией на КриптоПро CSP, это удобно и выгодно. Если лицензия не зашита, то необходимо купить и активировать полноценную лицензию на КриптоПро CSP.

Обычно открытый сертификат хранится в контейнере закрытого ключа, но это нужно уточнить при выпуске КЭП и попросить сделать как нужно. Если не получается, то импортировать открытый ключ в закрытый контейнер можно самостоятельно средствами КриптоПро CSP под Windows.

Устанавливаем и настраиваем КЭП под macOS

Очевидные вещи

- все загружаемые файлы скачиваются в каталог по-умолчанию: ~/Downloads/;

- во всех установщиках ничего не меняем, все оставляем по-умолчанию;

- если macOS запрашивает пароль пользователя и разрешение на управление компьютером – нужно ввести пароль и со всем согласиться.

Устанавливаем КриптоПро CSP

Регистрируемся на сайте КриптоПро и со страницы загрузок скачиваем и устанавливаем версию КриптоПро CSP 4.0 R4 для macOS – скачать.

Устанавливаем драйверы Рутокен

На сайте написано что это опционально, но лучше поставить. Со страницы загрузок на сайте Рутокен скачиваем и устанавливаем Модуль поддержки Связки Ключей (KeyChain) – скачать.

Далее подключаем usb-токен, запускаем terminal и выполняем команду:

/opt/cprocsp/bin/csptest -card -enumВ ответе должно быть:

Aktiv Rutoken…

Card present…

[ErrorCode: 0x00000000]

Устанавливаем сертификаты

Удаляем все старые ГОСТовские сертификаты

Если ранее были попытки запустить КЭП под macOS, то необходимо почистить все ранее установленные сертификаты. Данные команды в terminal удалят только сертификаты КриптоПро и не затронут обычные сертификаты из Keychain в macOS.

sudo /opt/cprocsp/bin/certmgr -delete -all -store mrootsudo /opt/cprocsp/bin/certmgr -delete -all -store uroot/opt/cprocsp/bin/certmgr -delete -allВ ответе каждой команды должно быть:

No certificate matching the criteria

или

Deleting complete

Устанавливаем корневые сертификаты

Корневые сертификаты являются общими для всех КЭП, выданных любым удостоверяющим центром. Скачиваем со страницы загрузок УФО Минкомсвязи:

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=4BC6DC14D97010C41A26E058AD851F81C842415A

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=8CAE88BBFD404A7A53630864F9033606E1DC45E2

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=0408435EB90E5C8796A160E69E4BFAC453435D1D

Устанавливаем командами в terminal:

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/4BC6DC14D97010C41A26E058AD851F81C842415A.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/8CAE88BBFD404A7A53630864F9033606E1DC45E2.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/0408435EB90E5C8796A160E69E4BFAC453435D1D.cerКаждая команда должна возвращать:

Installing:

…

[ErrorCode: 0x00000000]

Скачиваем сертификаты удостоверяющего центра

Далее нужно установить сертификаты удостоверяющего центра, в котором вы выпускали КЭП. Обычно корневые сертификаты каждого УЦ находятся на его сайте в разделе загрузок.

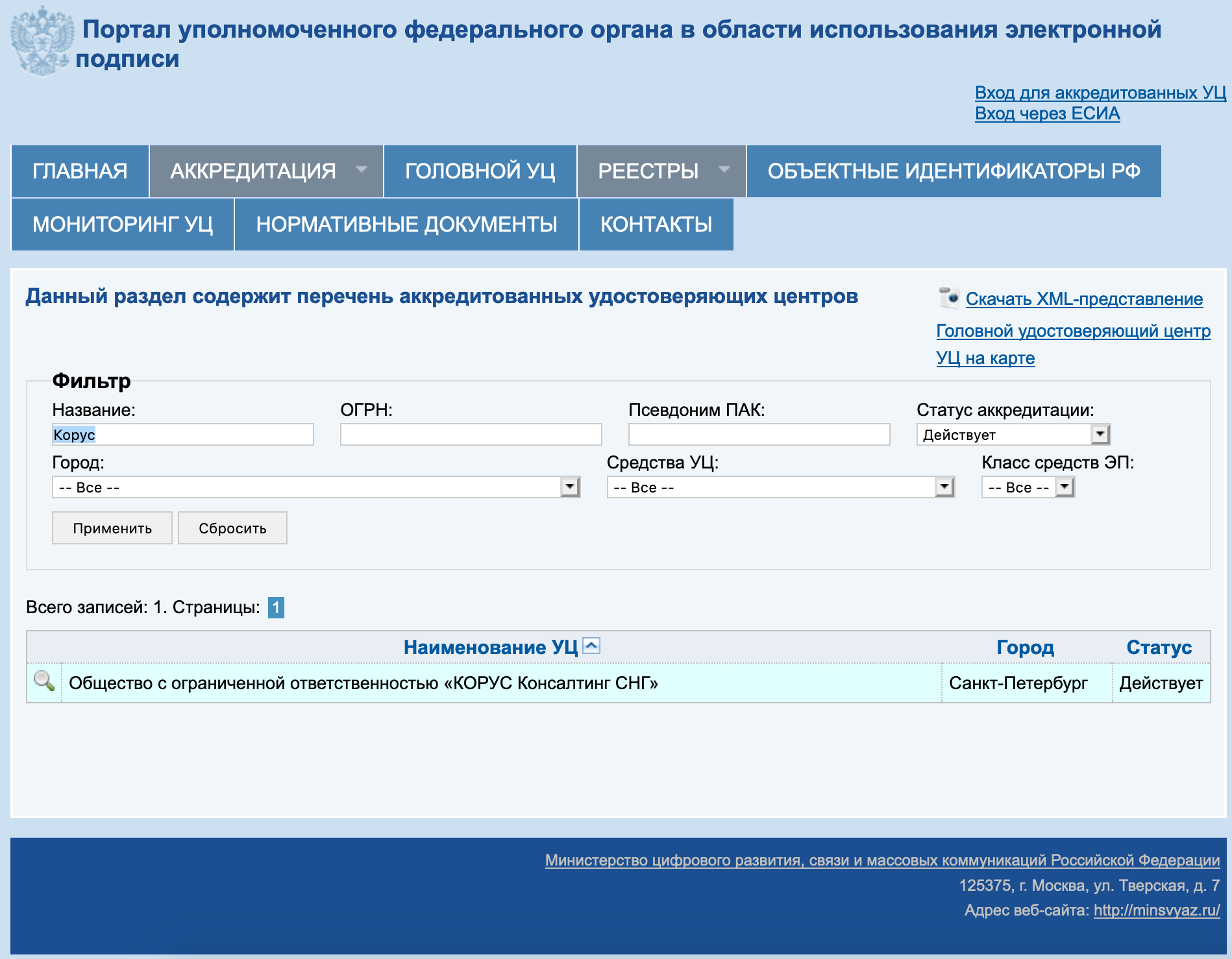

Альтернативно, сертификаты любого УЦ можно скачать с сайта УФО Минкомсвязи. Для этого в форме поиска нужно найти УЦ по названию, перейти на страницу с сертификатами и скачать все действующие сертификаты – то есть те, у которых в поле ‘Действует’ вторая дата еще не наступила. Скачивать по ссылке из поля ‘Отпечаток’.

Скриншоты

На примере УЦ Корус-Консалтинг: нужно скачать 4 сертификата со страницы загрузок:

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=15EB064ABCB96C5AFCE22B9FEA52A1964637D101

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=B9F1D3F78971D48C34AA73786CDCD138477FEE3F

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=55EC48193B6716D38E80BD9D1D2D827BC8A07DE3

- https://e-trust.gosuslugi.ru/Shared/DownloadCert?thumbprint=A0D19D700E2A5F1CAFCE82D3EFE49A0D882559DF

Скачанные сертификаты УЦ устанавливаем командами из terminal:

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/B9F1D3F78971D48C34AA73786CDCD138477FEE3F.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/A0D19D700E2A5F1CAFCE82D3EFE49A0D882559DF.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/55EC48193B6716D38E80BD9D1D2D827BC8A07DE3.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/15EB064ABCB96C5AFCE22B9FEA52A1964637D101.cerгде после ~/Downloads/ идут имена скачанных файлов, для каждого УЦ они будут свои.

Каждая команда должна возвращать:

Installing:

…

[ErrorCode: 0x00000000]

Устанавливаем сертификат с Рутокен

Команда в terminal:

/opt/cprocsp/bin/csptestf -absorb -certsКоманда должна вернуть:

OK.

[ErrorCode: 0x00000000]

Конфигурируем CryptoPro для работы ссертификатами ГОСТ Р 34. 10-2012

Для корректной работы на nalog.ru с сертификатами, выдаваемыми с 2019 года, инструкция на сайте CryptoPro рекомендует:

Команды в terminal:

sudo /opt/cprocsp/sbin/cpconfig -ini '\cryptography\OID\1.2.643.7.1.1.1.1!3' -add string 'Name' 'GOST R 34.10-2012 256 bit'sudo /opt/cprocsp/sbin/cpconfig -ini '\cryptography\OID\1.2.643.7.1.1.1.2!3' -add string 'Name' 'GOST R 34.10-2012 512 bit'Команды ничего не возвращают.

Устанавливаем специальный браузер Chromium-GOST

Для работы с гос.порталами потребуется специальная сборка браузера сhromium – Chromium-GOST скачать.

Исходный код проекта открыт, ссылка на репозиторий на GitHub приводится на сайте КриптоПро. По опыту, другие браузеры CryptoFox и Яндекс.Браузер для работы с гос.порталами под macOS не годятся.

Скачиваем, устанавливаем копированием или drag&drop в каталог Applications. После установки принудительно закрываем Chromium-Gost командой из terminal и пока не открываем (работаем из Safari):

killall Chromium-GostУстанавливаем расширения для браузера

1 КриптоПро ЭЦП Browser plug-in

Со страницы загрузок на сайте КриптоПро скачиваем и устанавливаем КриптоПро ЭЦП Browser plug-in версия 2.0 для пользователей – скачать.

Плагин для Госуслуг

Со страницы загрузок на портале Госуслуг скачиваем и устанавливаем Плагин для работы с порталом государственных услуг (версия для macOS) – скачать.

Настраиваем плагин для Госуслуг

Скачиваем корректный конфигурационный файл для расширения Госуслуг для поддержки macOS и новых ЭЦП в стандарте ГОСТ2012 – скачать.

Выполняем команды в terminal:

sudo rm /Library/Internet\ Plug-Ins/IFCPlugin.plugin/Contents/ifc.cfgsudo cp ~/Downloads/ifc.cfg /Library/Internet\ Plug-Ins/IFCPlugin.plugin/Contents

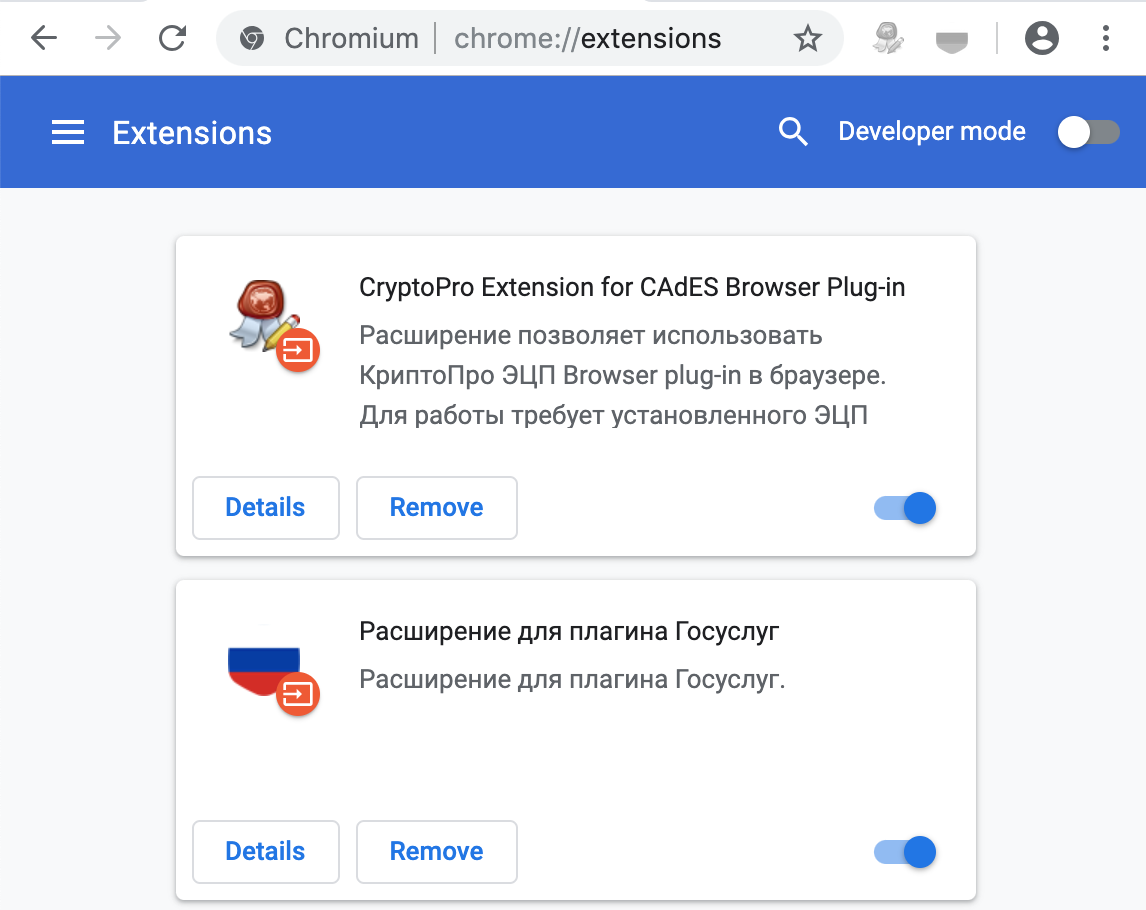

sudo cp /Library/Google/Chrome/NativeMessagingHosts/ru.rtlabs.ifcplugin.json /Library/Application\ Support/Chromium/NativeMessagingHostsАктивируем расширения

Запускаем браузер Chromium-Gost и в адресной строке набираем:

chrome://extensions/Включаем оба установленных расширения:

- CryptoPro Extension for CAdES Browser Plug-in

- Расширение для плагина Госуслуг

Скриншот

Настраиваем расширение КриптоПро ЭЦП Browser plug-in

В адресной строке Chromium-Gost набираем:

/etc/opt/cprocsp/trusted_sites.htmlНа появившейся странице в список доверенных узлов по-очереди добавляем сайты:

https://*.cryptopro.ru

https://*.nalog.ru

https://*.gosuslugi.ruЖмем “Сохранить”. Должна появиться зеленая плашка:

Список доверенных узлов успешно сохранен.

Скриншот

Проверяем что все работает

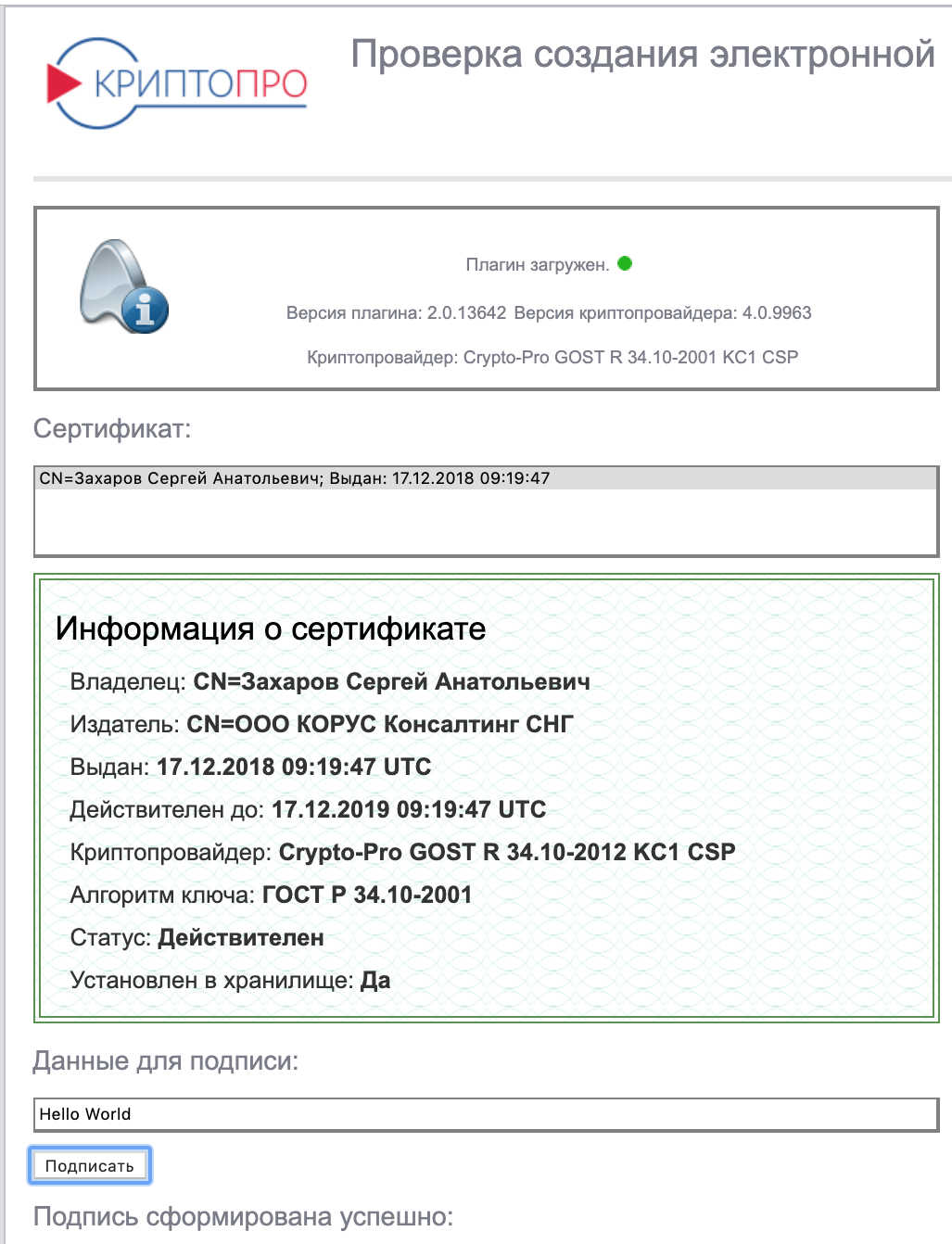

Заходим на тестовую страницу КриптоПро

В адресной строке Chromium-Gost набираем:

https://www.cryptopro.ru/sites/default/files/products/cades/demopage/cades_bes_sample.htmlДолжно выводиться “Плагин загружен”, а в списке ниже присутствовать ваш сертификат.

Выбираем сертификат из списка и жмем “Подписать”. Будет запрошен PIN-код сертификата. В итоге должно отобразиться

Подпись сформирована успешно

Скриншот

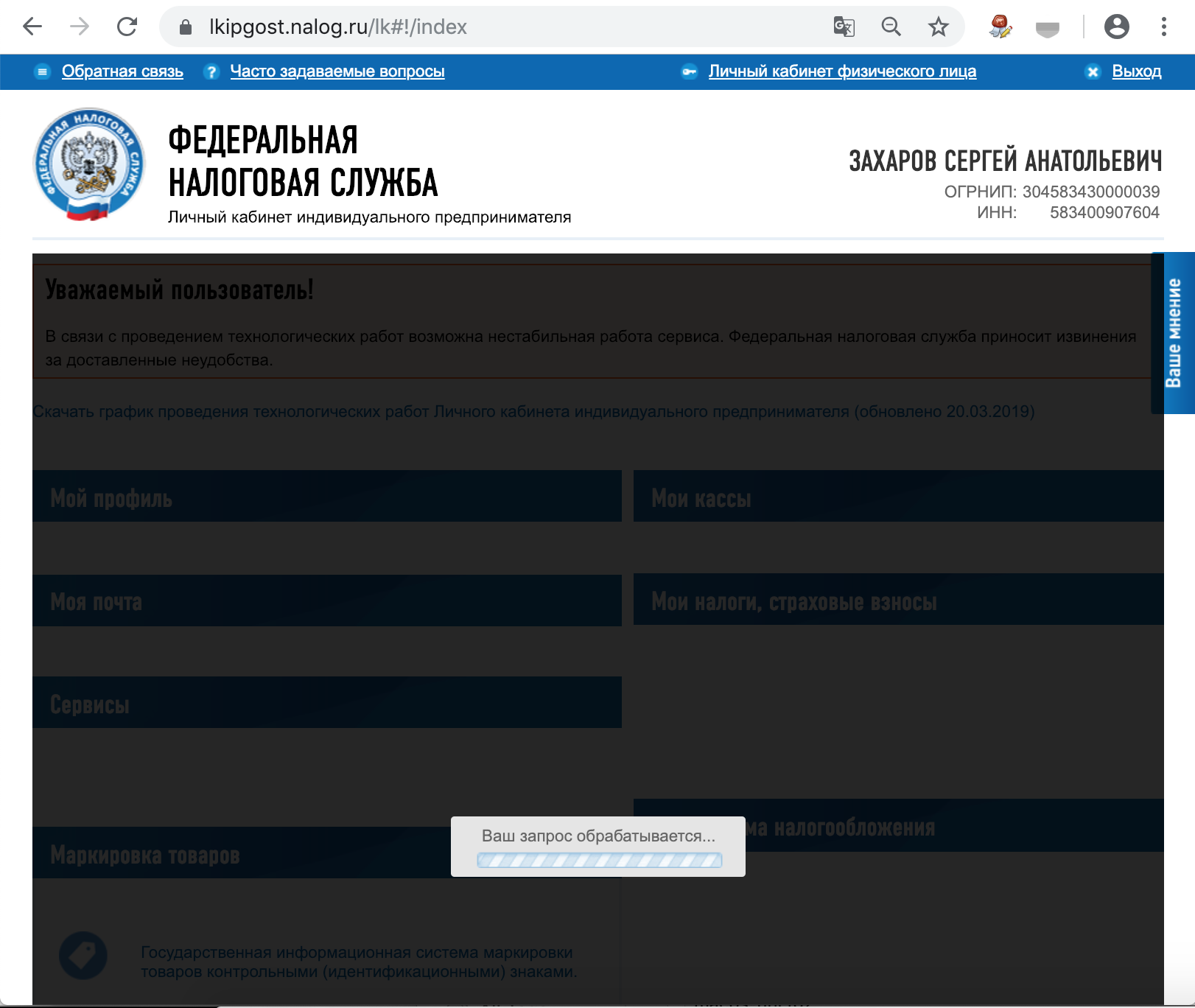

Заходим в Личный Кабинет на nalog

По ссылкам с сайта nalog.ru зайти может не получиться, т.к. не будут пройдены проверки. Заходить нужно по прямым ссылкам:

- Личный кабинет ИП: https://lkipgost.nalog.ru/lk

- Личный кабинет ЮЛ: https://lkul.nalog.ru

Скриншот

Заходим на Госуслуги

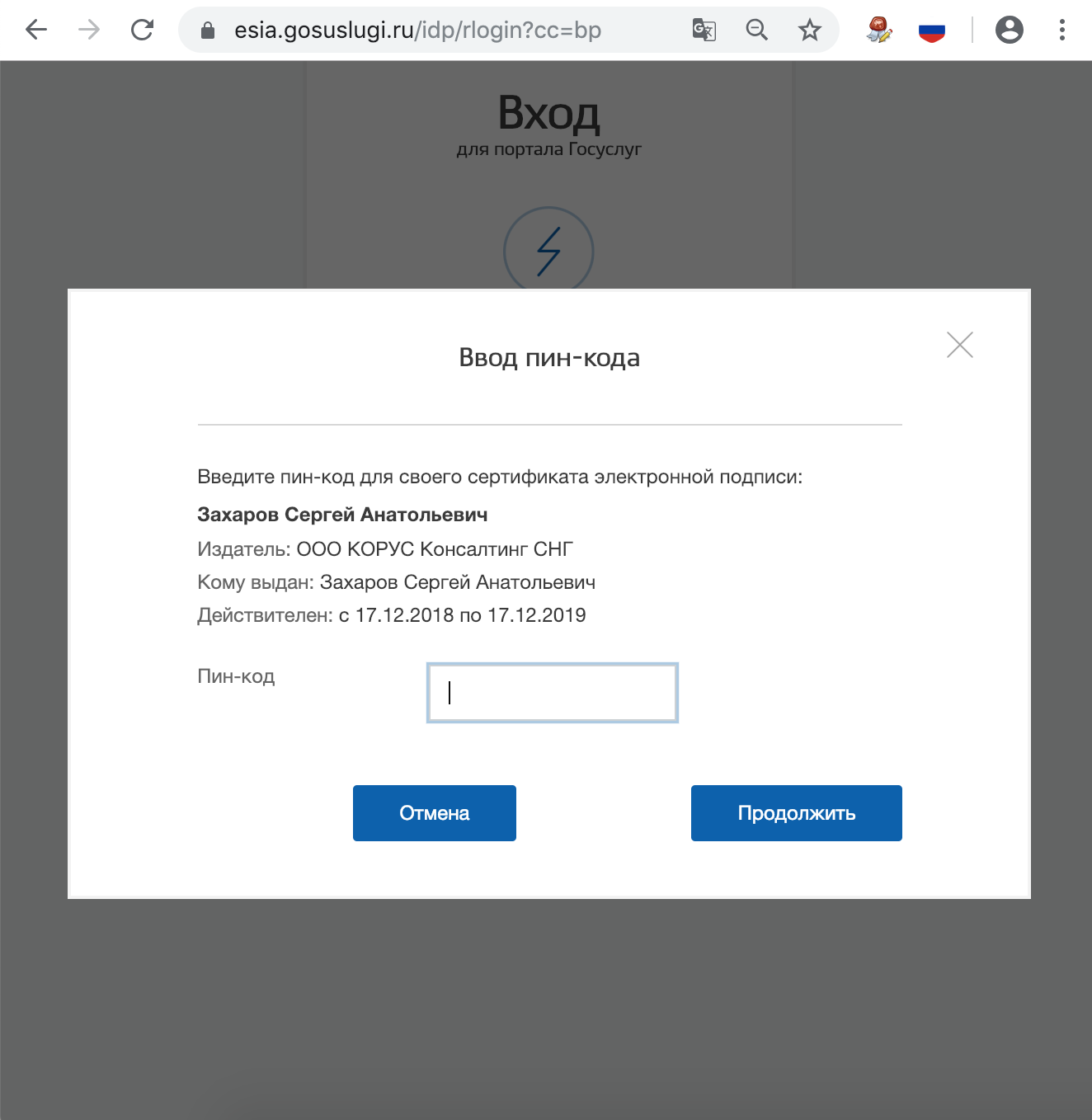

При авторизации выбираем «Вход с помощью электронной подписи». В появившемся списке «Выбор сертификата ключа проверки электронной подписи» будут отображены все сертификаты, включая корневые и УЦ, нужно выбрать ваш с usb-токена и ввести PIN.

Скриншот

Что делать, если перестало работать

-

Переподключаем usb-токен и проверяем что он виден с помощью команды в terminal:

sudo /opt/cprocsp/bin/csptest -card -enum -

Очищаем кеш браузера за все время, для чего в адресной строке Chromium-Gost набираем:

chrome://settings/clearBrowserData -

Переустанавливаем сертификат КЭП с помощью команды в terminal:

/opt/cprocsp/bin/csptestf -absorb -certs -

Если команды Cryptopro не отрабатывают (csptest и csptestf превратились в corrupted) – нужно переустановить Cryptopro.

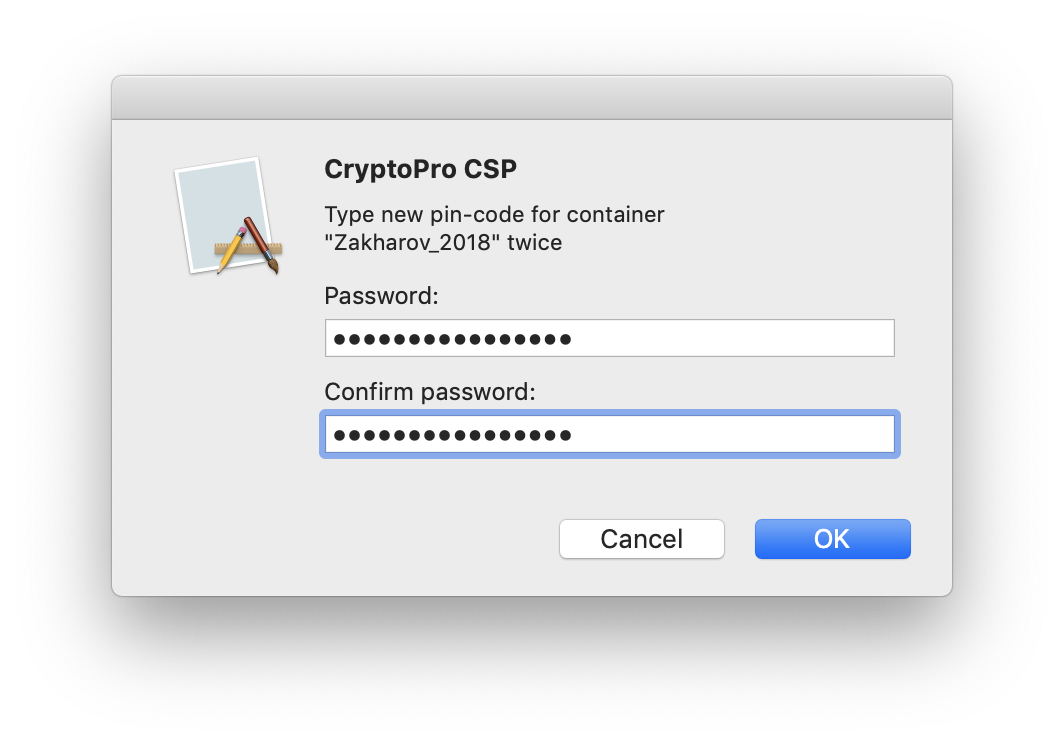

Смена PIN-кода контейнера

Пользовательский PIN-код на Рутокен по-умолчанию 12345678, и оставлять его в таком виде никак нельзя. Требования к PIN-коду Рутокен: 16 символов max., может содержать латинские буквы и цифры.

Выясняем название контейнера КЭП

На usb-токене и в других хранилищах может храниться несколько сертификатов, и нужно выбрать правильный. При вставленном usb-токене получаем список всех контейнеров в системе командой в terminal:

/opt/cprocsp/bin/csptest -keyset -enum_cont -fqcn -verifycontextКоманда должна вывести минимум 1 контейнер и вернуть

[ErrorCode: 0x00000000]

Нужный нам контейнер имеет вид

\.\Aktiv Rutoken lite\XXXXXXXX

Если таких контейнеров выводится несколько – значит значит на токене записано несколько сертификатов, и вы в курсе какой именно вам нужен. Значение XXXXXXXX после слэша нужно скопировать и подставить в команду ниже.

Смена PIN командой из terminal

/opt/cprocsp/bin/csptest -passwd -qchange -container "XXXXXXXX"где XXXXXXXX – название контейнера, полученное на шаге 1 (обязательно в кавычках).

Появится диалог КриптоПро с запросом старого PIN-кода для доступа к сертификату, затем еще один диалог для ввода нового PIN-кода. Готово.

Скриншот

Подпись файлов в macOS

В macOS файлы можно подписывать в ПО КриптоАрм (стоимость лицензии 2500= руб.), или несложной командой через terminal – бесплатно.

Выясняем хэш сертификата КЭП

На токене и в других хранилищах может быть несколько сертификатов. Нужно однозначно идентифицировать тот, которым будем впредь подписывать документы. Делается один раз.

Токен должен быть вставлен. Получаем список сертификатов в хранилищах командой из terminal:

/opt/cprocsp/bin/certmgr -listКоманда должна вывести минимум 1 сертификат вида:

Certmgr 1.1 © «Crypto-Pro», 2007-2018.

program for managing certificates, CRLs and stores

= = = = = = = = = = = = = = = = = = = =

1——-

Issuer: E=help@esphere.ru,… CN=ООО КОРУС Консалтинг СНГ…

Subject: E=sergzah@gmail.com,… CN=Захаров Сергей Анатольевич…

Serial: 0x0000000000000000000000000000000000

SHA1 Hash: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

…

Container: SCARD\rutoken_lt_00000000\0000\0000

…

= = = = = = = = = = = = = = = = = = = =

[ErrorCode: 0x00000000]

У нужного нам сертификата в параметре Container должно быть значение вида SCARD\rutoken…. Если сертификатов с такими значениями несколько, то значит на токене записано несколько сертификатов, и вы в курсе какой именно вам нужен. Значение параметра SHA1 Hash (40 символов) нужно скопировать и подставить в команду ниже.

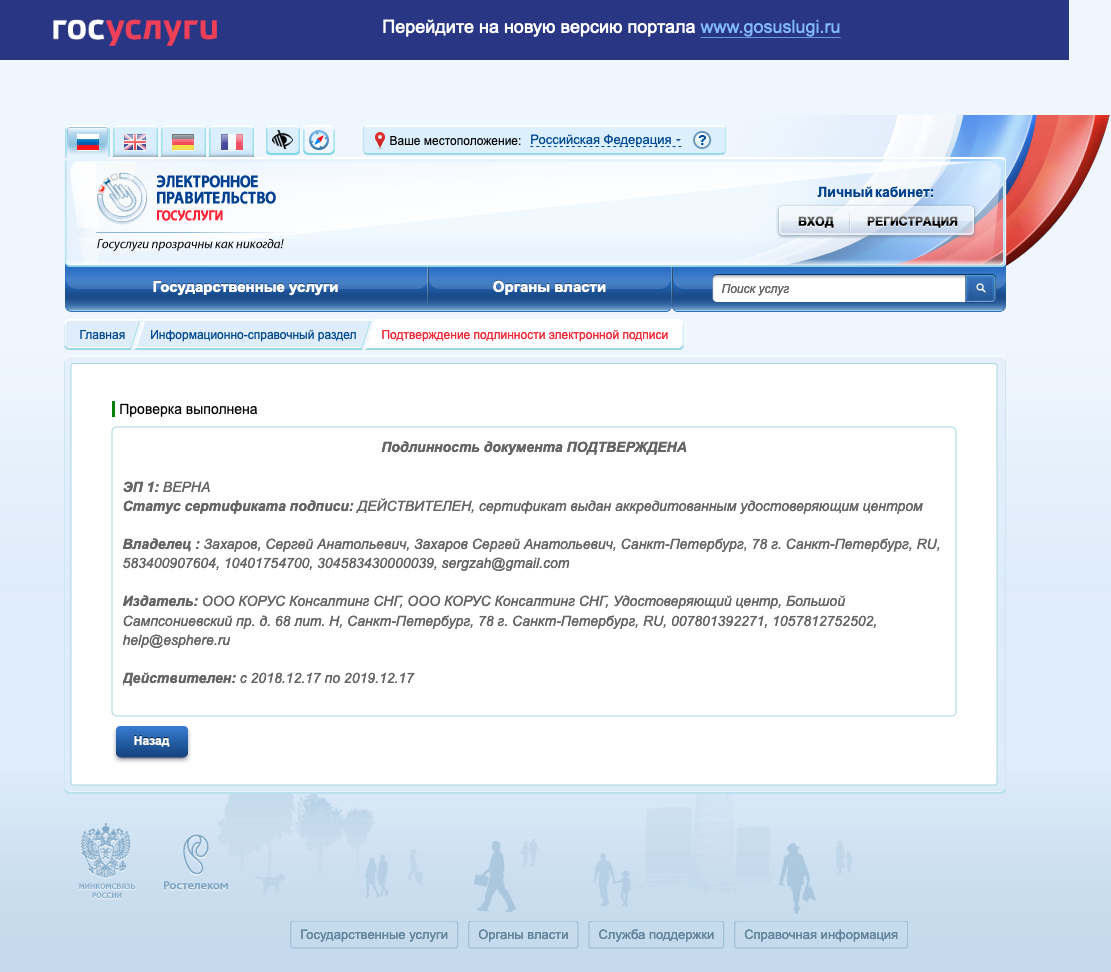

Подпись файла командой из terminal

В terminal переходим в каталог с файлом для подписания и выполняем команду:

/opt/cprocsp/bin/cryptcp -signf -detach -cert -der -strict -thumbprint ХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХ FILEгде ХХХХ… – хэш сертификата, полученный на шаге 1, а FILE – имя файла для подписания (со всеми расширениями, но без пути).

Команда должна вернуть:

Signed message is created.

[ErrorCode: 0x00000000]

Будет создан файл электронной подписи с расширением *.sgn – это отсоединенная подпись в формате CMS с кодировкой DER.

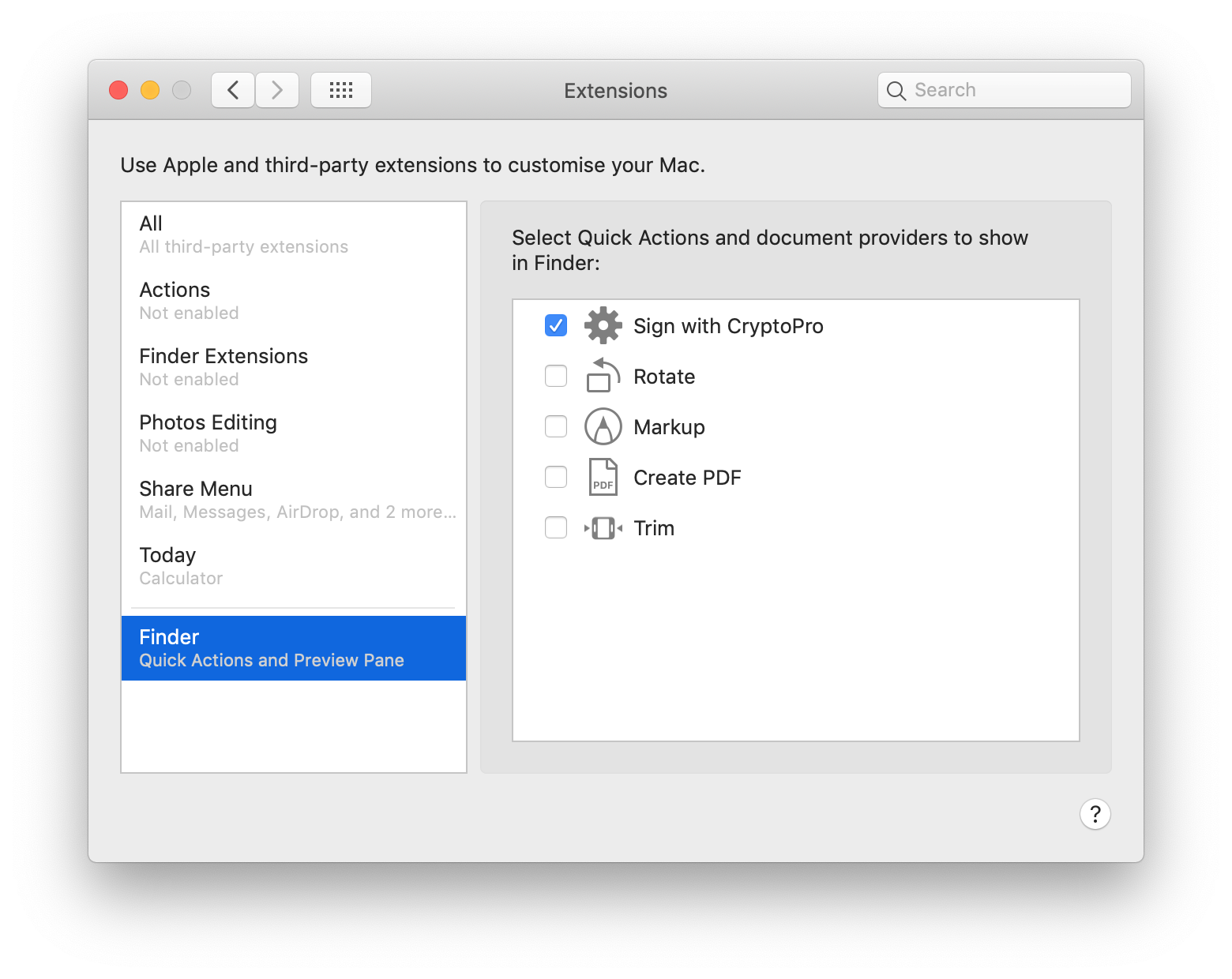

Установка Apple Automator Script

Чтобы каждый раз не работать с терминалом, можно один раз установить Automator Script, с помощью которого подписывать документы можно будет из контекстного меню Finder. Для этого скачиваем архив – скачать.

- Распаковываем архив ‘Sign with CryptoPro.zip’

- Запускаем Automator

- Находим и открываем распакованный файл ‘Sign with CryptoPro.workflow’

- В блоке Run Shell Script меняем текст ХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХ на значение параметра SHA1 Hash сертификата КЭП, полученное выше.

- Сохраняем скрипт: ⌘Command + S

- Запускаем файл ‘Sign with CryptoPro.workflow’ и подтверждаем установку.

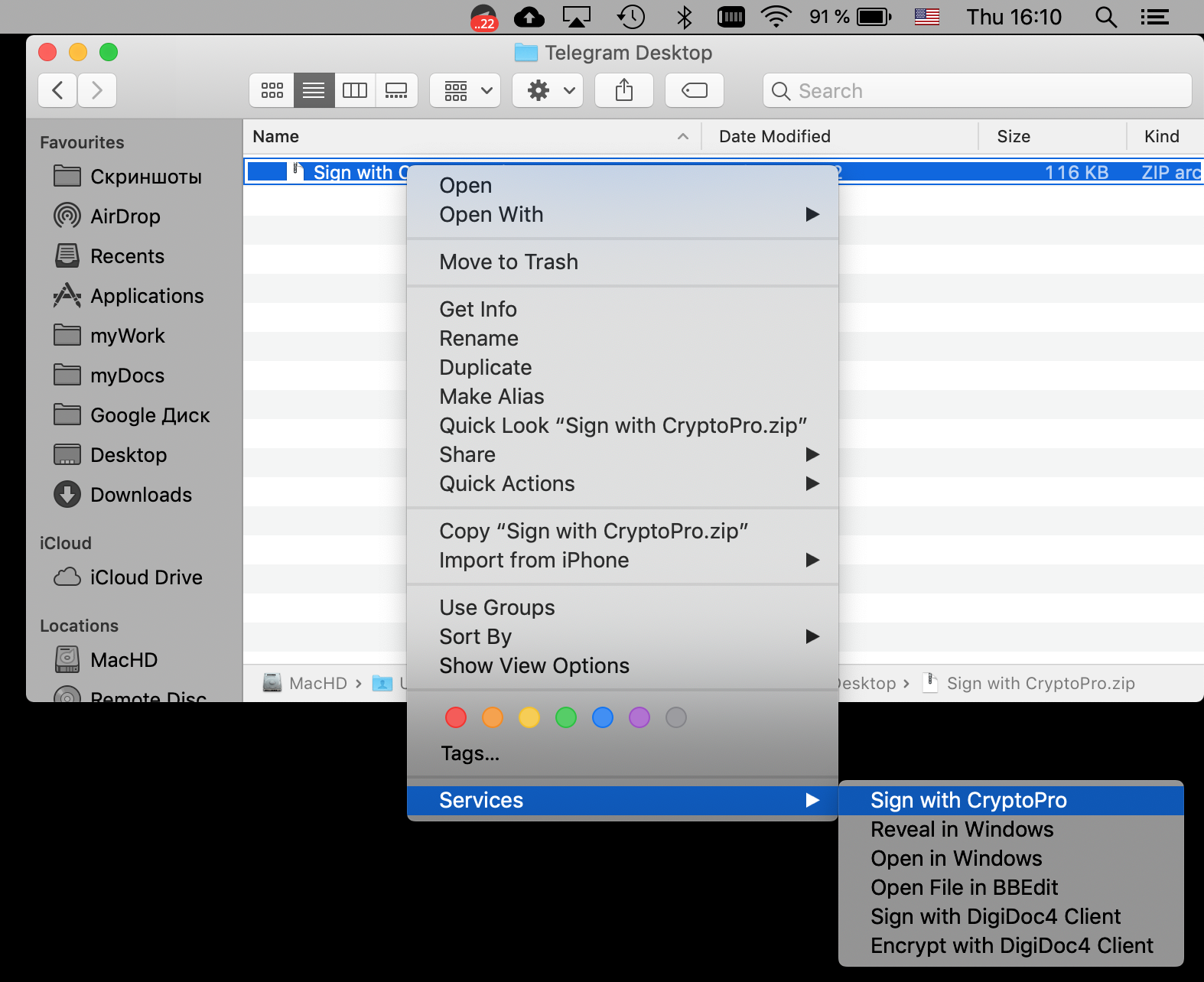

- В Finder вызываем контекстное меню любого файла, и в разделе Quick Actions и/или Services выбрать пункт Sign with CryptoPro

- В появившемся диалоге КриптоПро ввести PIN-код пользователя от КЭП

- В текущем каталоге появится файл с расширением *.sgn – отсоединенная подпись в формате CMS с кодировкой DER.

Скриншоты

Окно Apple Automator:

System Preferences:

Контекстное меню Finder:

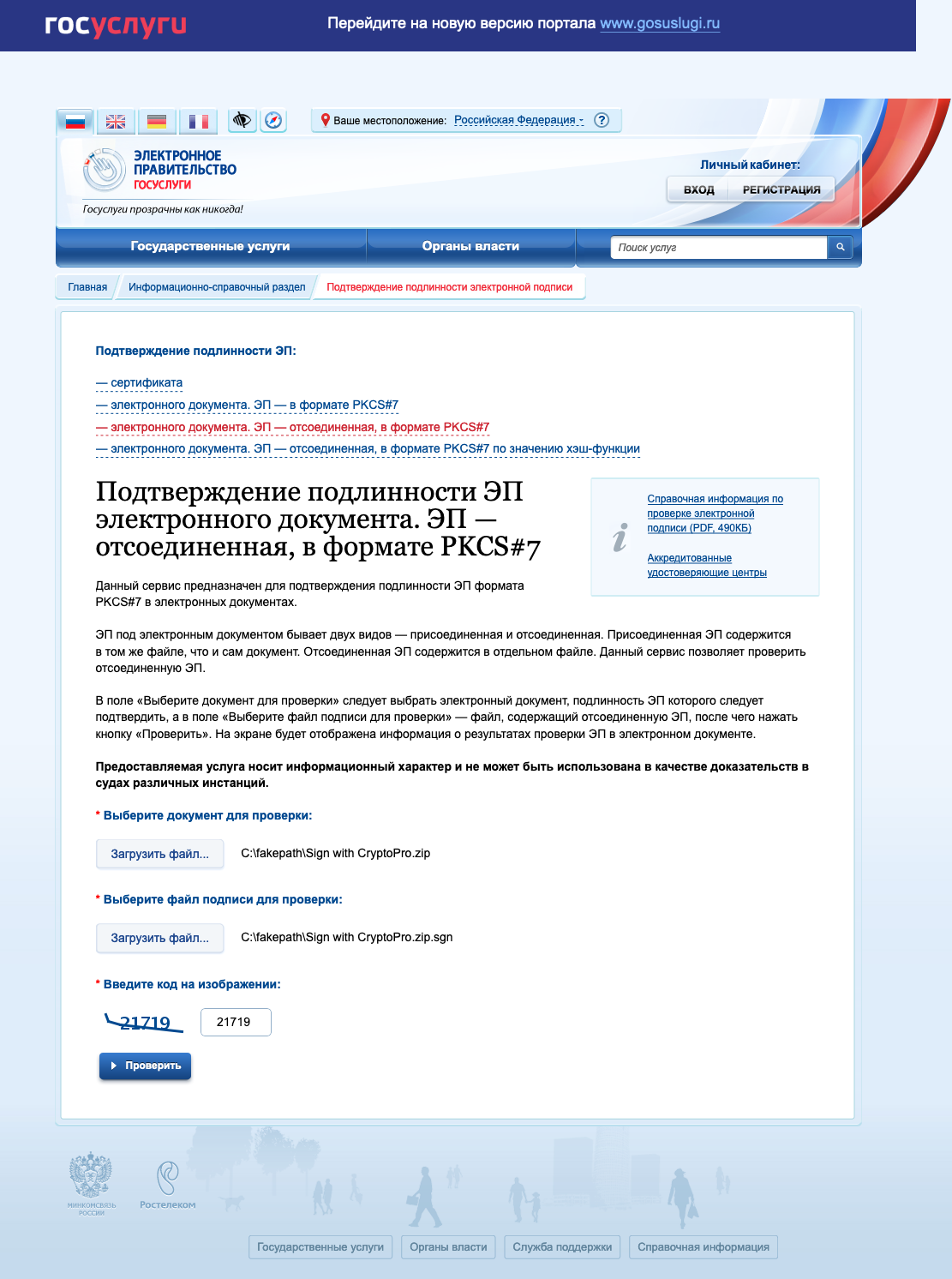

Проверить подпись на документе

Если содержимое документа не содержит секретов и тайн, то проще всего воспользоваться web-сервисом на портале Госуслуг – https://www.gosuslugi.ru/pgu/eds. Так можно сделать скриншот с авторитетного ресурса и быть уверенным что с подписью все ок.

Скриншоты

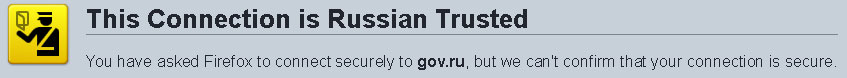

Суверенный, сувенирный, самопровозглашенный

Корневой сертификат «национального удостоверяющего центра» Russian Trusted Root CA есть, а самого УЦ – нет. И быть не могло.

Тизер: это дополнительный материал к докладу «Информационная безопасность сайтов государственных органов Российской Федерации: понуждение и принуждение».

Стоило американским УЦ отозвать TLS-сертификаты у попавших под санкции российских банков, Минцифры незамедлительное презентовало корневой сертификат Russian Trusted Root CA от «национального удостоверяющего центра» (НУЦ).

Я еще тогда удивился, как это они так быстро сориентировались, и не зря. Пока вы шутили шутки про государственный MitM, поминали казахстанский опыт и пытались найти хотя бы один сайт, реально использующий этот сертификат, я искал хоть какой-то официальный документ о создании НУЦ, но не нашел ничего, кроме пресс-релиза ФГАУ НИИ «Восход», который якобы создал НУЦ якобы по поручению Минцифры и во исполнение указа Президента (следов которого тоже не обнаружил).

Интересно, что само Минцифры сулило создание НУЦ лишь в неопределенном будущем, когда будут приняты нормативно-правовые акты, регулирующие работу национального удостоверяющего центра. Еще интереснее, что аккредитация УЦ самого НИИ «Восход» была давно прекращена (см. «перечень аккредитованных УЦ, аккредитация которых прекращена») и, насколько можно судить по сайту НИИ, так и не была возобновлена.

Лишь спустя месяц Правительство впервые упомянуло НУЦ в нормативном правовом акте, а еще через 2 недели одобрило проект (!) поправок к закону «Об информации, информационных технологиях и о защите информации», которые предусматривают создание (!!!) НУЦ. На данный момент соответствующий законопроект даже не внесен (!!!!!) в Госдуму.

Минцифры не зря ссылалось на отсутствие НПА, ведь каждый чиновник хорошо знает порядок действий: сначала правительство наделяет министерство соответствующим полномочием, затем министерство, вооружившись этим полномочием, издает свой НПА о создании НУЦ, потом уже сам НУЦ сочиняет себе регламенты и прочие организационные документы, регламентирующие порядок выдачи национальных сертификатов. Только после этого и ни секундой раньше на свет появляются сертификаты от НУЦ.

Согласно действующей редакции Положения о Минцифры, оно осуществляет аккредитацию удостоверяющих центров (5.4.8) и функции головного удостоверяющего центра в отношении аккредитованных удостоверяющих центров (5.4.11). Ни о каком создании собственного УЦ или самостоятельном выпуске «конечных» сертификатов в Положении речи не идет. Все соответствующие полномочия Минцифры в данной сфере перечислены на Портале УФО. Поэтому следующее заявление, содержащееся в «корневом сертификате НУЦ»: O = The Ministry of Digital Development and Communications как бы это сказать помягче… довольно смелое.

Проще говоря, Минцифры имеет полномочие заверять своим корневым сертификатом промежуточные сертификаты авторизованных УЦ, а на все остальное имеет полномочий не больше, чем на разработку правил дорожного движения. Желание и возможности могут быть, но в отсутствии полномочий, НПА и организационно-распорядительных документов – никак.

Нам же показывают корневой и промежуточный сертификаты, в полях Issuer которых присутствует атрибут O со значением The Ministry of Digital Development and Communications, что согласно IETF RFC5280 обозначает наименование выпустившего его лица. Справедливости ради стоит отметить, что в этом наименовании отсутствует окончание «and Mass Media of the Russian Federation», поэтому я просто обязан допустить, что сертификаты выпущены неким «Министерством цифрового развития и коммуникаций» из неназванной страны, которое не имеет никакого отношения к Минцифры России.

Впрочем, выяснение, кто создал (и создал ли) еще один национальный удостоверяющий центр, сгенерировал в инициативном порядке «национальный корневой сертификат» и запряг телегу впереди паровоза – вопрос малоинтересный.

Куда интереснее ответ на другой вопрос: у кого хранится закрытый ключ «национального» сертификата? Вот буквально: кто может подписать им конечный сертификат для сайта? ФИО, должность, перечень полномочий, нормативные правовые и организационно-распорядительные акты, на основании которых он действует? Если простыми словами, то кто именно понесет ответственность, если завтра появится «левый» сертификат для какого-нибудь yandex.ru, заверенный Russian Trusted Root/Sub CA?

Если вы не просто скользнули взглядом по скриншоту выше, а внимательно изучили его, то заметили, что это не тот сертификат, который доступен для загрузки на «Госуслугах». Заметить это можно только по дате начала и окончания срока действия сертификата – лень было переставлять часы на компьютере, на котором я его сгенерировал.

Во всем остальном вы не найдете отличий: это точно такой же самопальный сертификат Russian Trusted Root CA, который ничем не хуже любого другого Russian Trusted Root CA. Впрочем, еще одно отличие есть: тот сертификат загружен на «Госуслуги» неизвестным лицом с использованием служебного положения и объявлен «национальным», а мой – нет, хотя никто и не мешает.

Итак, повторю риторический вопрос: кем был создан сертификат с «Госуслуг», кто и на основании чего решил объявить его национальным и кто, соответственно, готов нести всю связанную с этим сертификатом ответственность, если известно, что якобы сгенерировавший его «национальный удостоверяющий центр» не существует в природе, якобы выпустившее его Минцифры не имеет соответствующих полномочий, а у якобы создавшего НУЦ НИИ «Восход» прекращена аккредитация собственного УЦ?

Практический вопрос таков: если завтра кто-то ломанет ваш ЛК во ФГИС ценообразования в строительстве (единственный известный мне сайт, использующий «национальный» сертификат), а Минстрой скажет: где корневой сертификат скачивали – туда и обращайтесь, вы кому предъявлять станете?

Сертификаты Удостоверяющего Центра

| Центр сертификации | Корневые сертификаты | Отозванные сертификаты |

|---|---|---|

| ООО «Сертум Про» | Скачать | Скачать |

| Центр сертификации | Корневые сертификаты | Отозванные сертификаты |

|---|---|---|

| Центр сертификации UC Sertum-Pro (2015) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (GT) (2015) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Qualified) (2015) | Скачать | Скачать |

| Центр сертификации UC Sertum-Pro Qualified (2015) | Скачать | Скачать |

| Центр сертификации SKB Kontur production CA 1 (2015) | Скачать | Скачать |

| Центр сертификации SKB Kontur production CA 2 (2015) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Root) (2015) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (K10) (2015) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (T2) (2015) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Server) (2015) | Скачать | Скачать |

| Центр сертификации | Корневые сертификаты | Отозванные сертификаты |

|---|---|---|

| Центр сертификации SKB Kontur production CA 1 (2014) | Скачать | Скачать |

| Центр сертификации UC Sertum-Pro Qualified (2014) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Qualified) (2014) | Скачать | Скачать |

| Центр сертификации SKB Kontur production CA 4 | Скачать | Скачать |

| Центр сертификации SKB Kontur production CA 3 | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (GT) (2014) | Скачать | Скачать |

| Центр сертификации SKB Kontur production CA 2 (2014) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Server) (2014) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (T2) (2014) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Root) (2014) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (K10) (2014) | Скачать | Скачать |

| Центр сертификации | Корневые сертификаты | Отозванные сертификаты |

|---|---|---|

| Центр сертификации UC SKB Kontur (Ural) (2007) | Скачать | Скачать |

| Центр сертификации UC SKB Kontur (Moscow) (2007) | Скачать | Скачать |

| Центр сертификации | Корневые сертификаты | Отозванные сертификаты |

|---|---|---|

| Центр сертификации UC SKB Kontur (Root) (2006) | Скачать | Скачать |

| Центр сертификации | Корневые сертификаты | Отозванные сертификаты |

|---|---|---|

| Центр сертификации UC SKB Kontur (2005) | Скачать | Скачать |

Список аккредитованных УЦ, сертификатами которых можно подписать Заявление на выдачу

Удостоверяющие центры, аккредитованные по новым требованиям 63-ФЗ «Об электронной подписи»

| № | Наименование | ИНН | ОГРН |

|---|---|---|---|

| 1 | АО «ПФ «СКБ КОНТУР» | 6663003127 | 1026605606620 |

| 2 | ООО «СЕРТУМ-ПРО» | 6673240328 | 1116673008539 |

| 3 | ФЕДЕРАЛЬНАЯ НАЛОГОВАЯ СЛУЖБА | 7707329152 | 1047707030513 |

| 4 | ФЕДЕРАЛЬНОЕ КАЗНАЧЕЙСТВО | 7710568760 | 1047797019830 |

| 5 | БАНК РОССИИ | 7702235133 | 1037700013020 |

| 6 | АО «АНАЛИТИЧЕСКИЙ ЦЕНТР» | 5260270696 | 1105260001175 |

| 7 | АО «ГРИНАТОМ» | 7706729736 | 1097746819720 |

| 8 | АО «ЕДИНАЯ ЭЛЕКТРОННАЯ ТОРГОВАЯ ПЛОЩАДКА» | 7707704692 | 1097746299353 |

| 9 | АО «ИИТ» | 7743020560 | 1027739113049 |

| 10 | АО «ИНФОТЕКС» | 7710013769 | 1027739185066 |

| 11 | АО «КАЛУГА АСТРАЛ» | 4029017981 | 1024001434049 |

| 12 | АО «НИИАС» | 7709752846 | 1077758841555 |

| 13 | АО «ПОЧТА РОССИИ» | 7724490000 | 1197746000000 |

| 14 | АО «СБЕРБАНК — АСТ» | 7707308480 | 1027707000441 |

| 15 | АО «ТАНДЕР» | 2310031475 | 1022301598549 |

| 16 | АО «ТОРГОВЫЙ ДОМ «ПЕРЕКРЕСТОК» | 7728029110 | 1027700034493 |

| 17 | АО «ТИНЬКОФФ БАНК» | 7710140679 | 1027739642281 |

| 18 | АО «ЭЛЕКТРОННАЯ МОСКВА» | 7707314029 | 1027707013806 |

| 19 | АО «ЭНЕРГОЦЕНТР» | 5036072424 | 1065074061579 |

| 20 | БАНК ВТБ (ПАО) | 7702070139 | 1027739609391 |

| 21 | КБ «КУБАНЬ КРЕДИТ» ООО | 2312016641 | 1022300003703 |

| 22 | ОАО «РЖД» | 7708503727 | 1037739877295 |

| 23 | ООО «АЙТИ МОНИТОРИНГ» | 2311187588 | 1152311003305 |

| 24 | ООО «АЙТИКОМ» | 7714407563 | 1167746840843 |

| 25 | ООО «ГАЗИНФОРМСЕРВИС» | 7838017968 | 1047833006099 |

| 26 | ООО «КОМПАНИЯ «ТЕНЗОР» | 7605016030 | 1027600787994 |

| 27 | ООО «КОРУС КОНСАЛТИНГ СНГ» | 7801392271 | 1057812752502 |

| 28 | ООО «МОДУМ» | 7716866347 | 1177746857045 |

| 29 | ООО «НАУЧНО-ПРОИЗВОДСТВЕННЫЙ ЦЕНТР «1С» | 7729510210 | 1047796526546 |

| 30 | ООО «ТАКСКОМ» | 7704211201 | 1027700071530 |

| 31 | ООО «ЦЕНТР БУХГАЛТЕРСКИХ УСЛУГ» | 2315096691 | 1022302380319 |

| 32 | ООО «ЭТП ГПБ КОНСАЛТИНГ» | 7728356929 | 5167746487651 |

| 33 | ПАО «ВЫМПЕЛКОМ» | 7713076301 | 1027700166636 |

| 34 | ПАО «БАНК «САНКТ-ПЕТЕРБУРГ» | 7831000027 | 1027800000140 |

| 35 | ПАО «МЕГАФОН» | 7812014560 | 1027809169585 |

| 36 | ПАО «МТС» | 7740000076 | 1027700149124 |

| 37 | ПАО «ПРОМСВЯЗЬБАНК» | 7744000912 | 1027739019142 |

| 38 | ПАО «СБЕРБАНК РОССИИ» | 7707083893 | 1027700132195 |

| 39 | ПАО «СОВКОМБАНК» | 4401116480 | 1144400000425 |

| 40 | РНКБ БАНК (ПАО) | 7701105460 | 1027700381290 |

| 41 | ФГБУ «ФКП РОСРЕЕСТРА» | 7705401340 | 1027700485757 |

| 42 | ФГУП «ГРЧЦ» | 7706228218 | 1027739334479 |

1 пользователь поблагодарил Андрей * за этот пост.

1 пользователь поблагодарил Андрей * за этот пост.