Электрондық цифрлық қолтаңба және сертификат, 11 сынып

Абдраманова Айдана Айдаровна

02 Желтоқсан 2021

мұғалімдерге арналған сертификаттар

Құрметті сайт қолданушылары ұстаз тілегі сайтынан сертификат және алғыс хаттарды тегін алуға болады. Ол үшін сайтқа тіркеліп материалды жариялау керек. Сертификатар автоматты түрде тексеруден өтіп дайын болады. Қазіргі уақытта сайттан айына мыңнан аса ұстаздар сертификаттар мен алғыс хаттарды алып жатыр.Сертификатты тегін алу үшін:

3. Материал жариялау бетінде ережемен танысып барлық орындарды толтыру керек. (Ескерту: өзіңіз туралы ақпаратты мұқият жазу керек. Сертификатта осы ақпараттар жазылады)4. Материалды жариялау деген батырманы басқан соң сіз автоматты түрде менің жетістіктерім деген бөлімге өтесіз. Осы бетте сертификатты жүктеу дегенді басу керек.Сертификат сіздің компьютеріңізге жүктеледі. Сертификатта ақпараттың дұрыстығын тексеріп қатты қағазға шығарып алу керек.Сертификаттың дұрыстығын қалай тексеруге болады?

Осы ақпараттардың дұрыстығын тексеру керек. Жарияланған материалдың веб сілтемесі материалдың мекен жайын көрсетеді. Онсыз сертификаттар жарамсыз болып саналады.Сайттағы шығындарды біздің демеушілер мен ерікті қолданушылар төлейді. Біз ҚР Білім және ғылым министірлігіне ерекше алғыс білдіреміз. Ары қарай да ұстаздарға қызмет етуге дайынбыз.

Отандық сайттарды дамытып, қолдау мақсатында Ұстаз тілегі (ust. kz) сайты Яндекс (yandex. kz) — сайтының қолдауымен Акция ұйымдастырғанын хабарлаймыз.

Акция бойынша Ұстаз тілегі сайтынан 5-сәуірден бастап ұстаздар мен оқушылар сертификаттар мен алғыс хаттарды тегін алуына болады. Барлық шығындарды Яндекс (yandex.kz) төлеп, сайттың тұрақты түрде жұмыс істеуіне жауапты болады.

Акцияға қатысу үшін:

Сертификат немесе алғыс хаттар сіздің авторлық материалыңызды ұстаздарға арналған Республикалық сайтта жариялап, басқа ұстаздармен пайдалы ақпаратпен бөліскеніңізді және авторлық құқығыңызды растайды.

Сертификат немесе алғыс хатты алу үшін ust.kz Ұстаз тілегі сайтында кез-келген авторлық (өзіңіз жазған) материалды (ашық сабақ, мақала, тест, презентация, тәрбие сағаты, өлең, ғылыми жоба т.б.) жариялау керек. Материал жариялаған соң сайт автоматты түрде сертификат немесе алғыс хат береді. Марапатты жеке кабинеттегі жетістіктерім деген бөлімде жүктеп алуға болады.

Акция туралы ақпарат:

Акцияның ресми демеушілері:

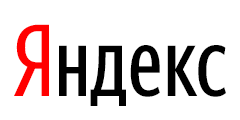

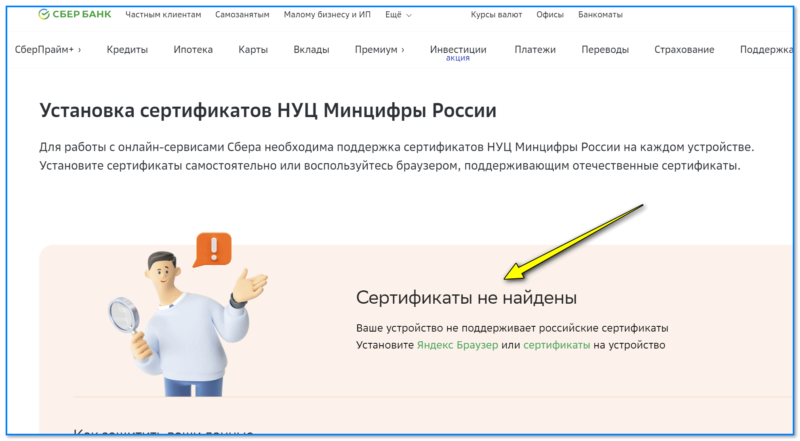

Если вы пользуетесь сайтом Сбербанка (и рядом др. гос. структур) — то, возможно, заметили, что там стало появляться сообщение с предложением установки сертификатов НУЦ Минцифры России (в целях безопасности и стабильности работы). См. скрин ниже. 👇

По делу ли оно появляется и нужно ли что-то делать?

Сайт Сбербанка предупреждает, что на вашем ПК нет сертификатов от Минцифры и рекомендует их установить

Установка сертификатов

Самый простой способ — установить 📌Яндекс-браузер или 📌Атом. Эти браузеры рос. разработчиков и по умолчанию содержат все необходимые сертификаты.

(По крайней мере стоит иметь один из них на ПК, и при работе с гос. сайтами использовать их. Это несколько безопаснее).

Скриншот с сайта Сбербанка — сертификаты не найдены

Здесь попробуем (🙂) установить сертификат для Windows вручную. Обо всем по порядку:

Мнения и дополнения — приветствуются в комментариях ниже.

За сим откланяюсь, успехов!

Электрондық цифрлық қолтаңба және сертификат, 11 сынып

Материал жайлы қысқаша түсінік

11 сынып, 4 тоқсан, информатика пәні, ҚМЖ. информатика пәні мұғалімдеріне арналған, сабақ жоспары. Бұл жерден мұғалім өзіне керекті сабақ жоспарын таба алады.

Абдраманова Айдана Айдаровна

ғылыми-әдістемелік орталығы

Материалдың толық нұсқасын жүктеп алып көруге болады

Материал ұнаса әріптестеріңізбен бөлісіңіз

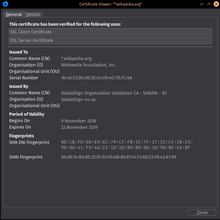

* .Wikipedia.org сайтының клиенттік және серверлік сертификаты

Әдеттегідей жалпыға қол жетімді инфрақұрылым (PKI) схемасы, сертификат беруші а куәлік орталығы (CA), әдетте клиенттерден оларға сертификат беруді талап ететін компания. Керісінше, а сенім торы схема, жеке тұлғалар бір-бірінің кілттеріне тікелей, ашық кілт сертификатына ұқсас функцияны орындайтын форматта қол қояды.

Сертификат түрлері

Түбірлік сертификаттың, аралық сертификаттың және түпнұсқалық сертификаттың рөлі сенім тізбегі.

TLS / SSL серверінің сертификаты

TLS-де (SSL үшін жаңартылған ауыстыру), а сервер бастапқы қосылымды орнату бөлігі ретінде сертификат ұсыну қажет. A клиент сол серверге қосылу орындалады сертификаттау жолын тексеру алгоритмі:

Негізгі хост атауы (домен атауы веб-сайттың) тізімінде көрсетілген Жалпы аты ішінде Тақырып сертификат өрісі. Сертификат бірнеше хост атаулары үшін жарамды болуы мүмкін (бірнеше веб-сайттар). Мұндай сертификаттар әдетте аталады Пәннің балама атауы (SAN) сертификаттары немесе Бірыңғай байланыс сертификаттары (UCC). Бұл сертификаттарда өріс бар Сабақтың балама атауы дегенмен, көптеген ОА оларды орналастырады Тақырыптың жалпы атауы кері үйлесімділік өрісі. Егер хост хосттарының кейбірінде жұлдызша (*) болса, сертификатты а деп те атауға болады қойылмалы сертификат.

TLS сервері өзін өзі қолтаңбаға алған сертификатпен конфигурациялануы мүмкін. Мұндай жағдайда, клиенттер әдетте сертификатты тексере алмайды және егер сертификатты тексеру өшірілмесе, қосылымды тоқтатады.

TLS / SSL клиент сертификаты

Клиенттік сертификаттар серверлік сертификаттарға қарағанда сирек кездеседі және TLS қызметіне қосылатын клиенттің аутентификациясы үшін қолданылады, мысалы, қол жеткізуді басқаруды қамтамасыз ету үшін. Қызметтердің көпшілігі құрылғыларға емес, жеке адамдарға қол жеткізуді қамтамасыз ететіндіктен, клиенттің көптеген сертификаттарында хосттың аты емес, электрондық пошта мекен-жайы немесе жеке аты болады. Сондай-ақ, аутентификация, әдетте, қызмет провайдері арқылы басқарылатындықтан, клиенттік сертификаттарды әдетте серверлік сертификаттарды ұсынатын жалпы ОА бермейді. Оның орнына клиенттің сертификаттарын талап ететін қызметтің операторы оларды шығару үшін әдетте өзінің ішкі СА-мен жұмыс істейді. Клиенттік сертификаттарға көптеген веб-шолғыштар қолдау көрсетеді, бірақ көптеген қызметтер клиенттік сертификаттардың орнына пайдаланушылардың түпнұсқалығын растау үшін парольдер мен кукиді пайдаланады.

Клиенттік сертификаттар жиі кездеседі RPC тек рұқсат етілген құрылғылардың белгілі бір RPC қоңырауларын шалуын қамтамасыз ететін құрылғылардың аутентификациясы үшін қолданылатын жүйелер.

Электрондық пошта сертификаты

Ішінде S / MIME қауіпсіз электрондық поштаға арналған хаттама, жіберушілер кез-келген алушы үшін қандай ашық кілт қолданатынын анықтауы керек. Олар бұл ақпаратты электрондық пошта сертификатынан алады. Кейбір көпшілікке сенімді сертификат беретін органдар электрондық пошта куәліктерін ұсынады, бірақ көбінесе S / MIME белгілі бір ұйыммен байланыс орнатқанда қолданылады және бұл ұйым өзінің электрондық поштасын басқарады, оған сол электрондық пошта жүйесіне қатысушылар сенеді.

Кодқа қол қою туралы куәлік

Куәліктер бағдарламалардағы қолтаңбаларды жеткізу кезінде бұзылмағандығына көз жеткізу үшін де қолданыла алады.

Жеке тұлғаны анықтайтын сертификат, әдетте электрондық қолтаңба мақсаттары. Бұлар көбінесе Еуропада қолданылады, мұнда eIDAS реттеу оларды стандарттайды және оларды тануды талап етеді.

Басқа сертификаттарға қол қою үшін қолданылатын өзіндік қолтаңба. Сондай-ақ кейде а деп аталады сенім анкері.

Басқа сертификаттарға қол қою үшін қолданылатын сертификат. Аралық сертификатқа басқа аралық сертификат немесе түпнұсқа сертификат қол қоюы керек.

Соңғы нысан немесе парақ куәлігі

Басқа сертификаттарға қол қою үшін қолдануға болмайтын кез-келген сертификат. Мысалы, TLS / SSL сервері және клиенттің сертификаттары, электрондық пошта сертификаттары, кодқа қол қою сертификаттары және білікті сертификаттар — бұл түпнұсқалық куәліктер.

Өз қолымен жазылған сертификат

Оның эмитентіне сәйкес келетін тақырыбы бар сертификат және өзінің ашық кілті арқылы тексеруге болатын қолтаңба. Сертификаттың көптеген түрлеріне қол қоюға болады. Өз қолымен жазылған сертификаттар да жиі аталады жылан майы сертификаттар олардың сенімсіздіктерін атап көрсету.

Жалпы өрістер

Бұл сертификаттардағы ең кең таралған өрістер. Сертификаттардың көпшілігінде мұнда көрсетілмеген бірқатар өрістер бар. Сертификаттың X.509 өкілдігі тұрғысынан сертификат «жалпақ» емес, бірақ сертификаттың ішіндегі әртүрлі құрылымдарда орналасқан осы өрістер бар екенін ескеріңіз.

Сертификат үлгісі

Бұл SSL.com веб-сайтынан алынған декодталған SSL / TLS сертификатының мысалы. Эмитенттің жалпы атауы (CN) келесідей көрсетіледі SSL.com EV SSL Intermediate CA RSA R3, мұны Кеңейтілген тексеру (EV) сертификаты. Веб-сайттың иесі (SSL Corp) туралы сенімді ақпарат Тақырып өріс. The X509v3 тақырыбының балама атауы өрісте сертификатпен қамтылған домен атауларының тізімі бар. The X509v3 кілтін кеңейту және X509v3 кілтін пайдалану өрістер барлық пайдалану түрлерін көрсетеді.

Еуропалық Одақта қолдану

Еуропалық Одақта, (кеңейтілген) электрондық қолтаңбалар заңдық құжаттарда әдетте қолдану арқылы орындалады ЭЦҚ жеке куәліктерімен бірге. Алайда, тек білікті электрондық қолтаңбалар (білікті сенімді қызмет провайдерін және қолтаңба жасау құрылғысын пайдалануды талап ететін) физикалық қолтаңбамен бірдей қуат беріледі.

Ашық кілт сертификатын алу тәртібі

Ішінде X.509 сенім моделі, сертификаттар орталығы (CA) сертификаттарға қол қоюға жауапты. Бұл сертификаттар екі тарап арасындағы кіріспе ретінде әрекет етеді, демек CA сенімді үшінші тұлға ретінде әрекет етеді. КА сертификаттар сұрайтын адамдардан немесе ұйымдардан (абоненттер деп аталады) сұраныстарды өңдейді, ақпаратты тексереді және осы ақпарат негізінде түпкілікті ұйым сертификатына қол қояды. Бұл рөлді тиімді орындау үшін ОА-да бір немесе бірнеше кең сенімді түбірлік сертификаттар немесе аралық сертификаттар және сәйкесінше жеке кілттер болуы керек. Орталық кеңселер бұл кең сенімге өздерінің түпнұсқа сертификаттарын танымал бағдарламалық жасақтамаға қосу арқылы немесе сенім білдіретін басқа CA-дан көлденең қолтаңба алу арқылы қол жеткізе алады. Басқа CA-ға бизнес сияқты салыстырмалы түрде аз қауымдастықтың ішінде сенеді және Windows сияқты басқа механизмдермен таратылады Топтық саясат.

Түбірлік бағдарламалар

Провайдер өзінің бағдарламалық жасақтамасы қандай сертификаттық органдарға сенім артуы керек екенін шешуге арналған саясат пен процестерді root программалары деп атайды. Ең ықпалды түбірлік бағдарламалар:

Түбірлік бағдарламалар, әдетте, сертификаттармен бірге жарамды мақсаттар жиынтығын ұсынады. Мысалы, кейбір CA-лар TLS серверінің сертификаттарын беру үшін сенімді деп саналуы мүмкін, бірақ кодқа қол қою сертификаттары үшін емес. Бұл түбірлік сертификаттарды сақтау жүйесіндегі сенімді биттер жиынтығымен көрсетілген.

Сертификаттар және веб-сайттың қауіпсіздігі

Сертификат беруші сертификаттардың үш түрін беруді таңдай алады, олардың әрқайсысы өзінің тексеру қатаңдығын талап етеді. Қатаңдықты арттыру үшін (және, әрине, өзіндік құны) олар: доменді растау, ұйымды растау және кеңейтілген тексеру. Бұл қатаңдықтарды ерікті қатысушылар еркін келіседі CA / Browser форумы.

Сертификат беруші доменмен расталған (DV) сертификатты сатып алушыға береді, егер сатып алушы бір тексеру критерийін көрсете алса: зардап шеккен DNS домендерін (мекен-жайларын) әкімшілік басқару құқығы.

Сертификат беруші сатып алушыға екі критерийге жауап бере алатын жағдайда ұйымды растау (OV) сыныбының сертификатын береді: егер қарастырылып отырған домендік атауды әкімшілік басқару құқығы, мүмкін ұйымның заңды тұлға ретінде болуы. Сертификат жеткізушісі өзінің OV тексеру критерийлерін сол арқылы жариялайды сертификат саясаты.

Сатып алу Кеңейтілген тексеру (EV) сертификаты, сатып алушы сертификат берушіні адамның заңды сәйкестігіне, оның ішінде адамның қолмен тексеру тексерулеріне сендіруі керек. OV сертификаттарындағыдай, сертификат жеткізушісі өзінің EV тексеру критерийлерін сол арқылы жариялайды сертификат саясаты.

Қауіпсіз веб-сайттармен салыстырғанда пайдалылық

Ашық кілт инфрақұрылымының диаграммасы

A жалпыға қол жетімді инфрақұрылым (ПҚИ) құру, басқару, тарату, пайдалану, сақтау және қайтарып алу үшін қажет рөлдер, саясат, аппараттық құралдар, бағдарламалық жасақтама және процедуралар жиынтығы сандық сертификаттар және басқару ашық кілтпен шифрлау. PKI мақсаты — электронды коммерция, интернет-банкинг және құпия электрондық пошта сияқты бірқатар желілік әрекеттер үшін ақпаратты қауіпсіз электронды тасымалдауды жеңілдету. Бұл қарапайым парольдер жеткіліксіз аутентификация әдісі болып табылатын және коммуникацияға қатысушы тараптардың жеке басын растайтын және берілетін ақпаратты растайтын қатаң дәлелдеулер қажет болатын әрекеттер үшін қажет.

Жылы криптография, PKI — бұл келісім байланыстырады ашық кілттер субъектілердің сәйкес сәйкестіліктерімен (адамдар мен ұйымдар сияқты). Міндеттеме тіркеу және куәлік беру процесі арқылы белгіленеді куәлік орталығы (CA). Байланыстырудың сенімділік деңгейіне байланысты, бұл автоматтандырылған үдеріспен немесе адамның бақылауымен жүзеге асырылуы мүмкін.

Кәсіпорын әрбір CA доменінде осы субъект туралы ақпарат негізінде бірегей анықталуы керек. Үшінші тарап тексеру органы (VA) осы ұйымға ақпаратты CA атынан бере алады.

Дизайн

Бұл сенім қатынастарының моделінде CA сенімді үшінші тұлға болып табылады — сертификаттың субъектісі (иесі) де, сертификатқа сенім білдірген тарап та сенім артады.

Уақытша сертификаттар және бір рет кіру

2020 жылдың қыркүйек айынан бастап TLS сертификатының қолданылу мерзімі 13 айға дейін қысқарды.

Ашық кілт туралы ақпараттардың жалпы аутентификациясы проблемасына балама тәсіл — бұл өздігінен қолтаңбаны қолданатын сенімге арналған схема. сертификаттар және сол сертификаттардың үшінші тұлғалардың аттестаттары. «Сенім торы» сингулярлық термині бірыңғай сенім торының немесе жалпы сенім нүктесінің болуын білдірмейді, керісінше ықтимал «сенім торларының» кез-келген санының біреуін білдіреді. Осы тәсілді іске асырудың мысалдары PGP (Pretty Good Privacy) және GnuPG (жүзеге асыру OpenPGP, PGP стандартталған спецификациясы). Себебі PGP және іске асырулар пайдалануға мүмкіндік береді электрондық пошта ашық кілтті ақпаратты өзін-өзі жариялауға арналған электрондық цифрлық қолтаңба, өзінің сенімді веб-торабын жүзеге асыру оңай.

Сенім тұжырымдамасының веб-торабын бірінші болып PGP жасаушысы шығарды Фил Циммерманн 1992 жылы PGP 2.0 нұсқасына арналған нұсқаулықта:

Уақыт өте келе сіз басқа адамдардан сенімді таныстырушы ретінде тағайындағыңыз келетін кілттерді жинай аласыз. Басқалары әрқайсысы өздерінің сенімді таныстырушыларын таңдайды. Әрқайсысы біртіндеп жинақтайды және өз кілтімен басқа адамдардан алынған куәландыратын қолтаңбалар жинағын таратады, егер оны алатын адам кем дегенде бір-екеуіне қол қояды деген үмітпен. Бұл барлық ашық кілттерге арналған орталықтандырылмаған ақауға төзімді сенімділіктің пайда болуына себеп болады.

Қарапайым кілттің қарапайым инфрақұрылымы

Екеуінің де ашық жариялануы кілттермен алмасу және асимметриялық кілт алгоритмдері 1976 ж Диффи, Хеллман, Rivest, Шамир, және Адлеман қауіпсіз коммуникацияларды толығымен өзгертті. Жоғары жылдамдықты цифрлық электронды байланыстың одан әрі дамуына байланысты ( ғаламтор және оның предшественниктері), пайдаланушылардың бір-бірімен қауіпсіз байланыс жасау тәсілдеріне және бұдан кейінгі нәтиже ретінде пайдаланушылардың өздерімен кіммен өзара әрекеттесетініне сенімді бола алатындығына қажеттілік айқын болды.

Сатушылар мен кәсіпкерлер үлкен нарықтың пайда болуын көрді, компанияларды ашты (немесе қолданыстағы компанияларда жаңа жобалар) және заңды мойындау мен жауапкершіліктен қорғау үшін үгіт жүргізе бастады. Ан Американдық адвокаттар қауымдастығы технологиялық жоба ПКИ операцияларының кейбір болжамды құқықтық аспектілеріне кең талдау жариялады (қараңыз) ABA цифрлық қолтаңбасы туралы нұсқаулар ), және көп ұзамай бірнеше АҚШ штаттары (Юта бірінші болып 1995 ж.) және бүкіл әлемдегі басқа юрисдикциялар заңдар шығарып, ережелер қабылдай бастады. Тұтынушылар топтары сұрақтар қойды жеке өмір, кейбір юрисдикцияларда басқаларға қарағанда көбірек ескерілген қол жетімділік және жауапкершілік туралы мәселелер.

Қабылданған заңдар мен ережелер әр түрлі болды, PKI схемаларын табысты коммерциялық пайдалануға ауыстыруда техникалық және пайдалану проблемалары болды, ал ілгерілеушілер ойлағаннан әлдеқайда баяу жүрді.

ХХІ ғасырдың алғашқы бірнеше жылдарында негізгі криптографиялық инженерияны дұрыс орналастыру оңай болмады. Пайдалану процедураларын (қолмен немесе автоматты түрде) дұрыс жобалау оңай болған жоқ (тіпті ол жасалынған болса да, инженерлік шеберлікті талап ететін мінсіз орындау). Бар стандарттар жеткіліксіз болды.