К сертификату для Exchange предьявляются особые требования.

У него обязательно должен быть SAN, потому что в нем (в SAN) должно быть как минимум два имени — org.blabla.bla и autodiscover.blabla.bla. При этом, если предполагается предоставлять доступ к OWA извне — обязательно придется его (сертификат) купить, иначе не видать Вам почты на мобильных клиентах 🙂

Самоподписанный сертификат должен совпадать с именем, на котором работает эксч — а как иначе? и иметь в SAN autodiscover. Ну то есть, если контора имеет домен ktoto.local, а сервер exch.ktoto.local, то сертификат должен включать имена exch.ktoto.local и autodiscover.ktoto.local. Если же хотите еще и внешний доступ — то эксч должен работать на домене ktoto.ru, и соответственно сертификат должен включать имя autodiscover.ktoto.ru.

Эксчевские сертификаты недешевые — от десятки рублей.

Topic: Убрать сообщение о неправильном сертификате в Outlook (Read 13185 times)

P.S. На самом деле самоподписанные сертификаты всегда и везде выдают предупреждение (бат, тандерберд), но там процедура добавления в доверенные куда проще и сводится к «нажать кнопачку». Почему так же нельзя сделать и с продуктами MS не сможет ответить ни один здравомыслящий и адекватный человек на земле.

« Last Edit: February 17, 2016, 09:29:11 am by luha »

« Last Edit: February 17, 2016, 10:43:25 am by corwin-mg »

У меня в практике такое несколько раз было и всегда помогал официальный способ с добавлением сертификатов в локальное хранилище. Не знаю даже почему у вас с этим проблема — похожая ситуация возникнет не только у оутлука но вообще в каждой MS проге завязанной на сертификатах (IE к примеру) и пока в локальное хранилище не запихнёшь будет ныть. Может вы там не тот сертификат копируете?

Возможно сертификат содержит информацию отличающуюся от той, что у вас используется при настройке подключения к почте. Я имею в виду что сервер входящей/исходящей почты забит не тот, который фигурирует в сертификате, хотя на самом деле это может быть один и тот-же сервер, просто много домен обслуживает. В этом случае будет бухтеть даже если сертификат добавлен куда надо.Ещё как причина может быть истёкший сертификат. В этом случае тоже ругается независимо от того где он этот сертификат имеет.Попробую погуглить, может чего найду.

« Last Edit: February 17, 2016, 02:50:41 pm by luha »

А с другими версиями оутлука тоже беда или там работает?

в общем у меня практически аналогичная беда. в сертификате указан путь сертификации localhost. как его поменять на конкретный домен. все попытки поменять его через админку зентиала ведут к разрушению оного. где этот сетификат лежит и как его переиздать с нормальным доменом?

Topic: Убрать сообщение о неправильном сертификате в Outlook (Read 13184 times)

Outlook не принимает сертификаты SSL, подписанные только организацией. Outlook требует действительный и надежный сертификат SSL для установления безопасного и успешного подключения.Преимущества использования SSL-сертификатов для Exchange Server

Причины, по которым Microsoft Outlook не может подключиться к прокси-серверу?Помимо неполного сертификата безопасности SSL, существует несколько причин, по которым может возникнуть эта проблема:

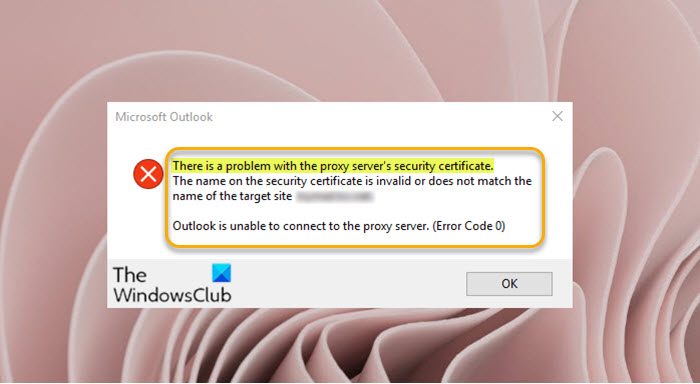

Ваш Outlook не работает с прокси? — Вот резолюция!Это список сообщений об ошибках, которые могут возникнуть, когда Outlook пытается подключиться к серверу.Ошибка 1: Проблема с сертификатом безопасности прокси-сервера% s. Outlook не может подключиться к этому серверу. (% s).Ошибка 2: Проблема с сертификатом безопасности прокси-сервера% s. Имя в сертификате безопасности недействительно или не соответствует имени сайта. Outlook не может подключиться к этому серверу. (% s).Ошибка 3: Проблема с сертификатом безопасности прокси-сервера% s. Сертификат безопасности не получен от доверенного удостоверяющего центра. Outlook не может подключиться к этому серверу. (% S) ».Ошибка 4: Проблема с сертификатом безопасности прокси-сервера. Имя в сертификате безопасности недействительно или не соответствует имени целевого сайта outlook.office365.com. Outlook не может подключиться к прокси-серверу (код ошибки 0).Решение для ошибки 1 или 2: проверьте сертификатПрежде всего, вам следует проанализировать сертификат, а затем обратиться к системному администратору для решения проблемы. Для проверки сертификата выполните следующие действия:1: В Microsoft Internet Explorer подключитесь к серверу RPC или к защищенному серверу.2: Дважды щелкните значок замка, расположенный в правом нижнем углу веб-браузера.3: Щелкните значок Подробности таб.Обратите внимание на информацию в нижеприведенных полях:

Решение для ошибки 3: установите доверенный корневой сертификатСледуйте инструкциям по установке доверенного корневого сертификата:

Решение для ошибки 4: отключите сторонние надстройкиЗапустите Outlook в безопасном режиме, чтобы изолировать проблему. Следуйте инструкциям, чтобы сделать то же самое:

Если Outlook успешно запускается в безопасном режиме, возможно, проблема вызвана надстройкой стороннего производителя.Проверьте наличие сторонних надстроек COM и отключите их. Для этого выполните следующие действия:

Утилита эффективно и легко восстанавливает сильно поврежденный файл без ограничения размера файла. Более того, вы можете восстановить безвозвратно удаленные данные из зашифрованного и полностью поврежденного файла. Функция быстрого и расширенного сканирования эффективно выполняет глубокий анализ данных OST.ВыводВ этом блоге мы обсудили причины, по которым Outlook не может подключиться к прокси-серверу. Кроме того, мы перечислили все сообщения об ошибках, которые могут возникнуть при подключении Outlook к прокси-серверу.После этого мы предоставили решение, чтобы исправить все эти сообщения об ошибках. Однако, если проблема вызвана проблемами, связанными с Outlook, такими как повреждение OST, мы предложили автоматический инструмент.

Когда вы столкнетесь с этой проблемой, вы получите следующее полное сообщение об ошибке:

Проблема с сертификатом безопасности прокси-сервера. Имя в сертификате безопасности недействительно или не соответствует имени целевого сайта webmail.domain.com.

Outlook не может подключиться к прокси-серверу. (Код ошибки 0)

Возможные варианты сообщения об ошибке с сопровождающим кодом ошибки при возникновении ошибки могут быть следующими:

Проблема с безопасностью прокси-сервера сертификат,% s. Outlook не может подключиться к этому серверу. Проблема с сертификатом безопасности прокси-сервера% s. Имя в сертификате безопасности недействительно или не соответствует имени сайта. Outlook не может подключиться к этому серверу. Проблема с сертификатом безопасности прокси-сервера% s. Сертификат безопасности не получен от доверенного удостоверяющего центра. Outlook не может подключиться к этому серверу.

Согласно документации Microsoft, эта проблема может возникнуть, если выполняется одно или несколько из следующих условий:

Для подключения к серверу требуется центр сертификации (ЦС). Вы не доверяет центру сертификации в корне. сертификат может быть недействительным или отозван. сертификат не соответствует имени сайта. сторонняя надстройка или надстройка стороннего браузера препятствует доступу.

Если вы столкнулись с этой проблемой на своем ПК с Windows 11/10, вы можете попробовать наши рекомендуемые ниже решения без каких-либо конкретных закажите и посмотрите, поможет ли это исправить сообщение об ошибке Outlook. Проблема с сертификатом безопасности прокси-сервера.

Проверить сертификат прокси-сервераУстановить доверенный корневой сертификат Отключить стороннюю надстройку в Outlook Отключить надстройки стороннего браузераВручную настроить параметры прокси-сервера Exchange в Outlook

Давайте возьмем Ознакомьтесь с описанием процесса, связанного с каждым из перечисленных решений.

1] Проверить сертификат прокси-сервера

Для этого решения необходимо проверить сертификат, а затем обратиться к системному администратору, чтобы решить эту проблему. Проблема с сертификатом безопасности прокси-сервера.

Чтобы проверить прокси-сервер сертификат, выполните следующие действия:

В поле Действителен до должна быть указана дата, до которой сертификат действителен. Данные в поле Тема должны совпадать с названием сайта. Если это не так, обратитесь к ИТ-администратору.

2] Установите доверенный корневой сертификат

Когда возникает ошибка и появляется запрос В диалоговом окне Сертификат нажмите Установить сертификат . Нажмите Далее . Установите флажок Поместить все сертификаты в следующее хранилище ..Нажмите Обзор . Нажмите Доверенные корневые центры сертификации . Нажмите ОК . Нажмите Далее . Нажмите Готово ОК .

3] Отключить сторонние надстройки в Outlook

Еще одно жизнеспособное решение для исправления рассматриваемой ошибки-отключить сторонние надстройки. надстройка в Outlook. Для этого сначала нужно запустить Outlook в безопасном режиме, и, если Outlook успешно открывается в безопасном режиме, скорее всего, ошибка вызвана сторонними надстройками.

Чтобы отключить сторонние надстройки. Надстройки COM в Outlook, выполните следующие действия:

4] Отключите сторонние надстройки браузера

В зависимости от вашего браузера это решение требует, чтобы вы отключили сторонние надстройки браузера и просмотрите если это поможет решить проблему. В противном случае попробуйте следующее решение.

5] Вручную настройте параметры прокси-сервера Exchange в Outlook

Чтобы вручную настроить параметры прокси-сервера Exchange в Outlook, выполните следующие действия:

В качестве альтернативы, чтобы добиться того же результата, сделайте следующее:

Нажмите клавишу Windows + X , чтобы открыть меню опытного пользователя. Нажмите A на клавиатуре, чтобы запустить PowerShell в режиме администратора/с повышенными привилегиями. В консоли PowerShell введите или скопируйте и вставьте команду ниже и нажмите Enter. et-OutlookProvider EXPR-CertPrincipalName: $ null Выйти из PowerShell при выполнении командлета.

Вот и все!

Связанное сообщение : Ошибка 0x80004005, операция не удалась в Outlook

Почему моему Outlook не доверяют?

Если вы столкнулись с ошибкой сертификата безопасности Outlook.com или сообщением об ошибке. Сервер, к которому вы подключены, использует сертификат безопасности, который не может быть проверен-чаще всего распространенной причиной этой ошибки является неправильное имя хоста, настроенное в Microsoft Outlook.

Почему я получаю предупреждение о сертификате безопасности?

Причина, по которой вы можете получить сертификат безопасности предупреждение на вашем ПК с Windows 11/10 связано с неправильной датой и временем. Сертификаты безопасности используются веб-браузерами и компьютерами, чтобы убедиться, что конкретный сайт безопасен. Таким образом, если на вашем компьютере неправильная дата и время, это может привести к тому, что сертификаты окажутся недействительными, и ваш веб-браузер начнет выдавать предупреждения системы безопасности. Итак, убедитесь, что дата и время на вашем компьютере правильные.

Как мне избавиться от ошибок сертификата безопасности?

Чтобы избавиться от ошибок сертификата безопасности в Windows 11/10 , вам необходимо отключить эту опцию. Следуйте этим инструкциям:

Почему моему сертификату электронной почты не доверяют ?

Наиболее вероятная причина, по которой вашему сертификату электронной почты не доверяют, связана с неправильными настройками электронной почты. Когда вы получаете сообщение об ошибке сертификата небезопасно для своей электронной почты, это связано с тем, что вы синхронизировали учетную запись электронной почты, которая принадлежит вам или домену вашей организации, но есть несоответствие в настройках SMTP/IMAP, настройках порта или домене. настройки имени.

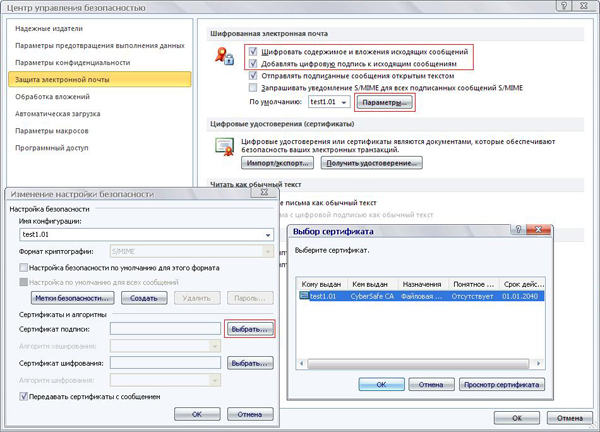

Пост адресован всем, кому будет интересно настроить обмен зашифрованными сообщениями между двумя и более пользователями с использованием почтового клиента Outlook 2010. Как известно, шифрование почты в аутлуке выполняется на основе сертификатов и инфраструктуры открытых ключей. В процессе обмена зашифрованными сообщениями будут использоваться сертификаты двух форматов PKCS #12 и X.509.

X.509 (файл с расширением *.cer) – формат сертификата, который помимо общей информации (версия, серийный номер, алгоритм подписи, сведения об издателе, срок действия, сведения о владельце, электронный отпечаток) содержит ваш открытый ключ. Его мы отправляем другим пользователям, с которыми хотим обмениваться зашифрованными сообщениями.

PKCS#12 (файл с расширением *.pfx) – единственный формат сертификата, который помимо общей информации может содержать не только открытый, но и закрытый ключ. С его помощью мы будем расшифровывать сообщения, зашифрованные другими пользователями при помощи нашего открытого ключа, а также ставить свою цифровую подпись.

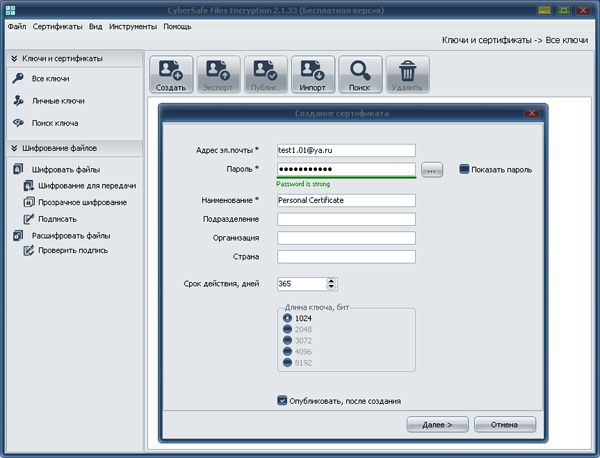

Сертификаты создадим при помощи программы для шифрования CyberSafe, которая может работать в качестве Центра Сертификации. Корневой сертификат CyberSafe Certification Authority автоматически добавляется в Доверенные в хранилище Windows, сертификат PKCS#12 будет храниться в разделе Личные, а X.509 в разделе Другие пользователи.

Вначале создадим персональный сертификат, содержащий вышеуказанные сертификаты, открытый и закрытый ключи, а также другую информацию. Запускаем программу, переходим на вкладку Ключи и сертификаты, выбираем Создать, заполняем необходимые поля и жмем Далее:

Произойдет генерация ключей, создание сертификатов и их запись в базу данных программы. Если была выбрана опция Опубликовать после создания, сертификат будет опубликован на сервере CyberSafe, где ваш открытый ключ будет доступен для скачивания другим пользователям.

Теперь экспортируем необходимые нам для работы с Outook сертификаты в отдельные файлы:

Сертификаты в CyberSafe создаются на основе библиотеки OpenSSL, код создания сертификата приведен ниже:

procedure TOpenSSL.CreateSignedCert(const FileName: String; OutFiles: TStringList;

const Password: String;

ValidDays: Integer; KeySize: Integer; const ExtendedKeyUsage: String;

const CommonName, Email, Organization, OrganizationalUnit, Country: String;

const CAFileSpec, CAPFXFileSpec, CAPrivateKeyPassword: String;

ARandomFileSpec: String = »;

ProgressProc: TProgressProc = nil; LogMsgProc: TLogMsgProc = nil);

var

TmpPrivateKeyFileSpec, TmpPublicKeyFileSpec: String;

TmpCerFileSpec, TmpPfxFileSpec, TmpCsrFileSpec, TmpCASerialFileSpec, TmpExtFileSpec, TmpPemFileSpec: String;

TmpCAPrivateKeyFileSpec: String;

Subj: String;

TempDir: String;

Aborted: Boolean;

WasError: Boolean;

OutPublicKeyFileSpec: String;

begin

WasError := True;

TempDir := GetTempDir;

try

CheckIsFileExists(CAFileSpec);

// Извлекаем приватный ключ из корневого сертификата

TmpCAPrivateKeyFileSpec := TempDir + ChangeFileExt(ExtractFileName(CAPFXFileSpec), ») + ‘.privateKey.pem’;

ExportPrivateKeyFromPfx(CAPFXFileSpec, TmpCAPrivateKeyFileSpec, CAPrivateKeyPassword);

// Все файлы создаем во временном каталоге, и только после успешного создания всех — // переносим на место постоянного хранения

TmpPrivateKeyFileSpec := TempDir + FileName + ‘.privateKey.pem’;

TmpPublicKeyFileSpec := TempDir + FileName + ‘.publicKey.pem’;

TmpCerFileSpec := TempDir + FileName + ‘.cer’;

TmpPemFileSpec := TempDir + FileName + ‘.pem’;

TmpPfxFileSpec := TempDir + FileName + ‘.pfx’;

TmpCsrFileSpec := TempDir + FileName + ‘.csr’;

TmpCASerialFileSpec := TempDir + FileName + ‘.srl’;

Subj := GetSubj(CommonName, Email, Organization, OrganizationalUnit, Country);

CreatePrivateKey(TmpPrivateKeyFileSpec, TmpPublicKeyFileSpec, KeySize, ARandomFileSpec);

OutPublicKeyFileSpec := TmpPublicKeyFileSpec + ‘.signed’;

ExportPublicKeyFromPfx(TmpPfxFileSpec, OutPublicKeyFileSpec, Password);

// А результат добавляем в список файлов

OutFiles.Add(TmpCerFileSpec);

OutFiles.Add(TmpPfxFileSpec);

OutFiles.Add(TmpPrivateKeyFileSpec);

OutFiles.Add(TmpPublicKeyFileSpec);

OutFiles.Add(OutPublicKeyFileSpec);

WasError := False;

finally

// Удаляем временные файлы

if WasError then

begin

CheckDeleteFile(TmpCerFileSpec);

CheckDeleteFile(TmpPfxFileSpec);

CheckDeleteFile(TmpPrivateKeyFileSpec);

CheckDeleteFile(TmpPublicKeyFileSpec);

CheckDeleteFile(OutPublicKeyFileSpec);

end;

CheckDeleteFile(TmpCsrFileSpec);

CheckDeleteFile(TmpCASerialFileSpec);

CheckDeleteFile(TmpExtFileSpec);

CheckDeleteFile(TmpPemFileSpec);

CheckDeleteFile(TmpCAPrivateKeyFileSpec);

end;

end;

Установим экспортированный сертификат в формате PKCS#12 в хранилище Windows. Для этого дважды кликаем на pfx-файле и следуем инструкциям Мастера импорта сертификатов. Так как этот сертификат содержит ваш закрытый ключ, в процессе импорта потребуется ввести пароль, который был указан при его создании.

На этом, в принципе, все:). Однако давайте убедимся в том, что у нас все работает правильно и выполним проверку шифрования “на себя”.

В проводнике Windows находим свой сертификат в формате *.cer

Отправляем письмо. Переходим во Входящие и находим там отправленное нами сообщение. Оно зашифровано, о чем свидетельствует иконка с синим замочком в верхнем левом углу. Кликаем на нем мышью, чтобы автоматически расшифровать и открыть.

Если отправленное письмо не отображается во входящих, перейдите на вкладку Отправка и получение и нажмите Обновить папку.

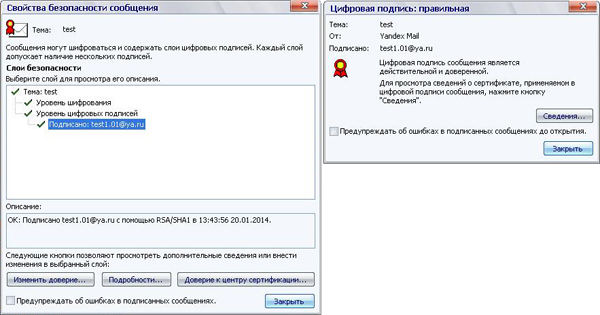

Для просмотра свойств безопасности сообщения или информации о цифровой подписи, кликаем на соответствующих иконках в поле с общей информацией о сообщении:

Проверка функции шифрования “на себя” выполнена.

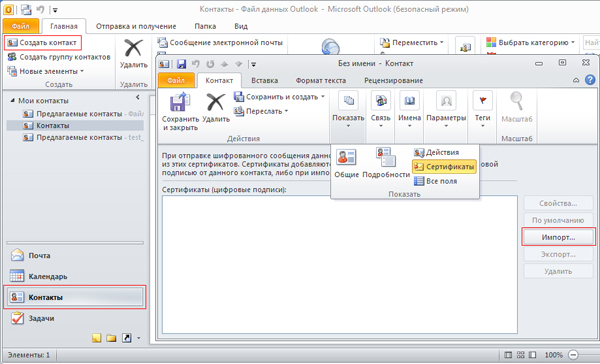

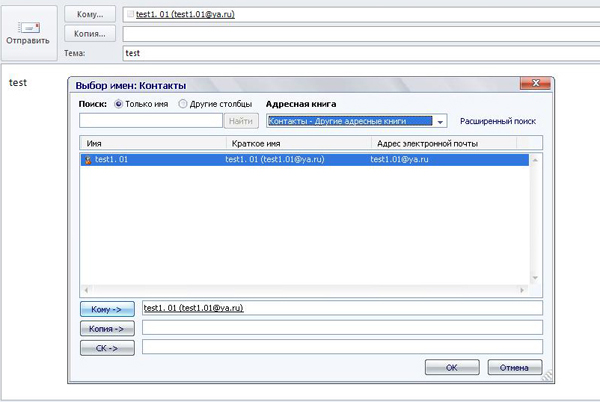

Теперь отправляем сообщение, заверенное своей цифровой подписью, другим пользователям и получаем их подписанные сообщения. Это позволит нам обменяться открытыми ключами друг с другом, поскольку подписанное письмо содержит открытый ключ.

Получив такое письмо от другого пользователя добавляем его в Контакты (Адресную книгу). Далее необходимо экспортировать X.509 сертификат пользователя в файл и установить его в хранилище Windows. Для этого в поле с общей информацией о письме нажимаем на значок цифровой подписи

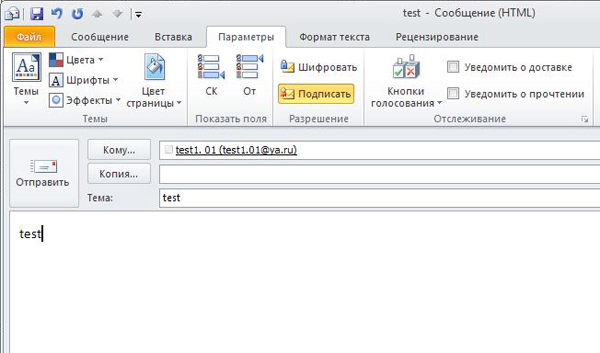

Если у вас еще нет сертификата (и открытого ключа корреспондента), при отправке ему первого сообщения функцию шифрования следует отключить, иначе аутлук не сможет его зашифровать и будет выдавать ошибку. Отключить функцию шифрования, оставив включенной функцию цифровой подписи можно на вкладке Параметры:

В завершении хотелось бы добавить, что сделать свой открытый ключ доступным для других пользователей можно опубликовав его на публичных серверах ключей, таких как сервер CyberSafe. Естественно, там также можно попробовать найти открытые ключи интересующих вас пользователей, не дожидаясь, пока они вам их пришлют.

Если открытый ключ скачивается с не доверенного сервера либо вы получаете его по электронной почте, нельзя быть точно уверенным в подлинности такого ключа. Может оказаться так, что это злоумышленник отправил вам вместо ключа вашего друга свой «фальшивый» ключ. Тогда он сможет прочитать все зашифрованные сообщения, которые вы отправляете своему другу, а вот ваш друг сделать этого не сможет.

Поэтому в таком случае подлинность открытого ключа должна быть проверена по его электронному отпечатку. Один из самых простых способов сверить отпечаток – созвониться с владельцем открытого ключа по скайпу или по телефону.