подписи» и «Смарткарта»

На вкладке Криптография:

- Установите категорию поставщика ключевому поставщику хранилища

- Установите имя алгоритма rSA

- Выбор запросов должен использовать один из следующих поставщиков

- Тикать поставщик ключей microsoft Software

- Установите hash запроса в SHA256

На вкладке Безопасность добавьте группу безопасности, к которую необходимо предоставить доступ для регистрации. Например, если вы хотите предоставить доступ ко **** всем пользователям, выберите группу пользователей с проверкой подлинности, а затем выберите разрешения на регистрацию для них.

Нажмите кнопку ОК, чтобы окончательно изменить изменения и создать новый шаблон. Теперь новый шаблон должен отображаться в списке шаблонов сертификатов.

Закрой консоль Шаблоны сертификатов.

Откройте повышенную командную подсказку и измените ее на временный рабочий каталог.

Выполните следующую команду:

Откройте текстовый файл, созданный командой выше.

- Удалите последнюю строку вывода из файла считываемой командой CertUtil: -dsTemplate, выполненной успешно.

- Измените строку, которая читает pKIDefaultCSPs = «1,Microsoft Software Key Storage Provider» на pKIDefaultCSPs = «1,Microsoft Passport Key Storage Provider»

Сохраните текстовый файл.

Обновив шаблон сертификата, исполнив следующую команду:

В консоли «Управление сертификатами» щелкните правой кнопкой мыши шаблонысертификатов, выберите Новыйи выберите шаблон сертификата для выпуска

Из списка шаблонов выберите шаблон, созданный ранее (проверка подлинности сертификатаWHFB) и нажмите кнопку ОК. Может занять некоторое время, чтобы шаблон реплицируется на все серверы и становится доступным в этом списке.

После репликации шаблона в MMC щелкните правой кнопкой **** мыши в списке Сертификация, щелкните Все задачи и нажмите кнопку Стоп-служба. Щелкните правой кнопкой мыши имя ЦС снова, щелкните все задачи, а затем нажмите кнопку Начните службу.

Запрос сертификата

Убедитесь, что гибридное присоединяющееся устройство Azure AD имеет линию видимости для контроллеров домена Active Directory и полномочия по выдаче сертификатов.

Запуск сертификатов — текущая консоль пользователя (%windir%system32certmgr.msc).

В левой области MMC щелкните правой кнопкой мыши Личный, нажмите кнопку Всезадачи, а затем нажмите запрос нового сертификата .

На экране регистрации сертификата нажмите кнопку Далее.

В соответствии с политикой выбора регистрации сертификатов убедитесь, что выбрана политика регистрации Active Directory, а затем нажмите кнопку Далее.

В разделе Сертификаты запроса щелкните контрольный ящик рядом с шаблоном сертификата, созданным в предыдущем разделе (проверка подлинности сертификата WHfB), а затем нажмите кнопку Регистрация.

После успешного запроса сертификата щелкните Готово на экране Результаты установки сертификата

Развертывание сертификата на гибридных или лазурных устройствах с использованием протокола регистрации простых сертификатов (SCEP) с помощью Intune

Развертывание сертификата на устройствах, присоединивающихся к Azure AD, может быть достигнуто с помощью протокола регистрации простых сертификатов (SCEP) через Intune. Инструкции по развертыванию необходимой инфраструктуры см. в справке Configure infrastructure to support SCEP certificate profiles with Microsoft Intune.

Далее следует развернуть корневой сертификат ЦС (и любые другие промежуточные сертификаты сертификации) на устройствах, присоединившиеся к Azure AD, с помощью профиля надежных корневых сертификатов с помощью Intune. Дополнительные рекомендации см. в справке Создание доверенных профилей сертификатов в Microsoft Intune.

После того как эти требования будут выполнены, из Intune может быть настроен новый профиль конфигурации устройства, который будет иметь сертификат для пользователя устройства. Выполните действия следующим образом:

Во входе в центр администрирования microsoft Endpoint Manager.

Введите следующие свойства:

- Для платформы выберите Windows 10 и более поздние версии.

- Для профиля выберите сертификат SCEP.

- Нажмите кнопку Создать.

В Basicsвведите следующие параметры:

- Имя. Введите описательное имя для профиля. Назови профили, чтобы их можно было легко идентифицировать позже. Например, хорошим именем профиля является профиль SCEP для всей компании.

- Описание. Введите описание профиля. Этот параметр необязателен, но рекомендуется.

- Выберите Далее.

В параметрах Конфигурациявыполните следующее:

Для срока действия сертификата задано значение выбора.

Для поставщика хранения ключей (KSP) выберите Регистрация в Windows Hello для бизнеса, в противном случае сбой (Windows 10 и более поздней версии).

Для использования Key выберите цифровую подпись.

В корневом сертификате щелкните +Root Certificate и выберите доверенный профиль сертификата, созданный ранее для сертификата Root CA.

В статье Расширенное использование ключей добавьте следующее:

Для порогового значения обновления (%) установите значение по вашему выбору.

Для URL-адресов SCEP Server укайте общедоступные конечные точки, настроенные во время развертывания инфраструктуры SCEP.

В заданиях выберите устройства или пользователей, которым необходимо получить сертификат, и нажмите кнопку Далее

В правилах применимости при необходимости ввести дополнительные ограничения на выдачу и нажмите кнопку Далее

В обзоре + создание нажмите кнопку Создать

После создания профиля конфигурации целевые клиенты получат профиль из Intune в следующем цикле обновления. Необходимо найти новый сертификат в магазине пользователей. Чтобы проверить подлинность сертификата, необходимо сделать следующие действия:

Откройте сертификаты — текущая консоль пользователя (%windir%system32certmgr.msc)

В левом окантовке MMC расширь личный и выберите Сертификаты

В правой области MMC проверьте новый сертификат

Эта инфраструктура может также развертывать те же сертификаты на совместно управляемых или управляемых гибридных AAD-Joined с помощью политик Intune.

Как подключить сертификат подписанный AD CS к RPD

Тут можно пойти двумя путями:

- Если у вас есть AD CS и нет особых требований к именам, указываемым в сертификате. В этом случае можно сделать полностью автоматическую выдачу сертификатов и их подключение. Это простой способ.

- Если у вас в домене нет центра сертификации Active Directory, или если у вас есть особые требования к Subject Name или Subject Alternative Name. В этом случае придется получать и подключать сертификат вручную. Понадобится подобный сценарий вам может, если, например вы выдаете сертификат для компьютера, находящегося в отказоустойчивом кластере, и соответственно вам нужно будет указать в качестве SAN или SN как имя кластера так и имя хоста.

Начнем с более простого сценария.

У вас уже должен быть установлен и настроен AD CS. Идем на компьютер где он установлен и создаем шаблон для сертификата, который будет использоваться при подключении по RDP. Для этого заходим в консоль Certification Authority и щелкаем правой кнопкой мыши на Ceritificate Templates, выбираем Manage.

В открывшемся окне щелкаем правой кнопкой мыши по шаблону компьютера и выбираем Duplicate Template.

В Compatibility, выбираем уровень CA и получателей, в зависимости от ваших нужд, я поставлю уровень CA и Certificate Recipient на уровень 2008R2.

Во вкладке General задаёмR понятное имя сертификату, например RDPTmpl, так же если хотите можете изменить время жизни и обновления сертификата, а также разрешить публикацию в AD. Я эти опции оставил как есть.

Во вкладке Subject Name по желанию можно выбрать Subject name format, например Common Name, так же обязательно оставьте, что бы публиковалось DNS имя в alternate subject name.

Идем во вкладку Sucurity – тут разрешаем Enroll и Autoenroll для группы компьютеров, для которых должен будет получаться сертификат.

Далее переходим во вкладку Extensions, выбираем Application Policy и жмем Edit.

Здесь нужно удалить Client Authorization, а так же по желанию можно заменить Server Authorization на политику для проверки подлинности RDP. Для этого жмем Add, далее New, в Object identifier вводим 1.3.6.1.4.1.311.54.1.2 и даем понятное имя политике, например Remote Desktop Authentication.

Выбираем созданную политику и удаляем из шаблона Client и Server Authorization.

Выбираем созданный нами шаблон и жмем ОК.

Включаем его и указываем имя нашего шаблона (RDPTmpl).

Всё дожидаемся, пока обновится групповая политика или обновляем ее сами (gpupdate /force), сервер должен будет получить сертификат, и при подключении по RDP будет использоваться именно этот сертификат. Проверить это можно подключившись к серверу не по доменному имени, а по IP адресу, например.

Если что, хранится этот сертификат в сертификатах компьютера, в личных сертификатах.

Теперь расскажу про то, что делать во втором случае. В общем и целом, сперва нам так, как и с первым случаем необходимо создать шаблон для сертификата. Тут всё точно так же, как и с первым случаем, за исключением вкладки Subject Name. В этот раз нужно выбрать Supply in the request. Так же, думаю лучше поставить галку, что бы при продлении бралась информация из существующего сертификата.

Далее нам необходимо получить сертификат для компьютера. Заходим на нужный нам компьютер. Запускаем консоль mmc, и добавляем оснастку сертификаты. Выбираем для учетной записи компьютера.

Щелкаем правой кнопкой по Личное и выбираем – запросить новый сертификат. На приветственном окне жмем далее. В окне выбора политики регистрации сертификатов оставляем Политику регистрации Active Direcotory.

В следующем окне выбираем созданный ранее шаблон. Он будет отмечен желтым треугольником. Жмем по ссылке правее этого треугольника.

Во вкладке объект указываем полное имя DN в качестве Subject Name (например CN = CL01.test.loc) и разные dns имена в качестве Alternate Subject Name.

Жмем далее, точнее кнопку Заявка, и дожидаемся окончания процесса.

Теперь нам необходимо каким-то образом подключить полученный сертификат к RDP. Тут опять же есть несколько способов.

Первый способ, на мой взгляд менее удобный, но он должен работать на всех системах:

Смотрим отпечаток в свойствах только что полученного сертификата.

Для упрощения его копирования можно воспользоваться командой powershell:

Копируем нужный отпечаток, далее выполняем команду:

Где thumbprint – ваш скопированный отпечаток.

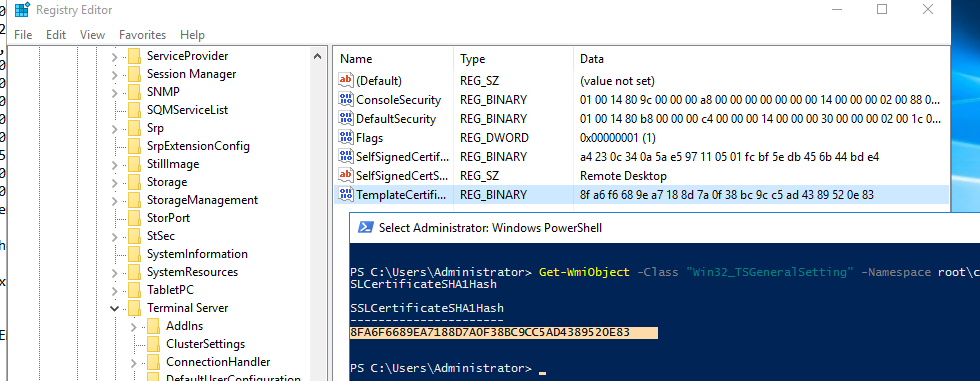

Посмотреть отпечаток подключенного сертификата можно командой:

В случае, если у вас используется старая версия ОС, например Windows 2008R то можно воспользоваться более наглядным способом подключения. Это же касается и случаев, если у вас версия системы выше, чем 2012, и при этом установлены роли RDS.

Устанавливаем эти компоненты, после установки нужно будет перезагрузить сервер. После перезагрузки идем в Пуск – Администрирование – Службы удаленных рабочих столов – Конфигурация узла сеансов удаленных рабочих столов.

Заходим в свойства единственного подключения. Во вкладке общие можно выбрать необходимый нам сертификат. Выбираем ранее полученный сертификат.

Всё. Теперь при подключении по RDP будет использоваться правильный сертификат.

Как включить доверия центру сертификации

Имеется WIN 2008, установлена роль «службы удаленны рабочих столов» и службы: узел сеансов удаленных рабочих столов и лицензирование удаленных рабочих столов, все по старой схеме, ставим активируем сервер, ставим лицензии, подключаемся по RDP все ок, через диспетчер удаленных приложений Remoteapp закидывает 1с-ку, подключаемся на клиенте, вместо привычного окна о небезопасном сертификате и галкой не спрашивать более, выводит окошко с надписью «Сертификат выдан не имеющим доверие центром сертификации» и две кнопки посмотреть сертификат и ОК, по нажатию на ок окно закрывает и не подключается сертификат можно посмотреть и установить в доверенные центры сертификации и тогда вылазит новое окно с ошибкой «имя сервера в этом сертификате указано неправильно». Сервер не в домене, шлюз не установлен, подключаемся по внешнему айпи через роутер, за роутером еще управляемый коммутатор, сервер и роутер в разных подсетях, но проброс есть (RDP работает без проблем), подскажите пожалуйста куда копнуть?

Ответы

Очевидно, причина в том, что вы подключаетесь по IP адресу, а в сертификате (поля Subject и Subject Alternative Name) указано имя сервера.

Использовать самоподписанные сертификаты вообще неправильно, ну да ладно.

Для вас обходным решением было бы настроить разрешение имен у клиента и обращаться по имени сервера.

Разрешение имен, в случае малого числа клиентов, можно организовать через файл hosts. Если клиентов много, то на клиентском DNS сервере создать соответствующую A-запись.

Назначение прав доступа к закрытому ключу сертификата TLS

Для того, чтобы сертификат TLS мог использоваться службами удалённого рабочего стола, необходимо дать этим службам права на контейнер закрытого ключа.

Для этого в хранилище Личное Локального компьютера нужно выбрать сертификат TLS, правой кнопкой мыши вызвать контекстное меню: Все задачи — Управление закрытыми ключами – в открывшемся окне необходимо добавить учётную запись NETWORKSERVICE (или пула приложений, что предпочтительнее) и установить для неё права на чтение закрытого ключа.

Добавление сертификатов в хранилище доверенных корневых центров сертификации для локального компьютера

Чтобы добавить сертификаты в хранилище доверенных корневых центров сертификации локального компьютера, выполните следующие действия.

Как добавить корневой сертификат в доверенные в Windows в веб браузеры

Chrome, Chromium, Opera и сделанные на их основе веб браузеры используют общесистемные корневые CA сертификаты. То есть для добавления новых доверенных CA достаточно добавить их в систему, как это показано выше.

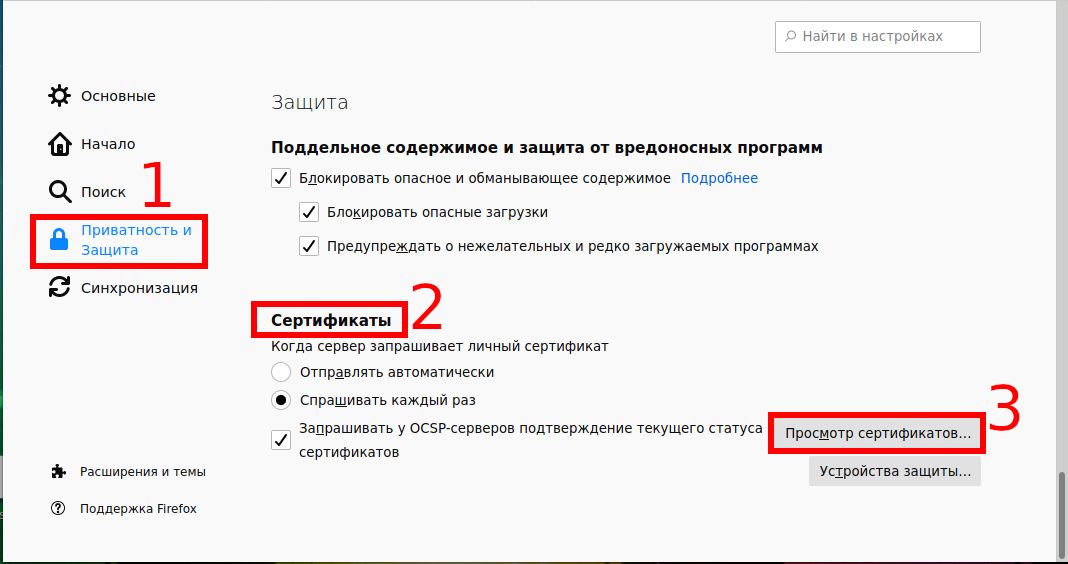

Firefox использует исключительно своё хранилище. Для добавления корневых сертификатов CA в Firefox нужно сделать так:

Нажмите кнопку «Импортировать»:

Выберите файл с сертификатом.

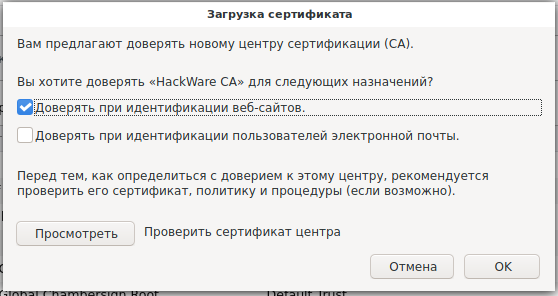

Укажите, какие полномочия вы даёте этому сертификату:

Подписываем RDP файл и добавляем отпечаток доверенного RDP сертификата

Если у вас отсутствует CA, но вы хотите, чтобы при подключении к RDP/RDS серверу у пользователей не появлялось предупреждения, вы можете добавить сертификат в доверенные на компьютерах пользователей.

Как описано выше получите значение отпечатка (Thumbprint) RDP сертификата:

Используйте этот отпечаток для подписывания .RDP файла с помощью RDPSign.exe:

Чтобы работал прозрачных RDP вход без ввода пароля (RDP Single Sign On), нужно настроить политику Allow delegation defaults credential и указать в ней имена RDP/RDS серверов (см. статью).

Предыдущая статья Следующая статья

Выпуск серверных и клиентских сертификатов

Выпуск сертификатов производится согласно документации ЖТЯИ.00103-01 92 01. Инструкция по использованию. Windows (раздел 5).

При этом в свойствах сертификата TLS рекомендуется указывать все необходимые для идентифицирования имена в поле Дополнительное имя субъекта (SubjectAlternativeName, SAN)

Выпускаем сертификат TLS в соответствии с алгоритмом ГОСТ, для этого подходит шаблон «Проверка подлинности рабочей станции», выгружаем в .pfx

Выпускаем сертификаты пользователей домена на основе шаблона для входа по смарт-карте с использованием алгоритмов ГОСТ.

У сертификатов смарт-карт есть дополнительные требования к формату:

- Использование ключа = Цифровая подпись

- Использование улучшенного ключа =

- Проверка подлинности клиента (1.3.6.1.5.5.7.3.2) (Проверка подлинности клиента (OID) требуется только в случаях, когда сертификат используется для проверки подлинности по протоколу SSL.)

- Вход в систему с помощью смарт-карты (1.3.6.1.4.1.311.20.2.2)

- Дополнительное имя субъекта = другое имя: Основное имя пользователя= (UPN). Например:

Подробнее о создании шаблона сертификата TLS в УЦ 2. 0 для защиты RDP-подключений

Для выпуска правильного сертификата TLS нужно создать шаблон сертификата в консоли Диспетчера УЦ. Для этого создаётся копия шаблона Веб-сервера (Диспетчер УЦ — Роли УЦ — Сервер ЦС — Шаблоны — Добавить). В мастере создания шаблона сертификата выбирается шаблон Веб-сервер, указывается наименование нового шаблона, например, RDG-сервер и далее по подсказкам мастера.

После этого редактируются свойства шаблона (важно разрешить в параметрах создания ключа экспорт ключа)

Управление доверенными корневыми сертификатами в Windows

Чтобы добавить сертификаты в хранилище доверенных корневых центров сертификации для локального компьютера , в меню WinX в Windows 10/8.1 откройте окно «Выполнить» и введите mmc и нажмите Enter, чтобы открыть Microsoft Management Control.

Нажмите ссылку меню «Файл» и выберите «Добавить/удалить оснастку». Теперь в разделе «Доступные оснастки» нажмите Сертификаты и нажмите «Добавить».

Нажмите ОК. В следующем диалоговом окне выберите Учетная запись компьютера , а затем нажмите Далее.

Теперь выберите Локальный компьютер и нажмите «Готово».

Теперь вернувшись в MMC, в дереве консоли дважды щелкните Сертификаты , а затем щелкните правой кнопкой мыши Хранилище доверенных корневых центров сертификации . В разделе Все задачи выберите Импорт .

Откроется мастер импорта сертификатов.

Теперь давайте посмотрим, как настроить и доверенные корневые сертификаты для локального компьютера . Откройте MMC, нажмите ссылку меню «Файл» и выберите «Добавить/удалить оснастку». Теперь в разделе «Доступные оснастки» нажмите Редактор объектов групповой политики и нажмите кнопку Добавить. Выберите компьютер, локальный объект групповой политики которого вы хотите редактировать, и нажмите «Готово»/«ОК».

Здесь установите флажки Определить эти параметры политики , Разрешить использование доверенных корневых центров сертификации для проверки сертификатов и Разрешить пользователям доверять сертификатам равноправного доверия . .

Чтобы узнать, как управлять доверенными корневыми сертификатами для домена и как добавить сертификаты в хранилище доверенных корневых центров сертификации для домена , посетите Technet .

RCC – это бесплатный сканер корневых сертификатов, который может помочь вам сканировать корневые сертификаты Windows на наличие ненадежных.

Настройка доверенных SSL/TLS сертификатов для защиты RDP подключений

Windows 10, Windows Server 2016, Групповые политики

В этой статье мы покажем, как использовать доверенные SSL/TLS сертификаты для защиты RDP подключений к компьютерам и серверам Windows в домене Active Directory. Эти сертфикаты мы будем использовать вместо самоподписанных RDP сертификатов (у пользователей появляется предупреждение о невозможности проверки подлинности при подключению к RDP хосту с таким сертификатом). В этом примере мы настроим специальный шаблон для выпуска RDP сертификатов в Certificate Authority и настроим групповую политику для автоматического выпуска и привязки SSL/TLS сертификата к службе Remote Desktop Services.

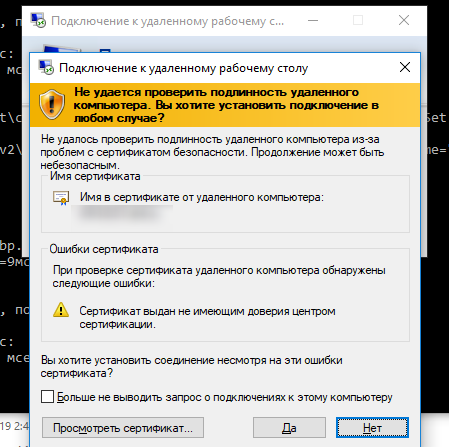

Предупреждение о самоподписанном сертификате RDP

По умолчанию в Windows для защиты RDP сессии генерируется самоподписанный

сертификат. В результате при первом подключении к RDP/RDS серверу через клиента mstsc.exe, у пользователя появляется предупреждение:

Чтобы продолжить установление RDP подключении пользователь должен нажать кнопку Да. Чтобы RDP предупреждение не появлялось каждый раз, можно включить опцию “Больше не выводить запрос о подключениях к этому компьютеру».

Создаем шаблон RDP сертификата в центре сертификации (CA)

Попробуем использовать для защиты RDP подключений доверенный SSL/TLS сертификат, выданный корпоративным центром сертификации. С помощью такого сертификата пользователь может выполнить проверку подлинности RDP сервера при подключении. Предположим, что у вас в домене уже развернут корпоративной центр сертификации (Microsoft Certificate Authority), в этом случае вы можете настроить автоматическую выдачу и подключение сертификатов всем компьютерам и серверам Windows в домене.

Н на вашем CA нужно создать новый тип шаблона сертификата для RDP/RDS серверов.

- Запустите консоль Certificate Authority и перейдите в секцию Certificate Templates;

- На вкладке General укажите имя нового шаблона сертификата – RDPTemplate. Убедитесь, что значение поля Template Name полностью совпадает с Template display name;

- На вкладке Compatibility укажите минимальную версию клиентов в вашем домене (например, Windows Server 2008 R2 для CA и Windows 7 для клиентов). Тем самым будут использоваться более стойкие алгоритмы шифрования;

- В настройках шаблона сертификата (Application Policies Extension) удалите все политики кроме Remote Desktop Authentication;

- Чтобы использовать данный шаблон RDP сертификатов на контролерах домена, откройте вкладку Security, добавьте группу Domain Controllers и включите для нее опцию Enroll и Autoenroll;

- Сохраните шаблон сертификата;

Настройка групповой политики для выдачи RDP сертификатов

Теперь нужно настроить доменную политику, которая будет автоматически назначать RDP сертификат компьютерам/серверам согласно настроенного шаблона.

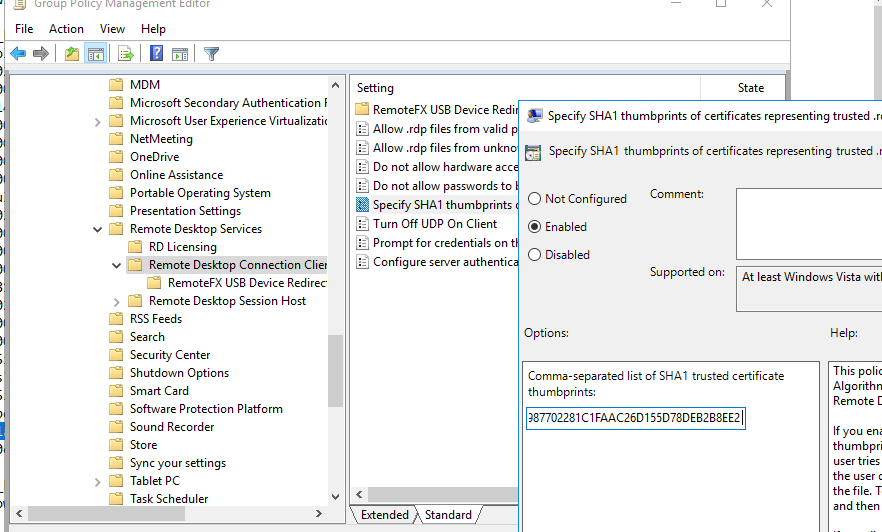

- Откройте консоль управления доменными групповыми политиками gpmc.msc, создайте новый объект GPO и назначьте его на OU с RDP/RDS серверами или компьютерами, для которых нужно автоматически выдавать TLS сертификаты для защиты RDP подключения;

- Затем в этом же разделе GPO включите политику Require use of specific security layer for remote (RDP) connections и установите для нее значение SSL;

Для применения нового RDP сертификата, перезапустите службу Remote Desktop Services:

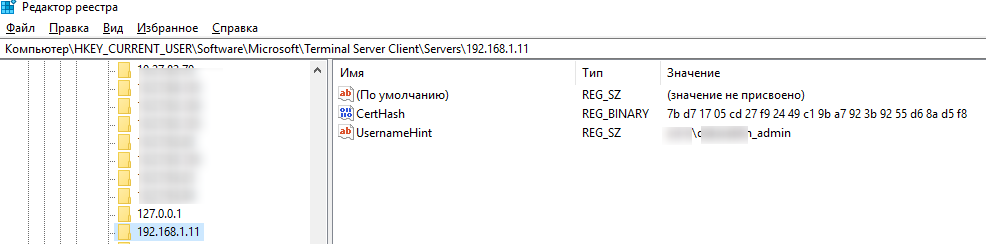

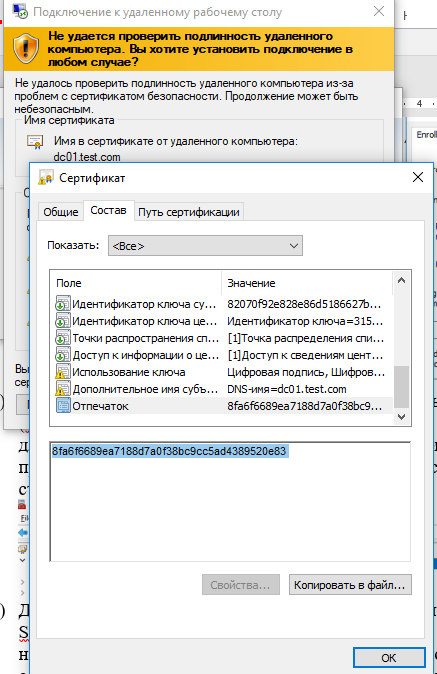

Теперь при RDP подключении к серверу перестанет появляться запрос на доверие сертификату (чтобы появился запрос о доверии сертификату, подключитесь к серверу по IP адресу вместо FQDN имени сервера, для которого выпущен сертификат). Нажмите кнопку “Посмотреть сертификат”, перейдите на вкладку “Состав”, скопируйте значение поля “Отпечаток сертификата”.

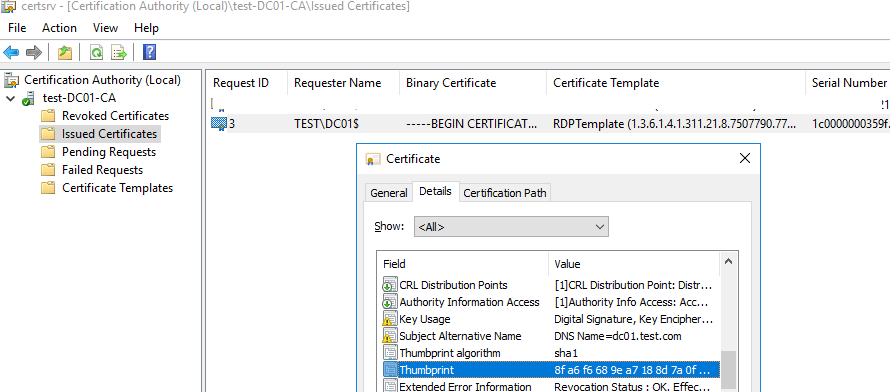

Также можете в консоли Certification Authority в секции Issued Certificates проверить, что по шаблону RDPTemplate был выдан сертификат определённому Windows компьютеру/серверу. Также проверьте значение Thumbprint сертификата:

Теперь, при подключении к удаленном столу любого сервера или компьютера, на который действует эта политика, вы не увидите предупреждения о недоверенном RDP сертификате.

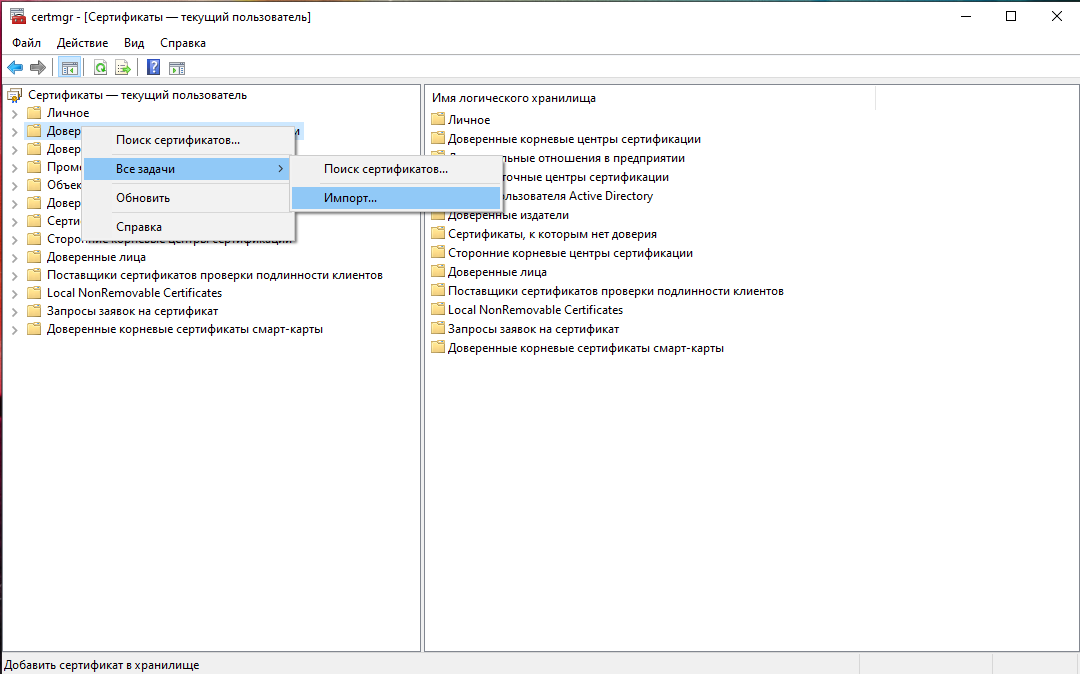

Через консоль MS Windows

- Появится окно консоли. В главном меню выберите Консоль / Добавить или удалить оснастку

- В списке оснастки выберите «Сертификаты» и нажмите «Добавить».

- В окне «Оснастка диспетчера сертификатов» оставьте значения по умолчанию и нажмите «Готово»

- Закройте окно «Добавить изолированную оснастку» (кнопка «Закрыть»)

- В окне «Добавить или удалить оснастку» нажмите «ОК»

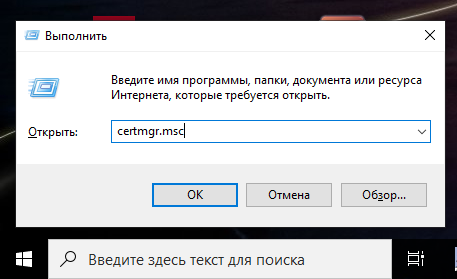

- В дереве консоли появится запись «Сертификаты». Раскройте ее и найдите раздел «Доверенные корневые центры сертификации», «Сертификаты»

- На строке «Сертификаты» нажмите правую кнопку мыши и в контекстном меню выберите Все задачи / Импорт

Защита RDP соединения при помощи SSL.

Протокол RDP с защитой на уровне сети (SSL), к сожалению, не получил широкого распространения среди системных администраторов, предпочитающих защищать терминальные соединения другим способом. Возможно это связано с кажущейся сложностью способа, однако это не так, в данном материале мы рассмотрим как просто и без затруднений организовать такую защиту.

Какие преимущества дает нам защита RDP при помощи SSL? Во первых надежное шифрование канала, проверку подлинности сервера на основании сертификата и проверку подлинности пользователя на уровне сети. Последняя возможность доступна начиная с Windows Server 2008. Проверка подлинности на уровне сети позволяет повысить безопасность сервера терминалов за счет того, что проверка происходит еще до начала сеанса.

Проверка подлинности на уровне сети производится до подключения к удаленному рабочему столу и отображения экрана входа в систему, это снижает нагрузку на сервер и значительно увеличивает его защиту от злоумышленников и вредоносных программ, а также снижает вероятность атак типа «отказ в обслуживании».

Для полноценного использования всех возможностей RDP через SSL клиентские ПК должны работать под управлением Windows XP SP3, Windows Vista или Windows 7 и использовать RDP клиент версии 6.0 или более поздней.

При использовании Windows Server 2003 SP1 и более поздних версий, будут доступны шифрование канала при помощи SSL (TLS 1.0) и проверка подлинности сервера, клиентские ПК должны иметь версию RDP клиента 5.2 или более позднюю.

В нашей статье мы будем рассматривать настройку терминального сервера на базе Windows Server 2008 R2, однако все сказанное будет справедливо и для Windows Server 2003 (за исключением отсутствующих возможностей).

Для успешной реализации данного решения в вашей сети должен находиться работающий центр сертификации, настройку которого мы рассматривали в предыдущей статье. Для доверия сертификатам выданным данным ЦС на терминальный сервер необходимо установить сертификат ЦС (или цепочку сертификатов) в хранилище Доверенные корневые центры сертификации.

Затем следует выполнить запрос сертификата подлинности сервера со следующими параметрами:

Имя — полное имя терминального сервера (т.е. server.domain.com если сервер входит в домен domain.com)

- Тип сертификата — Сертификат проверки подлинности сервера

- Установите опцию Создать новый набор ключей

- CSP — Microsoft RSA SChannel Cryptographic Provider.

- Установите флажок Пометить ключ как экспортируемый.

- Для ЦС предприятия установите флажок Использовать локальное хранилище компьютера для сертификата. (В автономном ЦС данная опция недоступна).

Отправьте запрос центру сертификации и установите выданный сертификат. Данный сертификат должен быть установлен в локальное хранилище компьютера, иначе он не сможет быть использован службами терминалов. Чтобы проверить это запустим консоль MMC (Пуск — Выполнить — mmc) и добавим оснастку Сертификаты (Файл — Добавить или удалить оснастку) для учетной записи компьютера.

В корне консоли выберите Сертификаты (локальный компьютер) нажмите Вид — Параметры и установите режим просмотра Упорядочить сертификаты по назначению. Выданный сертификат должен находиться в группе Проверка подлинности сервера.

Если вы получали сертификат с помощью изолированного (автономного) ЦС (сеть не имеет доменной структуры) то он по умолчанию будет установлен в хранилище учетной записи пользователя и придется выполнить ряд дополнительных действий.

Откройте Internet Explorer — Свойства обозревателя — Содержимое — Сертификаты, выданный сертификат должен быть установлен в хранилище Личные.

Произведите его экспорт. При экспорте укажите следующие опции:

- Да, экспортировать закрытый ключ

- Удалить закрытый ключ после успешного экспорта

После чего удалите сертификат из данного хранилища. В оснастке Сертификаты (локальный компьютер) выберите раздел Проверка подлинности сервера, щелкните на него правой кнопкой мыши Все задачи — Импорт и импортируйте сертификат.

Теперь в Администрирование — Службы удаленных рабочих столов откройте Конфигурация узла сеансов удаленных рабочих столов ( в Windows Server 2003 Администрирование — Настройка служб терминалов).

Выберите необходимое подключение и откройте его свойства. В самом низу нажмите кнопку Выбрать и выберите полученный на предыдущем шаге сертификат (в Windows Server 2003 это окно выглядит несколько по другому).

После выбора сертификата укажите остальные свойства:

- Уровень безопасности SSL

- Уровень шифрования Высокий или FIPS—совместимый

- Установите флажок Разрешить подключаться только с компьютеров. (недоступно в Windows Server 2003)

Сохраните введенный параметры, на этом настройка сервера закончена.

На клиентском ПК создайте подключение к удаленному рабочему столу, в качестве адреса используйте полное имя сервера, которое указано в сертификате. Откройте свойства подключения и на закладке Подключение — Проверка подлинности сервера установите опцию Предупреждать.

Чтобы данный ПК доверял сертификатам выданным нашим центром сертификации не забудьте установить на него сертификат ЦС в хранилище Доверенные корневые центры сертификации.

В Windows 7 (при использовании RDP клиента версии 7) данный сертификат требуется установить в хранилище учетной записи компьютера, для этого импортируйте его через оснастку Сертификаты (локальный компьютер) в консоли MCC, аналогично тому, как это делали выше. В противном случае подключение будет невозможно и вы получите следующую ошибку:

Установив сертификат ЦС можете пробовать подключиться, обратите внимание, что имя пользователя и пароль будет предложено ввести еще до создания RDP сессии. При успешном соединении обратите внимание на замок в заголовке окна, который свидетельствует о работе через SSL. Нажав на него можно просмотреть информацию о сертификате.

После удачного подключения советуем изменить опцию Предупреждать на закладке Подключение — Проверка подлинности сервера на Не соединять, разрешив таким образом подключения только к доверенным серверам.

И напоследок капля дегтя в бочке меда. Терминальные службы Windows не умеют проверять подлинность подключающихся клиентов, поэтому если стоит такая необходимость следует использовать дополнительные методы защиты, такие как SSH туннель или IPSec VPN.

Назначение пользователям прав на доступ по RDP в домен

После добавления сертификата с использованием подхода из любого из предыдущих разделов вы должны иметь возможность RDP к любому устройству Или серверу Windows в том же лесу, что и учетная запись пользователя Active Directory, при условии, что на этот целевой сервер развернута цепочка сертификатов PKI для органа по выдаче сертификатов.

Установка через Internet Explorer

- Запустите iexplorer. В главном меню выберите Сервис / Свойства обозревателя.

- Откройте «Свойства обозревателя» через Пуск / Панель управления.

- Переключитесь на вкладку «Содержание».

- Откроется окно «Сертификаты». Переключитесь на вкладку «Доверенные корневые центры сертификации».

- Нажмите кнопку «Импорт».

- Запустите файл сертификата как программу. Появится окно «Сертификат».

- Нажмите кнопку «Установить сертификат».

Установка и настройка службы сертификации ActiveDirectory (Центра сертификации)

Описание настройки службы сертификации (CAEnterprise) и выпуска сертификатов можно прочесть в документации ЖТЯИ.00103-01 92 01. Инструкция по использованию. Windows (раздел 5). Для выпуска сертификатов по алгоритмам ГОСТ также можно использовать КриптоПро УЦ версий 1.5 или 2.0, установив и настроив их в соответствии с документацией к этим продуктам. Собственный Центр сертификации требуется в том случае, если сертификаты для серверных и клиентских машин организация выпускает самостоятельно.

Управление доверенными корневыми сертификатами в Windows 10/8

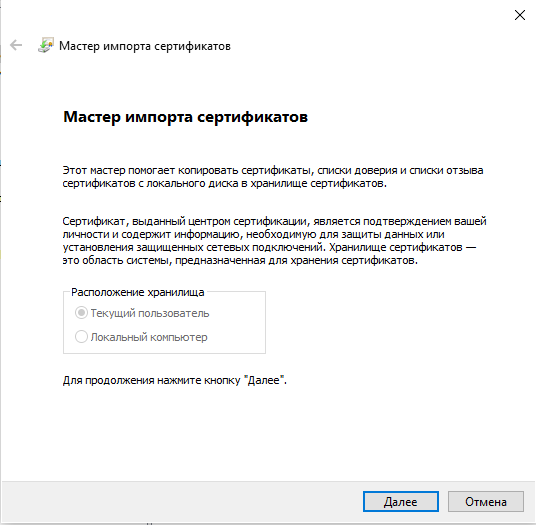

1. Мастер импорта сертификатов

Если сертификат имеет расширение .crt, то его достаточно запустить двойным кликом:

В открывшемся окне нажмите кнопку «Установить сертификат»:

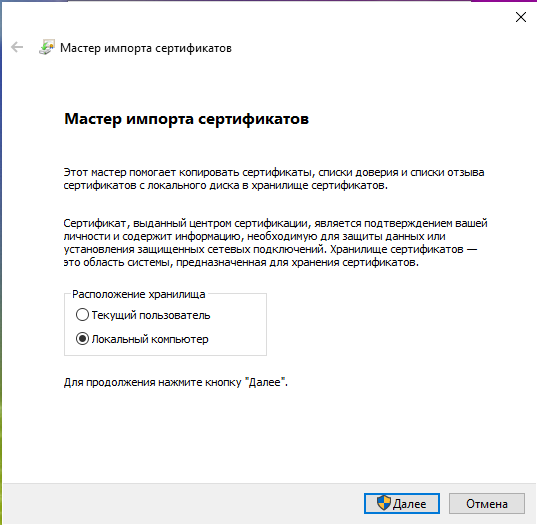

Выберите один из вариантов:

- «Текущий пользователь» — сертификат будет иметь эффект только для одного пользователя

- «Локальный компьютер» — сертификат будет иметь эффект для всех пользователей данного компьютера

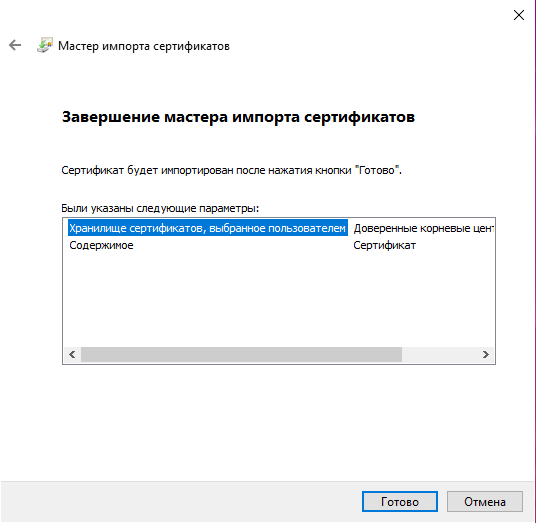

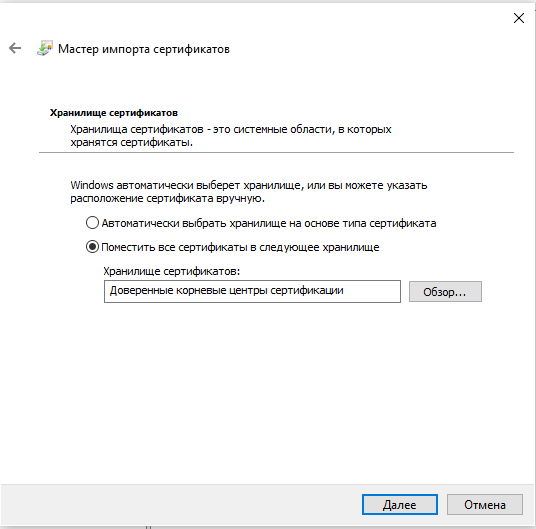

Выберите «Пометить все сертификаты в следующие хранилища»:

Нажмите кнопку «Обзор» и выберите «Доверенные корневые центры сертификации»:

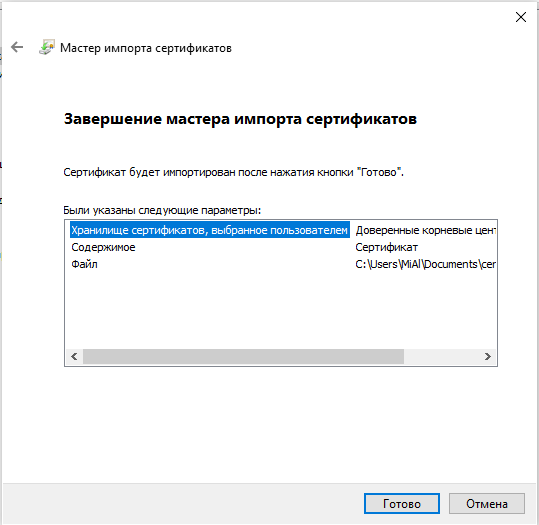

Сообщение об успешном импорте:

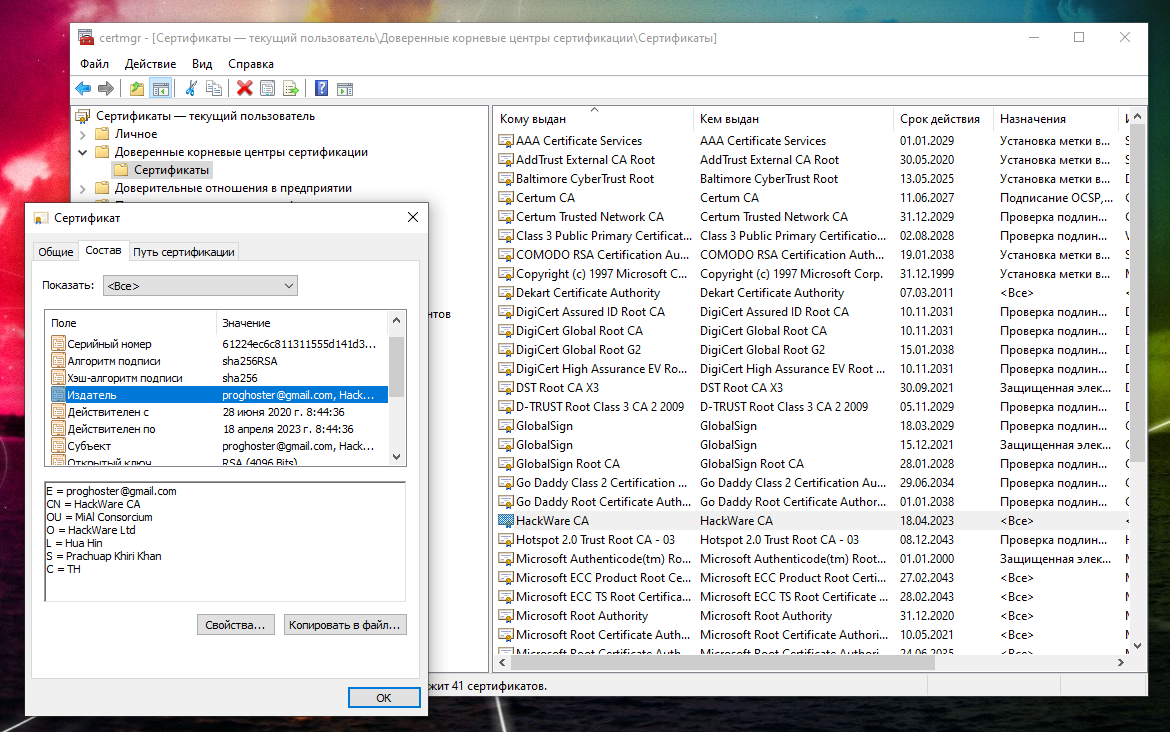

Теперь сертификат будет доступен в Менеджере Сертификатов:

2. Добавление root CA сертификата в Менеджере Сертификатов

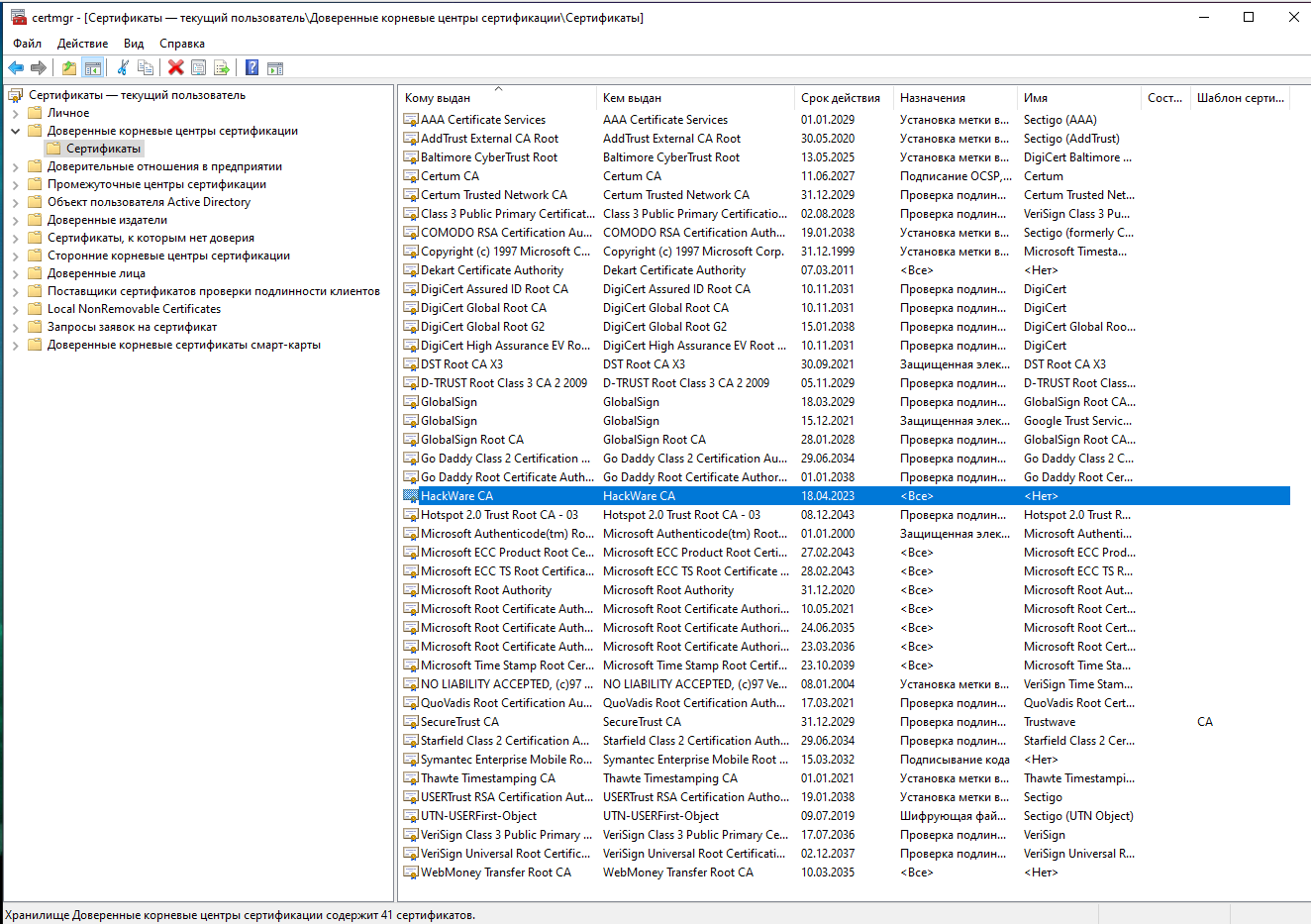

Чтобы открыть Менеджер Сертификатов нажмите Win+r, введите в открывшееся поле и нажмите Enter:

Укажите папку и имя файла:

Теперь действительно всё готово:

Только что импортированный сертификат в Менеджере Сертификатов:

Настройки удаленных подключений на машинах внешней сети

Для успешного соединения не забудьте подключить вашу смарт-карту к компьютеру

Установка СКЗИ КриптоПро CSP

Для реализации шифрования по алгоритмам ГОСТ требуется установить СКЗИ КриптоПро CSP на сервер, на котором разворачивается контроллер домена, на сервер Центра сертификации (в случае, если служба ЦС располагается на отдельном сервере), на сервер или сервера, где разворачиваются службы удалённых рабочих столов и на компьютеры пользователей которые будут осуществлять доступ по RDP в соответствии с документацией по установке СКЗИ КриптоПро CSP. При этом на серверных машинах должна применяться серверная лицензия на КриптоПро CSP, на клиентских – клиентская.

Центр сертификации сертификат для rdp

Удаленный рабочий стол (RD) зачастую используется как инструмент удаленного администрирования не только внутри корпоративных сетей, но и для доступа извне, через интернет. Незащищенное использование RDP может сделать успешными брутфорс-атаки и атаки «человек посередине», поэтому нужно с большим вниманием относиться к защите соединения RDP при внешнем подключении к сети. Одним из вариантов реализации такой защиты под управлением Microsoft Windows Server являются службы удалённых рабочих столов RDS (Remote Desktop Services), которые разворачиваются в доменной среде ActiveDirectory. В этом разделе рассматривается настройка роли шлюза подключений RDGateway, входящей в состав RDS, на примере WindowsServer 2016 с использованием алгоритмов ГОСТ, реализованных в КриптоПро CSP 4.0 и КриптоПро CSP 5.0.

Упрощённая схема подключения по протоколу RDP, защищённому TLS, с устройств, находящихся вне корпоративной сети, показана на рисунке. Аутентификация пользователя производится по электронному ключу на носителе.

В настройках подключения к удалённому рабочему столу внешнего устройства (компьютера, ноутбука и т.д.) со смарт-картой (например, USB-токеном) в качестве адреса шлюза удалённых рабочих столов указывается внешний адрес межсетевого экрана (Firewall) и порт (по умолчанию 443), а в качестве адреса назначения указывается имя удалённого компьютера, на который требуется зайти. Через межсетевой экран соединение направляется на шлюз подключений RDGateway. В соответствии с политиками домена шлюз позволяет установить c компьютером внешнего пользователя шифрованный канал, через который по протоколу RDP уже и происходит соединение с компьютером внутри защищённой сети.

Для реализации этой схемы нужно произвести настройку служб WindowsServer и клиентских машин (в этой инструкции не упоминается настройка AD, DNS, Firewall, эти службы должны быть настроены согласно схеме сети организации):

- Установить СКЗИ КриптоПро CSP на серверные и клиентские машины.

- Настроить службу сертификации Active Directory (ЦС) и шаблоны сертификата TLS и клиентского сертификата для аутентификации по RDP с помощью смарт-карты

- Выпустить сертификаты для серверов и клиентов.

- Настроить TS Gateway.

- Дать права на сертификат TLSслужбам, которые их будут использовать (например, NetworkServices).

- Выбрать сертификаты TLS в свойствах служб сервера терминалов.

- Выдать пользователям права на доступ по RDP.

- Настроить политики авторизации соединений (TSCAP).

- Разрешить удаленные подключения на клиентских машинах.

Проверка сертификата TLS в свойствах служб сервера терминалов

Рекомендуется проверять, что сертификат указан в свойствах служб сервера терминалов. Для этого запустите оснастку диспетчера шлюза удалённых рабочих столов через командную строку, выполнив команду tsgateway.msc

Настройка политики авторизации соединений

Откройте оснастку диспетчера шлюза удалённых рабочих столов через командную строку, выполнив команду tsgateway.msc

Следуя указаниям мастера создания новых политик авторизации укажите требуемые значения, при этом на шаге Требования при указании метода проверки подлинности Windows отметьте пункт Смарт-карта. Пункт Пароль можно оставить, но его будет необходимо отключить в свойствах политики после успешной проверки авторизации по смарт-карте. Укажите группу или группы пользователей, которым разрешается удалённый доступ по RDP.

Следуя дальнейшим указаниям мастера завершите настройку новой политики. В списке политик проверьте, что политика находится в состоянии Включено.

Использование не microsoft Enterprise Certificate Authorities

Если вы используете инфраструктуру общедоступных ключей, использующую не microsoft services, шаблоны сертификатов, опубликованные в локальном Active Directory, могут быть недоступны. Инструкции по интеграции Intune/SCEP с развертываниями PKI, не относящейся к Microsoft, см. в ссылке Использование сторонних органов сертификации (CA) с SCEP в Microsoft Intune.

В качестве альтернативы использованию SCEP или если ни одно из ранее охваченных решений не будет работать в вашей среде, вы можете вручную создавать запросы на подписание сертификатов (CSR) для отправки в свой PKI. Для оказания помощи в этом подходе можно использовать командлет Generate-CertificateRequest PowerShell.

Командный Generate-CertificateRequest создает файл .inf для уже существующего ключа Windows Hello для бизнеса. .inf можно использовать для создания запроса сертификата вручную с помощью certreq.exe. Командлет также создает файл .req, который может быть отправлен в ваш PKI для сертификата.