SHA-1, SHA-2, SHA-256, SHA-384 – что всё это значит!? Если вы слышали о «SHA» в множестве его форм, но до сих пор полностью не уверены в том, что означает эта аббревиатура или почему это так важно, то мы попытаемся пролить немного света на эту тему сегодня.

Прежде чем мы коснемся самого SHA, нам нужно узнать, что такое хеш, рассмотреть, как SSL-сертификаты используют хеш для формирования цифровых подписей. Это важные концепции, которые важны для понимания до того, чем вы сможете разобраться, что такое SHA-1 и SHA-2. Давайте начнем.

В последнее время все чаще встречается новость о том, что SHA1 — одна из наиболее популярных функций хеширования — на грани исчезновения. Алгоритм SHA1 был разработан в далеком 1995 году, а его первые слабые стороны обнаружили в 2005-м — почти 10 лет назад. Расчеты, проведенные два года назад, показали, что возможности взлома SHA1 значительно возросли. В связи с этим еще в ноябре прошлого года (2013) Microsoft заявил о том, что начиная с 2016 года компания полностью откажется от поддержки сертификатов, основанных на SHA1.

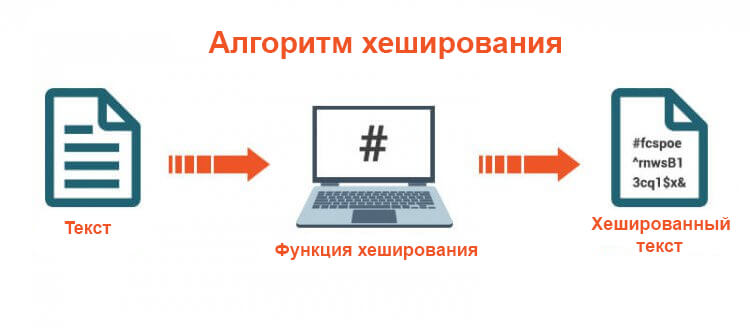

Что такое хеш?

Алгоритм хеширования — это математическая функция, которая сокращает данные до фиксированного размера. Так, например, если бы мы взяли предложение «Быстрая Коричневая Лиса Прыгает Через Ленивую Собаку» И прогнали его через специальный алгоритм хеширования, известный как CRC32, мы бы получили следующий результат: «07606bb6». Этот результат называется хеш или хеш-значением. Иногда хеширование называют односторонним шифрованием. Хеш удобен, когда компьютеру нужно идентифицировать, сравнивать или иными способами выполнять вычисления в файлах и строках данных. Компьютеру проще сначала вычислить хеш, а затем сравнить значение, нежели сравнивать исходные файлы.

Одним из ключевых свойств алгоритмов хеширования является детерминизм. Любой компьютер в мире, который понимает алгоритм хеширования, который вы выберете, может локально вычислить хеш предложения из нашего примера и получить тот же самый ответ. Алгоритмы хеширования используются всевозможными способами – они используются для хранения паролей, в базах данных и т.д. Существуют сотни алгоритмов хеширования и все они имеют конкретные цели – некоторые из них оптимизированы для определенных типов данных, другие для обеспечения высокой скорости, третьи – безопасности и т.д. В сегодняшнем разборе нас интересует только SHA алгоритм. SHA расшифровывается как Защитный алгоритм хеширования – его название уже говорит само за себя – он используется для криптографической защиты. Криптографические хеш-алгоритмы производят необратимые и уникальные хеши. Необратимость состоит в том, что, если бы у вас был только хеш, вы не смогли бы его использовать, чтобы выяснить, каков был исходный фрагмент данных, поэтому исходные данные остаются безопасными и неизвестными. Уникальность означает, что две разных части данных никогда не могут превратиться в один и тот же хеш – в следующем разделе объясним, почему это так важно.

Примечание: чтобы было легче читать и понимать эту статью, мы используем примеры в виде строк данных и алгоритмов хеширования, которые значительно короче, чем то, что на самом деле используется на практике. Хеши, которые вы видели в этой статье, не являются хешами SHA любого типа.

Просроченный сертификат безопасности. Проблемы с безопасностью сертификат? Шифры не поддерживаются

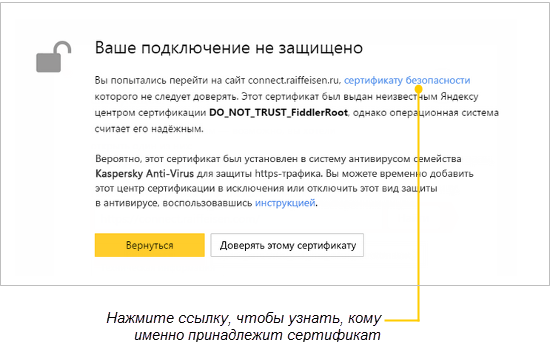

Если вы не уверены в надежности сертификата, а посетить сайт вам очень нужно, примите следующие меры безопасности:

- Для домашнего компьютера

. Обновите антивирус и просканируйте компьютер на наличие вредоносного ПО. Если антивирус обнаружит и удалит установленный злоумышленником сертификат, предупреждение в браузере больше появляться не будет. Если антивирус не удалит подозрительный сертификат, вы можете удалить его сами средствами Windows. Будьте осторожны — если сертификат был установлен не вредоносным ПО, а полезной программой, его удаление может привести к нарушению работы системы. - Для служебного компьютера

. Для удаления подозрительного сертификата обратитесь к системному администратору. Если он не устанавливал данный сертификат, он его удалит. Если сертификат был установлен администратором в целях безопасности, можете нажимать кнопку Доверять этому сертификату

. Но учтите, что после этого администратор сможет просматривать ваши личные данные и электронные платежи.

Если сертификат установлен специальным ПО

Антивирусы, блокировщики рекламы, программы для мониторинга сети и аналогичные специальные программы могут заменять сертификаты сайта своими собственными. Чтобы расшифровывать трафик, они создают собственный корневой сертификат и устанавливают его в операционную систему, помечая как надежный.

Если ваш браузер указывает на проблему с нашим сертификатом безопасности, пожалуйста, прочитайте следующую информацию, чтобы решить проблему. При доступе к защищенной веб-странице ваш браузер пытается проверить личность сервера, проверив сертификат сайта. Сертификат — это цифровой документ, который идентифицирует веб-сайты или отдельных лиц и выдается доверенным сторонним провайдером, называемым «центром сертификации».

Решение проблемы

Это приводит к отображению предупреждения при попытке подключиться к защищенной странице на сайте. После установки ваш веб-браузер будет доверять идентичности веб-сайтов, чья защищенная связь проверена Министерством обороны и разрешает будущий доступ к этим сайтам. Просмотрите сертификат, чтобы определить, хотите ли вы доверять сертифицирующему органу. Сертификат для этого веб-сайта был подписан неизвестным сертифицирующим органом. Невозможно проверить, что это действительный сертификат. Большинство браузеров предоставят вам возможность «перейти» на сомнительный веб-сайт и в то же время создать исключение безопасности, которое позволяет последующие посещения одного и того же сайта без отображения предупреждения.

Однако сертификат, установленный специальной программой, не может считаться надежным, потому что не принадлежит доверенному центру сертификации. Возникают следующие потенциальные опасности:

- Ваши данные могут оказаться в распоряжении неизвестных вам людей — разработчиков специальных программ.

- Сертификат может быть установлен вредоносным ПО, притворяющимся специальной программой. Сегодня браузеры не умеют проверять подлинность сертификатов, установленных специальными программами.

Классический Яндекс.Браузер

предупреждает о таких проблемах:

Прежде чем вы это сделаете, вы должны просмотреть сертификат в своем браузере и подтвердить, что «Общее имя» соответствует сайту, который вы пытаетесь достичь, и что дата истечения срока действия сертификата не прошла. Вы можете вручную установить Корневые сертификаты в свой браузер.

Защищенные веб-сайты используют цифровые сертификаты для установления защищенных соединений через инфраструктуру открытого ключа. Чтобы веб-браузер правильно аутентифицировал личность защищенного веб-сайта, он должен знать, чтобы связаться с Центром сертификации, который выдает на сайт свой цифровой сертификат.

Решите, готовы ли вы доверить свои личные данные изготовителю сертификата:

Перейдите в подзаголовок «Безопасность» и снимите флажки как «Проверка отзыва сертификатов издателя», так и «Проверить наличие отзыва сертификатов сервера». Перезагрузите сайт, который вы пытались посетить. Розмари Петерс имеет степень бакалавра наук в области электротехники и магистра наук в области науки.

- Если готовы, нажмите кнопку Доверять этому сертификату

. - Если не готовы, отключите в программе проверку соединений HTTPS. Вы можете воспользоваться инструкциями для программ:Антивирус КасперскогоESET NOD32AdGuard (помимо программы AdGuard существует одноименное дополнение, которое не создает своих сертификатов, поэтому для него проверку отключать не нужно)Внимание.

Отключив проверку HTTPS, вы не останетесь без защиты. Яндекс.Браузер самостоятельно проверяет безопасность загружаемых файлов, блокирует вредоносные страницы и баннеры, использует дополнительную защиту для страниц банков и платежных систем.Не удалось включить шифрование при соединении HSTSВозможно, вы видели этот отзыв здесь, в колонке или в другом месте: на сайтах банков или на любой странице, где вы вводите личную информацию, такую как кредитные карты, рекомендуется проверить наличие «блокировки» в некоторых место в окне браузера. Но то, что делает это, — это набор партнерских отношений между частными компаниями и разработчиками веб-браузеров. Несмотря на технические недостатки и другие несоответствия, создаваемые стремлением к прибыли, пока не ясно, каковы критерии для всего, чтобы работать в пользу «блокировки». Если после отключения проверки HTTPS браузер продолжает предупреждать о подозрительном сертификате, а программа, установившая сертификат, вам не нужна, попробуйте временно закрыть эту программу. - Антивирус Касперского

- ESET NOD32

- AdGuard (помимо программы AdGuard существует одноименное дополнение, которое не создает своих сертификатов, поэтому для него проверку отключать не нужно)

Другие проблемы с сертификатами

Если из-за проблем с сертификатом сайт не может обеспечить безопасное шифрование, предупреждает об этом, а в правой части Умной строки появляется значок . Мы не рекомендуем посещать такие сайты и, тем более, вводить на них или осуществлять электронные платежи.

Если у вас есть какие-либо вопросы об информационной безопасности, зайдите в нижнюю часть отчета и используйте. Столбец отвечает на вопросы, оставленные читателями каждую среду. Блокировка безопасности на интернет-страницах. как это обычно представляется.

То есть на веб-сайте банка есть документ, подтверждающий, что речь идет именно о сайте банка, а не о фальшивом сайте — отсюда и замок. Этот цифровой «документ, удостоверяющий личность» называется сертификатом. Те, кто воспользовался этой возможностью, были в основном частными компаниями. Другими словами, «замок» — это цифровой документ, удостоверяющий личность, выданный организацией, доверенной в рамках глобальной системы «идентификации».

Проблема посещения небольших сайтов с сертификатами безопасности, не являющимися доверенными, тревожит многих пользователей сети. Но иногда данная неполадка появляется на знаменитых, явно рабочих сайтах. Особенно часто конфликтует с сертификатами интернет-страниц браузер Google Chrome.

Как устранить неприятную проблему и возобновить вход на сайт, не прибегая к помощи компьютерных мастеров, расскажем в данной статье.

Как отключить проверку сертификатов в Google Chrome

При работе с некоторыми сайтами в браузере Chrome может появляться окно «Сертификат сайта безопасности не является доверенным». Причем, это возникает как с новыми страницами сети, так и со старыми, например, таких знаменитых компаний, как Youtube, Mail, Yandex, заведомо являющиеся надежными для пользования.

В большинстве случаев, проблема кроется не в самом сайте, а в пользовательском компьютере либо его браузере. Причины разнообразны, но наиболее частой является неправильно установленная дата операционной системы (особенно актуально в России, где отменили переход на зимнее и летнее время). Для решения неисправности необходимо кликнуть в правом нижнем углу на часы и выставить правильную дату и год, месяц, день.

Если это не помогло, то существует несколько элементарных и доступных способов для того, чтобы отключить проверку цифровых сертификатов в браузерах Google Chrome.

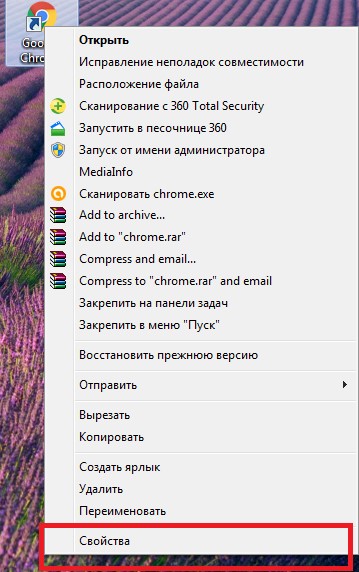

Способ первый

Наиболее простой и действенный. Если необходимо отключить сканирование файлов в браузере, то следует выполнить следующие действия:

Теперь, запуская Google Chrome с данного ярлыка, проверку сертификатов браузер проводить не станет.

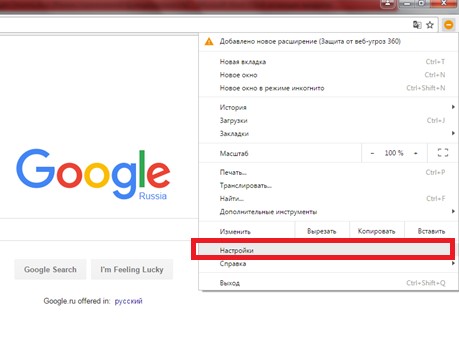

Способ второй

Более сложен в исполнении, но не менее действенен. Для этого необходимо:

Если проблема не решается сканирования сертификатов, то переходим в раздел «Личные данные» и снимаем галочку со строчки «Защитить устройство от опасных сайтов», т.е. отключаем «защиту от фишинга и вредоносного ПО».

Отключение сканирования файлов в браузере требуется в лишь старых версиях Chrome. С 2012 года, после выхода обновлений, Google решил отменить автоматическую проверку сертификатов. Теперь, в дополнительных настройках браузера данная функция отключена.

Что делать, если Вам нужна поддержка старых клиентов?

С технической точки зрения идеальным решением данной проблемы была бы возможность предоставлять сертификаты SHA256 современным клиентам и обслуживать SHA1 для клиентов, которые не способны на большее. На самом же деле всем известно, что на одном сайте нельзя одновременно установить более одного сертификата. Но такой вариант идеально подходит для переходных периодов, как сейчас. В таком случае сайт мог бы предоставлять два сертификата: ECDSA+SHA256 для современных клиентов и RSA+SHA1 для более старых версий. К сожалению, эта возможность доступна не на всех платформах.

Сколько хешей?

Если алгоритм хеширования должен создавать уникальные хеши для каждого возможного ввода, сколько всего возможных хешей? Бит имеет два возможных значения: 0 и 1. Возможное количество уникальных хешей может быть выражено как количество возможных значений увеличенных на количество бит. Для SHA-256 имеется 2 256 возможных комбинаций. Итак, 2 256 комбинаций. Сколько это? Ну, это огромное количество. Шутки в сторону. Это делает цифры, подобные триллиону и септилию, ничтожными. Это намного превышает количество зерен песка в мире. Чем больше число возможных хешей, тем меньше вероятность того, что два значения создадут один и тот же хеш. Обратите внимание, что большая длина бит вовсе не означает, что алгоритм хеширования производит более безопасный хэш. Построение алгоритма также невероятно важно — поэтому индустрия SSL использует алгоритмы хеширования, специально разработанные для криптографической защиты.

Что следует делать

До заявления Google решение этого вопроса было простым: не использовать SHA1 после 2016 года. Решение Google усложнило ситуацию. Теперь небезопасно использовать SHA1 с браузером Google Chrome и на протяжении 2016 года. Для некоторых веб-сайтов нет положительного решения, независимо от предпринимаемых усилий: если веб-мастер хочет, чтобы сайт отображался в Chrome без ошибок, возможно придется отказаться от части посетителей, использующих более старые версии браузеров и других клиентских приложений. Позже мы рассмотрим эту проблему.

Мы рекомендуем

1. Просмотреть объявление Google и разобраться, как будут вводиться изменения. В течение нескольких следующих месяцев изменения коснутся SSL сертификатов, срок действия которых заканчивается после 2016 года. После этого будут введены дальнейшие изменения, которые затронут уже и сертификаты, истекающие на протяжении 2016 года.

2. Убедитесь, что новые сертификаты и их цепочки основаны на SHA256. Это важно, ведь если Ваш SSL сертификат не использует алгоритм SHA256, Ваши дальнейшие старания бессмысленны. Таким образом, все SSL сертификаты с SHA1, которые истекают до конца 2015 года, можно будет без проблем продлить, используя алгоритм хеширования SHA256 и таким образом избежать ошибок в Chrome.

Также необходимо убедиться, что SHA1 отсутствует во всей цепочке сертификатов. Не часто, но тем не менее бывают случаи, когда персональный сертификат использует SHA256, в то время как один из промежуточных сертификатов основан на алгоритме SHA1. Не беспокойтесь, если SHA1 присутствует в корневом сертификате — подписи корневых сертификатов не используются и Chrome, соответственно, не будет предупреждать о них.

3. Замените SSL сертификаты, срок действия которых истекает после 2015 года.

Начните с наиболее важных сайтов и с сайтов, на которых установлен SSL сертификат, истекающий после 2016 года, так как на них хуже всего отразится нововведение Google. После этого замените оставшиеся SSL сертификаты. Это действие требует времени, но не должно повлечь дальнейших затрат, так как большинство центров сертификации производят перевыпуск SSL сертификатов бесплатно.

Тем не менее, есть несколько фактов, на которые следует обратить внимание при перевыпуске SSL сертификатов:

- Более старые версии платформ могут не поддерживать SSL сертификаты с подписью, основанной на SHA256. Например, такая проблема существует в ОС сервера Windows Server 2003. Следовательно, для обновления SSL сертификата до SHA256 может потребоваться и обновление или исправление базовой платформы.

- Некоторые старые версии клиентов не поддерживают SHA256. Большинство веб-сайтов могут обновиться до SHA256 и ожидать, что пользователи также обновят браузеры и программы. Но для владельцев больших веб-ресурсов с разнообразными базами пользователей, возможно, есть смысл сохранить совместимость с SHA1 как можно дольше. В некоторых случаях этого можно добиться благодаря размещению «дуальных» сертификатов, что будет описано ниже.

SHA-1 и SHA-2

Теперь, когда нами заложенфундамент ваших знаний, можем переходить к звезде сегодняшнего шоу. Как уже говорилось выше, SHA – это защитный алгоритм хеширования. SHA-1 и SHA-2 – это две разные версии этого алгоритма. Они различаются в конструкциях (как создается хеш из исходных данных) и в битовой длине подписи. Вам следует воспринимать SHA-2, как преемника SHA-1. В первую очередь, люди сосредоточены на бит-длине, как на важном различии. SHA-1 — это 160-битный хеш. SHA-2, на самом деле, является «семейством» хешей и имеет множество длин, наиболее популярной из которых является 256-бит. Разнообразие хешей SHA-2 может привести к путанице, поскольку сайты и авторы обозначают их по-разному. Если вы видите «SHA-2», «SHA-256» или «SHA-256 бит», эти имена относятся к одной и той же вещи. Если вы видите «SHA-224», «SHA-384» или «SHA-512», это относится к чередованию бит-длины SHA-2. Вы также можете увидеть, что некоторые сайты выписывают как алгоритм, так и длину бита, например «SHA-2 384.». Но это неприятно, как заставлять людей называть себя по имени и отчеству, когда вы просите их представиться.

Какие клиенты не поддерживают SHA256?

Многие из устаревших клиентов не поддерживают SHA256, но вопрос заключается в том, какие из них имеют значение? Ответ на этот вопрос индивидуален для каждого сайта. Более детальную информацию по совместимости браузеров и клиентов просмотрите наш обзор по

Что касается операционных систем, Windows XP включил поддержку SHA256 в пакете обновлений SP3. Пользователям, использующим Windows XP SP2, следует обновить систему до следующего уровня. В зависимости от направления веб-сайта, существенная часть пользователей все еще может использовать Windows XP, поэтому рекомендуем провести аудит своей аудитории перед переходом на SHA256. Среди мобильных платформ, Android добавил поддержку SHA256 в версии 2.3. Ранние версии, которые все еще массово используются, поддерживают только SHA1.

Цифровые подписи

Теперь, когда мы знаем, что такое хеш, мы можем объяснить, как он используется в SSL-сертификатах. Протокол SSL/TLS используется для обеспечения безопасной передачи данных с одного устройства на другое через Интернет. Для краткости создается впечатление, что SSL часто понимается, как шифрование. Однако не забывайте, что SSL обеспечивает также аутентификацию. В файле сертификата SSL задается необходимая информация, которая необходима для аутентификации. Или, другими словами, SSL-сертификаты связывают определенный открытый ключ с идентификатором. Запомните, что SSL/TLS протокол способствует соединению с использованием асимметричного шифрования. Это означает, что есть два ключа шифрования, каждый из которых обрабатывает половину процесса: открытый ключ для шифрования и закрытый для дешифровки. Каждый сертификат SSL содержит открытый ключ, который может использоваться для шифрования данных клиентом, а владелец указанного SSL-сертификата надежно хранит закрытый ключ на своем сервере, который они используют для дешифрования данных и делает их доступными для чтения. В конечном счете, основной целью асимметричного шифрования является безопасный обмен ключами.

Асимметричные ключи требуют большой вычислительной мощности, поэтому они также используют (и все еще безопасно) небольшие симметричные ключи для фактической части соединения. Таким образом, клиент генерирует сеансовый ключ, шифрует его копию и отправляет ее на сервер, где он может быть расшифрован и использован для связи в течение всего времени соединения (или до его поворота). Именно поэтому аутентификация невероятно важна для обеспечения того, чтобы SSL/TLS фактически обеспечивал значимую безопасность. Представьте, что ваш компьютер не имел бы надежного способа узнать, кому принадлежит ключ шифрования, который вы использовали?

Шифрование ключа сеанса с помощью такого ключа не будет полезным, потому как вы не знаете, кто владеет соответствующим закрытым ключом, который его расшифрует. В конце концов, шифрование данных малопригодно, если вы отправляете его непосредственно злоумышленнику, посреднику злоумышленника на другом конце провода.

Цифровые подписи являются важной частью того, как SSL-сертификаты предоставляют аутентификацию. Когда выдается сертификат, он подписывается цифровой подписью центром сертификации (CA), выбранным вами в качестве поставщика сертификатов (например, Sectigo, Thawte, Geotrust и т.д.). Эта подпись обеспечивает криптографическое доказательство того, что центр сертификации подписал сертификат SSL, что сертификат не был изменен или воспроизведен. Что еще более важно, подлинная подпись является криптографическим доказательством того, что информация, содержащаяся в сертификате, была проверена доверенной третьей стороной.

Теперь давайте поговорим о том, как цифровая подпись создается, применяется, прикрепляется – выберите удобную терминологию. Асимметричные ключи, о которых мы упоминали ранее, используются снова, но с целью подписи не зашифрованных данных. Математически подписание включает в себя просмотр того, как объединяются данные и ключи (мы не будем заходить слишком далеко в дебри по поводу того, как создаются подписи, потому что они быстро усложняются. Если вас это интересует, Джошуа Дэвис написал отличную статью о том, как работают цифровые подписи). Чтобы упростить работу компьютеров, но все же надежно создать и проверить эти подписи, центр сертификации сначала хеширует файл сертификата и подписывает полученный хеш. Это более эффективно, чем подписание всего сертификата. Эти цифровые подписи затем предоставляют необходимое доказательство того, что предоставленный вам сертификат является достоверным сертификатом, выданным доверенным центром сертификации на соответствующий веб-сайт. Никаких трюков. Никакой имитации. Никаких манипуляций с файлом сертификата SSL/TLS не происходит. Цифровые подписи невероятно чувствительны — любое изменение файла приведет к изменению подписи.

Если бы мы взяли наш пример из предыдущего раздела и сделали его полностью строчным («быстрая коричневая лиса прыгает через ленивую собаку»), получившийся хеш был бы совсем другим. Это означает, что итоговая подпись этого хеша также будет отличаться. Даже изменение одного бита многотысячного гигабайтного документа приведет к совершенно другому хешу. Это делает невозможным для злоумышленников изменение законного сертификата или создание мошеннического сертификата, который выглядит законным. Другой хеш означает, что подпись больше недействительна, и ваш компьютер узнает об этом, когда аутентифицирует сертификат SSL. Если на вашем компьютере обнаружена недопустимая подпись, это приведет к ошибке и полностью предотвратит небезопасное соединение.

Отказ Google от SHA1 в Chrome

Тем не менее, намного больше паники вызвало недавнее заявление Google о том, что компания будет постепенно отказываться от поддержки SHA1 в новых версиях наиболее используемого браузера Chrome. В первую очередь это отразится на том, что веб-сайты, использующие SSL сертификаты с хешированием SHA1 и сроком действия, заканчивающемся в 2016 году и позже, будут отмечены в браузере как ненадежные. Это изменение требует незамедлительных действия со стороны веб-администраторов, так как на сентябрь 2014 более 85% всех защищенных веб-сайтов использовали SSL сертификаты, основанные на алгоритме SHA1.

Как отказ от SHA1 будет заметен в браузере?

Веб-сайты с SSL сертификатами, которые истекают 1 января 2017 года или позже и содержат подпись, основанную на SHA1, будут отмечены в браузере как «доверенные, но с незначительными ошибками». Для этого будет использоваться желтый треугольник, который и ранее применялся для обозначения незначительных ошибок (как, например, смешанный контент).

Веб-сайты с SSL сертификатами, срок действия которых истекает в промежутке с 1 января до 31 декабря 2016 года (включительно) и которые используют подпись, основанную на SHA1, будут обозначены как «доверенные, но с незначительными ошибками». Веб-сайты с SSL сертификатами, включающими SHA1 и со сроком действия, заканчивающимся 1 января 2017 года и позже, будут отмечены как «нейтральные, со слабой защитой». При этом в адресной строке браузера будет показываться белый лист вместо знака замка, как на веб-сайтах без SSL шифрования.

Chrome 41 (обновление с первого квартала 2015 года)

В этой версии браузера Chrome веб-сайты с SSL сертификатами, срок действия которых истекает с 1 января до 31 декабря 2016 года так и будут отмечаться желтым треугольником. Веб-сайты с установленными SSL сертификатами на основе SHA1 и со сроком действия, истекающим 1 января 2017 года и позже, будут отмечены как «небезопасные», что будет показано с помощью красного крестика на иконке замка и красной перечеркнутой надписи https.

Если на Вашем сайте установлен один из таких SSL сертификатов, рекомендуем заняться устранением данной проблемы как можно раньше.

SSL-индустрия выбрала SHA в качестве своего алгоритма хеширования для цифровых подписей

С 2011 по 2015 год SHA-1 был основным алгоритмом. Растущее число исследований, показывающих недостатки SHA-1, вызвало переоценку. Фактически, Google даже зашел так далеко, что создал конфликт SHA-1 (когда две части разрозненных данных создают одно и то же значение хеш-функции). Таким образом, с 2016 года SHA-2 является новым стандартом. Если вы получаете сегодня сертификат SSL/TLS, он должен использовать эту подпись. Иногда вам будут встречаться сертификаты, использующие SHA-2 384-бита. Реже будут встречаться 224-битные типы, поскольку они не одобрены для использования с публично доверенными сертификатами, или 512-битные типы, которые очень редко поддерживаются программным обеспечением. SHA-2, вероятно, останется актуальным еще не меньше, чем на 5 лет. Тем не менее, можно ожидать и некоторую атаку на алгоритм, которая вызвала бы более ранний переход. Вот хеш SHA-1 и SHA-2 сертификата SSL сайта выглядят так: Это то, о чем и шла речь. Возможно, это не так много, но цифровые подписи невероятно важны для обеспечения безопасности SSLTLS.

Более высокий хеш может обеспечить большую безопасность, поскольку возможны более вероятные комбинации. Помните, что одна из важных функций алгоритма криптографического хеширования заключается в том, что он создает уникальные хеши. Опять же, если два разных значения или файла могут создать один и тот же хеш, то это то, что мы называем конфликтом. Безопасность цифровых подписей может быть гарантирована только при условии, что конфликтов не происходит. Конфликты опасны потому, что они позволяют двум файлам создавать одну и ту же подпись, поэтому, когда компьютер проверяет подпись, она может показаться действительной, даже если файл никогда не был подписан.

Переход на SHA-2

В 2015 году индустрия SSL прошла «переход на SHA-2». Это включало повторную выдачу тысяч существующих сертификатов, чтобы новые файлы могли быть созданы и подписаны с SHA-2. Это также связано с крупными обновлениями программного обеспечения для выпуска, которым работают централизованные доверенные центры сертификации (их десятки). Как и ожидалось, были сбои. Крайний срок для выдачи новых SSL сертификатов с SHA-1 был назначен на 31 декабря 2015. По большей части, выдача была осуществлена к назначенному сроку. С тех пор было сделано несколько ошибок, и произошло несколько особых случаев. Но за последние три года сертификаты SHA-1 почти полностью исчезли. Сегодня, если вы столкнулись с сертификатом SHA-1, вы увидите предупреждение.

В Google Chrome все сертификаты SHA-1, срок действия которых истекал в 2016 году, не показывали зеленый замок в защищенных соединениях и вместо этого отображали тот же значок, что и незащищенное HTTP-соединение. Вы можете щелкнуть на значок, чтобы получить более конкретную информацию о том, почему он отображается, если есть другие причины, не связанные с подписью. Браузеры обрабатывали подписанные сертификаты SHA-1, срок действия которых истекал в 2017 году с более интенсивным предупреждением. Это связано с тем, что безопасность подписи напрямую связана с тем, как долго она действительна.

Сегодня, в 2018 году, Google просто суммарно удаляет незащищенные сайты, оставляя только напоминание о них в качестве предупреждения другим, кто может осмелиться совершить те же ошибки.

Обеспечение безопасности подписей

По прошествии времени атаки на криптографию станут лучше, а мощность компьютерной обработки станет дешевле. Это делает действительную подпись SHA-2 менее безопасной в 2020 году, чем в 2016 году. По этой причине выбирать придется еще более сильный алгоритм, чем это необходимо, чтобы краткосрочные улучшения не привели к компрометации безопасности в будущем. Для алгоритма хеширования нереально не оставаться в безопасности на протяжении десятилетия.

Отраслевые эксперты и исследователи безопасности во всем мире постоянно анализируют алгоритмы SHA-2 и другие криптографические алгоритмы хеширования, поэтому будьте уверены, что SSL-сертификаты будут иметь надежные и безопасные цифровые подписи на протяжении какого-то времени. Это не означает, что криптографы будут просто сидеть и ждать, пока не возникнет проблема. Преемник SHA-2, удобно названный SHA-3, уже создан. Когда придет время сделать другой коммутатор, индустрия SSL может использовать SHA-3 в качестве своего следующего выбора, или сможет воспользоваться совершенно другим алгоритмом.

Требуются годы, чтобы правильно исследовать и проверять новые криптографические стандарты, а затем разрабатывать программное обеспечение, которое их поддерживает. Надеюсь, это обнадеживает, потому что вы знаете, что индустрия всегда, по крайней мере, на один шаг впереди.